10 Przydatnych SSH (Secure Shell) Pytania i odpowiedzi na rozmowę kwalifikacyjną

- 4659

- 685

- Juliusz Janicki

Ssh oznacza Bezpieczna skorupa to protokół sieciowy, używany do dostępu do zdalnego komputera w celu wykonywania usług sieciowych i innych poleceń w sieci. SSH jest znany z wysokiego bezpieczeństwa, kryptograficznego zachowania i jest najczęściej używany przez administratorów sieciowych do kontrolowania zdalnych serwerów internetowych przede wszystkim.

10 pytań wywiadu SSH

10 pytań wywiadu SSH Tutaj Pytania wywiadu Artykuł serii, przedstawiamy kilka przydatnych 10 pytań SSH (Secure Shell) i ich odpowiedzi.

1. SSH jest domyślnie skonfigurowany na jakim numerze portu? Jak zmienić port SSH?

Odpowiedź : SSH jest domyślnie skonfigurowany na porcie 22. Możemy zmienić lub ustawić niestandardowy numer portu dla SSH w pliku konfiguracyjnym.Możemy sprawdzić numer portu SSH, uruchamiając poniższy skrypt liniowy, bezpośrednio na terminalu.

# grep port/etc/ssh/sshd_config [on czerwony kapelusz systemy oparte] # grep port/etc/ssh/ssh_config [on Debian systemy oparte]

Aby zmienić port SSH, musimy zmodyfikować plik konfiguracyjny SSH, który znajduje się w '/etc/ssh/sshd_config' Lub '/etc/ssh/ssh_config'.

# nano/etc/ssh/sshd_config [on czerwony kapelusz systemy oparte] # nano/etc/ssh/ssh_config [on Debian systemy oparte]

Searh dla linii.

Port 22

I wymień '22„Z dowolnym numerem portu nie-zaangażowanego powiedzmy”1080'. Zapisz plik i uruchom ponownie usługę SSH, aby wprowadzić w życie zmiany.

# Service Sshd restart [on czerwony kapelusz systemy oparte] # usługa ssh restart [na Debian systemy oparte]

2. Jako implementacja bezpieczeństwa musisz wyłączyć login root na serwerze SSH w Linux. Co byś zasugerował?

Odpowiedź : Powyższe działanie można zaimplementować w pliku konfiguracyjnym. Musimy zmienić parametr „Iversitrootlogin” na „NO” w pliku konfiguracyjnym, aby wyłączyć bezpośredni logowanie root.Aby wyłączyć login root SSH, otwórz plik konfiguracyjny znajdujący się w '/etc/ssh/sshd_config' Lub '/etc/ssh/ssh_config'.

# nano/etc/ssh/sshd_config [on czerwony kapelusz systemy oparte] # nano port/etc/ssh/ssh_config [on Debian systemy oparte]

Zmień parametr 'Pertrootlogin' Do 'NIE„i ponownie uruchom usługę SSH jak pokazano powyżej.

3. SSH lub Telnet? Dlaczego?

Odpowiedź : Zarówno SSH, jak i Telnet to protokół sieciowy. Oba usługi są używane w celu połączenia i komunikowania się z innym komputerem przez sieć. SSH domyślnie używa portu 22, a Telnet używa portu 23. Telnet wysyła dane w zwykłym tekście i formatach niezakłócony, każdy może zrozumieć, podczas gdy SSH wysyła dane w formacie zaszyfrowanym. Nie wspominając o tym, że SSH jest bezpieczniejszy niż Telnet, a zatem ssh jest preferowany przez Telnet.4. Czy można zalogować się do serwera SSH bez hasła? Jak

Odpowiedź : Tak! Możliwe jest zalogowanie się do zdalnego serwera SSH bez wprowadzania hasła. Musimy użyć technologii SSH-KeyGen do tworzenia kluczy publicznych i prywatnych.Tworzyć ssh-keygen Korzystanie z polecenia poniżej.

$ ssh-keygen

Skopiuj klucze publiczne do zdalnego hosta za pomocą poniższego polecenia.

$ ssh-copy-id -i/home/użytkownik/.ssh/id_rsa.Pub Remote-Server

Notatka: Zastępować UŻYTKOWNIK z nazwą użytkownika i ZDALNY SERWER według adresu zdalnego serwera.

Następnym razem, gdy spróbujemy zalogować się na serwerze SSH, pozwoli to zalogować się bez pytania hasła, używając keygen. Aby uzyskać bardziej szczegółowe instrukcje, przeczytaj, jak logować zdalny serwer SSH bez hasła.

5. Jak pozwolisz użytkownikom i grupom mieć dostęp do SSH Sever?

Odpowiedź : Tak! Możliwe jest umożliwienie użytkownikom i grupom dostępu do serwera SSH.Tutaj ponownie musimy edytować plik konfiguracyjny usługi SSH. Otwórz plik konfiguracyjny i dodaj użytkowników i grupy na dole, jak pokazano poniżej, a następnie uruchom ponownie usługę.

Udogodawcy Tecmint Tecmint1 TecMint2 Zezwalaj Groups Group_1 Group_2 Group_3

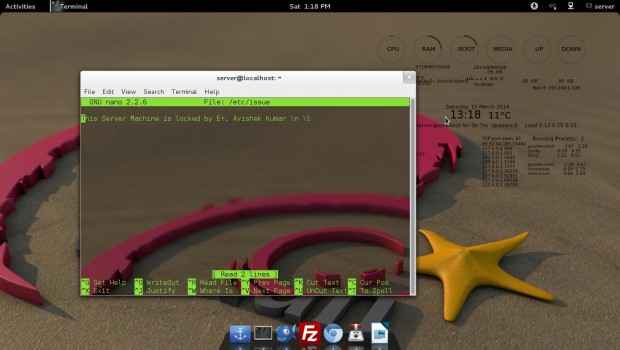

6. Jak dodać komunikat powitalny/ostrzegawczy, gdy tylko login użytkownika do serwera SSH?

Odpowiedź : Aby dodać komunikat powitalny/ostrzegawczy, gdy tylko użytkownik zalogował się na serwerze SSH, musimy edytować plik o nazwie „/etc/emisj” i dodać tam komunikat.# nano /itp

I dodaj swoją niestandardową wiadomość w tym pliku. Zobacz, poniżej zbiorów ekranu, który pokazuje niestandardową komunikat, gdy tylko użytkownik zalogował się na serwerze.

Wiadomość logowania SSH

Wiadomość logowania SSH 7. SSH ma dwa protokoły? Uzasadnić to stwierdzenie.

Odpowiedź : SSH używa dwóch protokołów - protokołu 1 i protokołu 2. Protokół 1 jest starszy niż protokół 2. Protokół 1 jest mniej bezpieczny niż protokół 2 i powinien być wyłączony w pliku konfiguracji.Ponownie musimy otworzyć plik konfiguracyjny SSH i dodać/edytować linie, jak pokazano poniżej.

# protokół 2,1 do protokołu 2

Zapisz plik konfiguracyjny i uruchom ponownie usługę.

8. Czy można śledzić nieautoryzowane próby logowania do serwera SSH z datą wtargnięcia wraz z odpowiednim IP.

Odpowiedź : Tak! Możemy znaleźć nieudane próby logowania w pliku dziennika utworzonym w lokalizacji '/var/log/bezpieczeństwo' '. Możemy zrobić filtr za pomocą polecenia GREP, jak pokazano poniżej.# cat/var/log/bezpiecznie | grep „nieudane hasło”

Notatka: Polecenie GREP można poprawić w każdy inny sposób, aby uzyskać ten sam wynik.

9. Czy można skopiować pliki na SSH? Jak?

Odpowiedź : Tak! Możemy kopiować pliki przez SSH za pomocą SCP Command, oznacza „bezpieczną kopię”. SCP kopie plik za pomocą SSH i jest bardzo bezpieczny w funkcjonowaniu.Manekinowe polecenie SCP w akcji przedstawiono poniżej:

$ scp text_file_to_be_copied [e -mail chroniony] _host_server:/ścieżka/do/remote/katalog

Aby uzyskać bardziej praktyczne przykłady kopiowania plików/folderów za pomocą polecenia SCP, przeczytaj 10 poleceń SCP do kopiowania plików/folderów w Linux.

10. Czy można przekazać dane wejściowe do SSH z pliku lokalnego? Jeśli tak! Jak?

Odpowiedź : Tak! Możemy przekazać dane wejściowe do SSH z pliku lokalnego. Możemy to zrobić po prostu tak, jak to robimy w języku scenariuszy. Oto proste polecenie One Liner, które przejdzie dane wejściowe z plików lokalnych do SSH.# ssh [chroniony e -mail] < local_file.txt

SSH to bardzo gorący temat z punktu wywiadu, wszystkich czasów. Powyższe pytania z pewnością dodałyby do twojej wiedzy.

To wszystko na teraz. Wkrótce będę tu z kolejnym interesującym artykułem. Do tego czasu bądź na bieżąco i podłączony do Tecmint. Nie zapomnij przekazać nam cennej informacji zwrotnej w naszej sekcji komentarzy.

- « Jak używać Python „SimpleHttpserver” do natychmiastowego tworzenia WebServer lub serwowania plików

- Moja historia #5 Linux Podróż MR. Stuart J Mackintosh »