4 sposoby wyłączenia konta głównego w Linux

- 872

- 82

- Roland Sokół

źródło Konto jest ostatecznym konto w systemie Linux i innych systemów operacyjnych podobnych do UNIX. To konto ma dostęp do wszystkich poleceń i plików w systemie z pełnym odczytem, zapisem i wykonaniem uprawnień. Służy do wykonywania dowolnego zadania w systemie; Aby utworzyć/aktualizować/uzyskać/usunąć konta innych użytkowników, zainstaluj/usuń/aktualizuj pakiety oprogramowania i wiele więcej.

Ponieważ źródło Użytkownik ma absolutne moce, wszelkie działania, które wykonuje, mają kluczowe znaczenie dla systemu. Pod tym względem wszelkie błędy przez źródło Użytkownik może mieć ogromne wpływ na normalne działanie systemu. Ponadto konto to można również wykorzystywać, używając go niewłaściwie lub niewłaściwie przypadkowo, złośliwie lub poprzez wymyśloną ignorancję polityk.

Dlatego wskazane jest wyłączenie dostępu do root na serwerze Linux, zamiast tego utworzyć konto administracyjne, które należy skonfigurować, aby uzyskać uprawnienia użytkownika root za pomocą polecenia sudo, aby wykonywać krytyczne zadania na serwerze.

W tym artykule wyjaśnimy cztery sposoby wyłączenia logowania do konta użytkownika root w Linux.

Uwaga: Zanim zablokujesz dostęp do źródło Konto, upewnij się, że utworzyłeś konto administracyjne, zdolne do korzystania z polecenia sudo do uzyskania uprawnień użytkownika root, za pomocą polecenia useradd i nadaj temu konto użytkownika silne hasło. Flaga -M oznacza Utwórz katalog domowy użytkownika i -C pozwala określić komentarz:

# useradd -m -c „administrator” admin # passwd administrator

Następnie dodaj tego użytkownika do odpowiedniej grupy administratorów systemu za pomocą polecenia Usermod, gdzie przełącznik -A oznacza dołączenie konta użytkownika i -G Określa grupę do dodania użytkownika (koło lub sudo w zależności od dystrybucji Linuksa):

# Usermod -Ag Wheel Admin # Centos/Rhel # Usermod -Ag Sudo Admin # Debian/Ubuntu

Po utworzeniu użytkownika z uprawnieniami administracyjnymi przełącz na to konto, aby zablokować dostęp.

# SU Admin

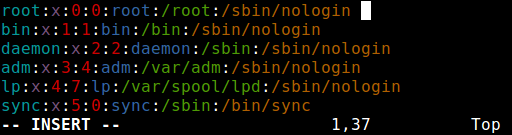

1. Zmień powłokę użytkownika głównego

Najprostszą metodą wyłączenia logowania użytkowników root jest zmiana jego powłoki z /bin/bash Lub /bin/bash (lub jakakolwiek inna powłoka, która pozwala na login użytkownika) /sbin/nologin, w /etc/passwd Plik, który możesz otworzyć do edycji za pomocą dowolnego z twoich ulubionych edytorów wiersza poleceń, jak pokazano.

$ sudo vim /etc /passwd

Zmień linię:

root: x: 0: 0: root:/root:/bin/bash to root: x: 0: 0: root:/root:/sbin/nologin

Zmień powłokę użytkownika root

Zmień powłokę użytkownika root Zapisz plik i zamknij go.

Od teraz, kiedy źródło Użytkownik loguje się, on/ona otrzyma wiadomość ”To konto nie jest obecnie dostępne.„To jest domyślna wiadomość, ale możesz ją zmienić i ustawić niestandardową wiadomość w pliku /etc/nologin.tekst.

Ta metoda jest skuteczna tylko w programach wymagających powłoki do logowania użytkowników, w przeciwnym razie, sudo, ftp I e-mail Klienci mogą uzyskać dostęp do konta głównego.

2. Wyłącz logowanie root za pomocą urządzenia konsolowego (Tty)

Druga metoda wykorzystuje Pam Moduł o nazwie pam_securetty, który umożliwia dostęp do root tylko wtedy, gdy użytkownik zaloguje się na „bezpieczny ”tty, Zgodnie z definicją listę w /itp./Securetty.

Powyższy plik pozwala określić, który Tty Urządzenia, które użytkownik root może się zalogować, opróżnianie tego pliku zapobiega logowaniu root na dowolnych urządzeniach podłączonych do systemu komputerowego.

Aby utworzyć pusty plik, uruchom.

$ sudo mv /etc /securetty /etc /securetty.orig $ sudo touch /etc /securetty $ sudo chmod 600 /etc /securetty

Ta metoda ma pewne ograniczenia, wpływa tylko na programy takie jak login, menedżerowie wyświetlaczy (i.mi GDM, Kdm I XDM) i inne usługi sieciowe, które wprowadzają Tty. Programy takie jak SU, Sudo, SSH i inne powiązane narzędzia OpenSSH będą miały dostęp do konta głównego.

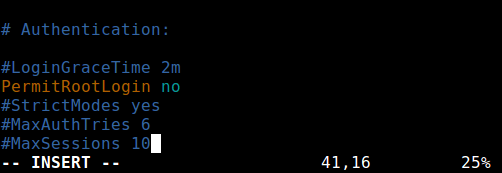

3. Logowanie do rootowania SSH SSH

Najczęstszym sposobem dostępu do zdalnych serwerów lub VPSS jest za pośrednictwem SSH i zablokowanie logowania użytkownika root, musisz edytować /etc/ssh/sshd_config plik.

$ sudo vim/etc/ssh/sshd_config

Następnie pocukanie (jeśli zostanie skomentowane) dyrektywa Pertrootlogin i ustaw swoją wartość NIE Jak pokazano na zrzucie ekranu.

Wyłącz logowanie root w SSH

Wyłącz logowanie root w SSH Po zakończeniu zapisz i zamknij plik. Następnie uruchom ponownie Sshd usługa w celu zastosowania ostatniej zmiany konfiguracji.

$ sudo systemctl restart sshd lub $ sudo service sshd restart

Jak zapewne wiesz, ta metoda wpływa tylko na zestaw narzędzi OpenSSH, programy takie jak SSH, SCP, SFTP zostaną zablokowane dostęp do konta głównego.

4. Ogranicz korzenie ACESS do usług za pośrednictwem PAM

Moduły uwierzytelniania wtyczki (Pam w skrócie) jest scentralizowana, wtyczna, modułowa i elastyczna metoda uwierzytelniania w systemach Linux. Pam, przez /lib/bezpieczeństwo/pam_listFile.Więc Moduł, pozwala na dużą elastyczność w ograniczaniu przywilejów określonych kont.

Powyższy moduł może być używany do odniesienia się do listy użytkowników, którzy nie mogą logować się za pośrednictwem niektórych usług docelowych, takich jak logowanie, SSH i dowolne programy PAM Awary.

W takim przypadku chcemy wyłączyć dostęp użytkownika root do systemu, ograniczając dostęp do usług logowania i SSHD. Najpierw otwórz i edytuj plik dla usługi docelowej w /etc/pam.D/ katalog, jak pokazano.

$ sudo vim /etc /pam.d/login lub sudo vim/etc/pam.D/sshd

Następnie dodaj poniższą konfigurację w obu plikach.

Wymagane autorytety pam_listFile.więc \ onerr = Sedcess item = user Sense = DEY PLIK =/etc/ssh/DEMNIEDUSERS

Po zakończeniu zapisz i zamknij każdy plik. Następnie utwórz zwykły plik /etc/ssh/deniedusers które powinny zawierać jeden przedmiot na wiersz, a nie czytelne na świecie.

Dodaj w nim nazwę, a następnie zapisz i zamknij.

$ sudo vim/etc/ssh/deniedusers

Ustaw również wymagane uprawnienia na ten temat.

$ sudo chmod 600/etc/ssh/DEMNIEDUSERS

Ta metoda wpływa tylko na programy i usługi, które są świadome PAM. Możesz zablokować dostęp do systemu za pośrednictwem FTP i klientów e -mail i więcej.

Aby uzyskać więcej informacji, zapoznaj się z odpowiednimi stronami Man.

$ man pam_securetty $ man sshd_config $ man pam

To wszystko! W tym artykule wyjaśniliśmy cztery sposoby wyłączania logowania użytkownika root (lub konta) w Linux. Czy masz jakieś komentarze, sugestie lub pytania, skontaktuj się z nami za pośrednictwem poniższego formularza opinii.

- « FILELIGHT - Szybkie statystyki użytkowania dysku analayze w Linux

- Jak wyszukiwać i usuwać katalogi rekurencyjnie na Linux »