5 Narzędzia do skanowania serwera Linux w poszukiwaniu złośliwego oprogramowania i rootkits

- 3430

- 311

- Pani Janina Cieśla

Istnieje stały poziom wysokich ataków i skanowania portów na serwerach Linux, podczas gdy odpowiednio skonfigurowana zapora ogniowa i regularne aktualizacje systemu bezpieczeństwa dodają dodatkową warstwę, aby zapewnić bezpieczeństwo systemu, ale często powinieneś obserwować, jeśli ktoś się dostał. Pomoże to również zapewnić, że serwer pozostanie wolny od każdego programu, który ma na celu zakłócenie jego normalnej operacji.

Narzędzia przedstawione w tym artykule są tworzone dla tych skanów bezpieczeństwa i są w stanie tożsamość, wirus, malwares, rootkits i złośliwe zachowania. Możesz używać tych narzędzi, aby regularnie skanować system.G. Każdej nocy i poczty raporty na Twój adres e -mail.

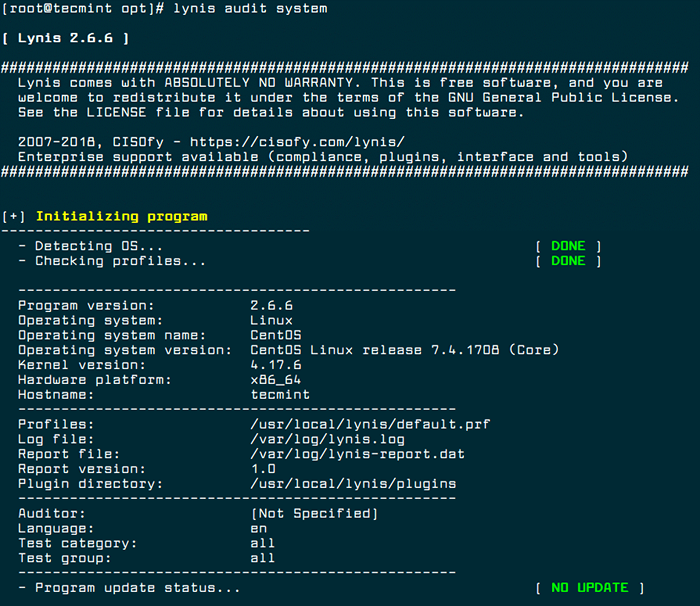

1. Lynis - Audyt bezpieczeństwa i skaner rootkit

Lynis to bezpłatne, open source, potężne i popularne narzędzie kontroli bezpieczeństwa i skanowania dla systemów operacyjnych UNIX/LINUX. Jest to narzędzie do wykrywania złośliwego oprogramowania i wrażliwości, które skanuje systemy w poszukiwaniu informacji i problemów bezpieczeństwa, integralności plików, błędów konfiguracji; Wykonuje audyt zapory, kontrole zainstalowane oprogramowanie, uprawnienia do plików/katalogu i wiele więcej.

Co ważne, nie wykonuje automatycznie żadnego utwardzania systemu, jednak po prostu oferuje sugestie, które umożliwiają stwardnienie serwera.

Zainstalujemy najnowszą wersję Lynis (I.mi. 2.6.6) ze źródeł, używając następujących poleceń.

# cd/opt/ # wget https: // pobieranie.Cisofy.com/lynis/lynis-2.6.6.smoła.GZ # TAR XVZF LYNIS-2.6.6.smoła.GZ # mv lynis/usr/local/ # ln -s/usr/local/lynis/lynis/usr/local/bin/lynis

Teraz możesz wykonać skanowanie systemu z poniższym poleceniem.

# System audytu Lynis

Narzędzie audytu bezpieczeństwa Lynis Linux

Narzędzie audytu bezpieczeństwa Lynis Linux Aby uruchomić Lynis Automatycznie w każdej nocy dodaj następujący wpis CRON, który będzie działał o 3 nad ranem i wyślij raporty na Twój adres e -mail.

0 3 * * */usr/local/bin/lynis -Quick 2> i 1 | Mail -s „LYNIS Raporty mojego serwera” [chroniony e -mail]

2. Chkrootkit - skanery rootkit Linux

Chkrootkit jest także kolejnym bezpłatnym, open source RootKit, który lokalnie sprawdza znaki rootkit w systemach podobnych do unik. Pomaga wykryć ukryte dziury bezpieczeństwa. Pakiet Chkrootkit składa się ze skryptu powłoki, który sprawdza systemy systemowe pod kątem modyfikacji rootkit i szeregu programów, które sprawdzają różne problemy bezpieczeństwa.

Chkrootkit Narzędzie można zainstalować za pomocą następujących poleceń w systemach opartych na debian.

$ sudo apt instint chkrootkit

W systemach opartych na Centos musisz zainstalować go ze źródeł za pomocą następujących poleceń.

# Yum Update # Yum Zainstaluj wget gcc-c ++ glibc-static # wget -c ftp: // ftp.pangeia.com.Br/pub/seg/pac/chkrootkit.smoła.GZ # tar -xzf chkrootkit.smoła.GZ # mkdir/usr/local/chkrootkit # mv chkrootkit-0.52/*/usr/local/chkrootkit # cd/usr/local/chkrootkit #

Aby sprawdzić serwer z Chkrootkit Uruchom następujące polecenie.

$ sudo chkrootkit lub #/usr/local/chkrootkit/chkrootkit

Po uruchomieniu zacznie sprawdzać system znanych Malwares i RootKits, a po zakończeniu procesu możesz zobaczyć podsumowanie raportu.

Aby uruchomić Chkrootkit Automatycznie w każdej nocy dodaj następujący wpis CRON, który będzie działał o 3 nad ranem i wyślij raporty na Twój adres e -mail.

0 3 * * */usr/sbin/Chkrootkit 2> i 1 | Mail -s „Chkrootkit raporty mojego serwera” [chroniony e -mail]

Rkhunter - skanery linux rootkit

RKH (Rootkit Hunter) to bezpłatne, open source, potężne, proste w użyciu i dobrze znane narzędzie do skanowania backdoors, rootkits i lokalnych exploitów w systemach zgodnych z Posx, takich jak Linux. Jak sama nazwa wskazuje, to narzędzie do monitorowania bezpieczeństwa i analizy zabezpieczeń i analizy.

Rkhunter Narzędzie można zainstalować za pomocą następujące polecenie w systemach Ubuntu i Centos.

$ sudo apt Zainstaluj rkhunter # yum instaluj epel-release # yum instaluj rkhunter

Aby sprawdzić serwer z Rkhunter Uruchom następujące polecenie.

# rkhunter -c

Aby uruchomić Rkhunter Automatycznie w każdej nocy dodaj następujący wpis CRON, który będzie działał o 3 nad ranem i wyślij raporty na Twój adres e -mail.

0 3 * * */usr/sbin/rkhunter -C 2> i 1 | Mail -s „Rkhunter raporty mojego serwera” [chronione e -mail]

4. CLAMAV - Antivirus Software Toolkit

CLAMAV to open source, wszechstronny, popularny i wieloplatformowy silnik antywirusowy do wykrywania wirusów, złośliwego oprogramowania, trojanów i innych złośliwych programów na komputerze. Jest to jeden z najlepszych bezpłatnych programów antywirusowych dla Linux i standard open source dla oprogramowania do skanowania Gateway Gateway, które obsługuje prawie wszystkie formaty plików pocztowych.

Obsługuje aktualizacje bazy danych wirusów na temat wszystkich systemów i skanowania w dostępie tylko na Linuksie. Ponadto może skanować w archiwach i kompresowanych plikach oraz obsługiwać formaty takie jak ZIP, TAR, 7ZIP, RAR.

CLAMAV można instalować za pomocą następujących polecenia w systemach opartych na debian.

$ sudo apt-get instaluj CLAMAV

CLAMAV można instalować za pomocą następujących polecenia w systemach opartych na centos.

# Yum -y Update # Yum -y Instal CLAMAV

Po zainstalowaniu możesz zaktualizować podpisy i zeskanować katalog za pomocą następujących poleceń.

# Freshclam # Clamscan -r -i Directory

Gdzie INFORMATOR to lokalizacja do skanowania. Opcje -R, oznacza rekurencyjnie skanowanie i -I oznacza tylko wyświetlanie zainfekowanych plików.

5. LMD - wykrywanie złośliwego oprogramowania Linux

LMD (Linux Malware Detect) to open source, potężny i w pełni funkcjonowany skaner złośliwego oprogramowania dla Linux specjalnie zaprojektowany i ukierunkowany w wspólnych środowiskach hostowanych, ale może być używany do wykrywania zagrożeń w dowolnym systemie Linux System. Można go zintegrować z CLAMAV Skanerowy silnik dla lepszej wydajności.

Zapewnia pełny system raportowania do wyświetlenia bieżących i poprzednich wyników skanowania, obsługuje raportowanie o alercie e-mail po każdym wykonaniu skanowania i wielu innych przydatnych funkcjach.

W celu instalacji i użytkowania LMD przeczytaj nasz artykuł Jak zainstalować i korzystać z Linux Malware Detect (LMD) z CLAMAV jako silnikiem antywirusowym.

To wszystko na teraz! W tym artykule udostępniliśmy listę 5 narzędzi do skanowania serwera Linux dla złośliwego oprogramowania i rootkits. Daj nam znać swoje przemyślenia w sekcji komentarzy.