Włącz tryb debugowania w SSH, aby rozwiązywać problemy z łącznością

- 948

- 28

- Roland Sokół

W tym artykule pokażemy, jak włączyć tryb debugowania podczas pracy Ssh w Linux. Umożliwi to zobaczenie, co faktycznie się rozwija po wykonaniu polecenia SSH, aby połączyć się z zdalnym serwerem Linux za pomocą trybu wetonowego lub trybu debugowania.

[Może się również polubił: 4 sposoby przyspieszenia połączeń SSH w Linux]

Klienta SSH -v Switch umożliwia uruchomienie SSH w trybie Verbose, który drukuje informacje o debugowaniu na temat postępu połączenia SSH, co jest naprawdę przydatne do debugowania połączeń, uwierzytelniania i problemów konfiguracji.

Istnieją różne poziomy gadatości; za pomocą wielu -v Flagi zwiększają gadatość (maksymalny poziom gadatości wynosi 3).

SSH -V- Poinformuje cię, co dzieje się głównie po twoim końcu.ssh -vv- Poinformuje Cię niski poziom na obu końcach.ssh -vvv- Poinformuje Cię o wszystkim z obu końców.

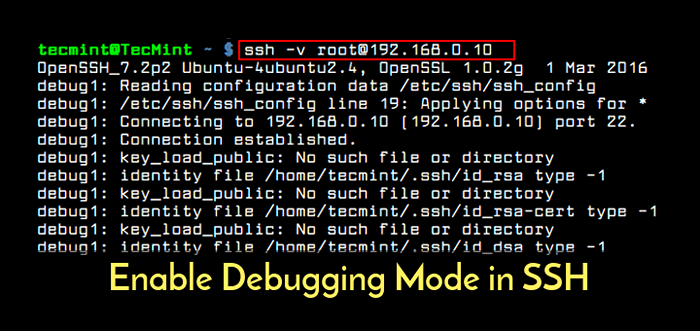

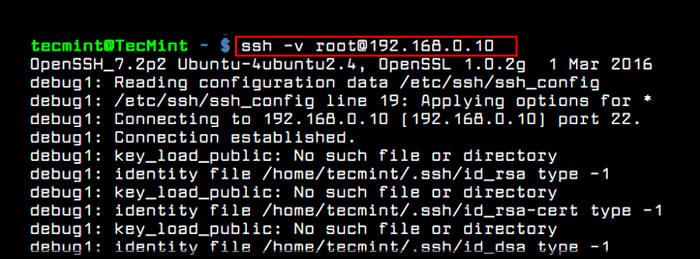

Poniższe polecenie uruchomi SSH na pierwszym poziomie gadatości, co daje nam wiele informacji o debugowaniu, jak pokazano.

[e -mail chroniony] ~ $ ssh -v [e -mail chroniony]

Włącz rejestrowanie debugowania SSH

Włącz rejestrowanie debugowania SSH Przykładowy wyjście

OpenSSH_7.2p2 Ubuntu-4ubuntu2.2, Openssl 1.0.2G-FIPS 1 MAR 2016 DEBUG1: Odczyt danych konfiguracji/Strona główna/Aaronkilik/.ssh/config debug1:/home/aaronkilik/.SSH/Config Linia 18: Stosowanie opcji dla * Debug1: Odczyt danych konfiguracji/etc/ssh/ssh_config debug1:/etc/ssh/ssh_config linia 19: Stosowanie opcji * debug1: Podłączanie do 192.168.56.10 [192.168.56.10] Port 22. Debug1: ustalone połączenie. Debug1: Plik tożsamości/home/aaronkilik/.SSH/ID_RSA Type 1 Debug1: Key_load_public: Brak takiego pliku lub katalogu DEBUG1: Plik tożsamości/home/aaronkilik/.SSH/ID_RSA -CERT Typ -1 Debug1: Key_load_public: Brak takiego pliku lub katalogu DEBUG1: Plik tożsamości/home/aaronkilik//.SSH/ID_DSA Typ -1 Debug1: Key_load_public: Brak takiego pliku lub katalogu DEBUG1: Plik tożsamości/home/aaronkilik/.SSH/ID_DSA -CERT Typ -1 Debug1: Key_load_public: Brak takiego pliku lub katalogu 1: Plik tożsamości/home/aaronkilik//.SSH/ID_ECDSA Typ -1 Debug1: Key_load_public: Brak takiego pliku lub katalogu 1: Plik tożsamości/home/aaronkilik//.SSH/ID_ECDSA -CERT Typ -1 Debug1: Key_load_public: Brak takiego pliku lub katalogu 1: Plik tożsamości/home/aaronkilik/.SSH/ID_ED25519 Typ -1 Debug1: Key_load_public: Brak takiego pliku lub katalogu Debug1: Plik tożsamości/home/aaronkilik/.SSH/ID_ED25519 -CERT Typ -1 Debug1: Włączanie trybu zgodności dla protokołu 2.0 Debug1: Lokalny ciąg SSH-2.0-Openssh_7.2p2 Ubuntu-4ubuntu2.2 Debug1: Protokół zdalny Wersja 2.0, wersja oprogramowania zdalnego OpenSSH_7.4 DEBUG1: MATH: OpenSSH_7.4 Pat Openssh* Compat 0x04000000 Debug1: Uwierzytelnianie się do 192.168.56.10:22 As „Tecmint” Debug1: SSH2_MSG_KEXINIT Wysłano debug1: SSH2_MSG_KEXINIT Otrzymano Debug1: Kex: Algorytm: [E-mail chroniony] Debug1: Kex: Klucz hosta Algorytm: Ecdsa-Sha2-NISTP256 DEBUG1 chronione] Mac: kompresja: [e-mail chroniony] Debug1: KEX: Klient-> Server Cipher: [E-mail chroniony] Mac: kompresja: [e-mail chroniony] Debug1: Oczekiwanie SSH2_MSG_KEX_ECDH_REPLY DEBUG1: Klucz hosta serwera: Ecdsa-SHA2-NISTP256 SHA256: 1778ERQYUG4THJA7D6Y /Ep4uwsutneobsmaj32k9oo8 debug1: gospodarz 192.168.56.10 'jest znany i pasuje do klucza hosta ECDSA. Debug1: Znaleziono klucz w/home/aaronkilik/.ssh/known_hosts:8 debug1: rekey after 134217728 blocks debug1: SSH2_MSG_NEWKEYS sent debug1: expecting SSH2_MSG_NEWKEYS debug1: rekey after 134217728 blocks debug1: SSH2_MSG_NEWKEYS received debug1: SSH2_MSG_EXT_INFO received debug1: kex_input_ext_info: server-sig-algs= debug1: SSH2_MSG_SERVICE_ACCEPT received debug1: Authentications To może kontynuować: publickey, gssapi-keyex, gssapi-z mic, hasło debug1: Następna metoda uwierzytelniania: debugowanie publiczne 1: Oferowanie Klucza publicznego RSA:/home/aaronkilik//.SSH/ID_RSA Debug1: Serwer akceptuje klucz: PKALG RSA-SHA2-512 BLEN 279 DEBUG1: Włączanie kompresji na poziomie 6. Debug1: Uwierzytelnianie się powiodło (KLEY). Uwierzytelniony do 192.168.56.10 ([192.168.56.10]: 22). DEBUG1: Kanał 0: Nowy [Klient-Session] Debug1: żądanie [chronione e-mail] Debug1: Wprowadzenie sesji interaktywnej. DEBUG1: PRZEPISIENIE: DEBUGAT NEWORT: Client_input_Global_Request: rtype [e -mail chroniony] Want_reply 0 Debug1: Wysyłanie środowiska. Debug1: Wysyłanie ENV LC_PAPE = LG_UG.UTF-8 Debug1: Wysyłanie env_address = lg_ug.UTF-8 Debug1: Wysyłanie env_monetary = lg_ug.UTF-8 Debug1: Wysyłanie env_numeric = lg_ug.UTF-8 Debug1: Wysyłanie ENV LC_TELEPHONE = LG_UG.UTF-8 Debug1: Wysyłanie env_identification = LG_UG.UTF-8 Debug1: Wysyłanie Env Lang = en_us.UTF-8 Debug1: Wysyłanie ENV LC_MEASURUTER = LG_UG.UTF-8 Debug1: Wysyłanie env_name = lg_ug.UTF-8 Ostatni login: Sobota 6 stycznia 16:20:11 2018 od 192.168.56.1

Podczas próby wylogowania się lub wyjścia z sesji zobaczysz także wiadomości debugowania, jak pokazano.

[[e -mail chroniony] ~] $ exit Logout Debug1: Client_input_channel_req: kanał 0 rTYPE EXIT-STATUS Odpowiedź 0 Debug1: Client_input_channel_req: kanał 0 rTYPE [chroniony e-mail] Odpowiedź 0 Debug1: Kanał 0: Bezpłatny: Sesja klienta, NChannels 1 Połączenie z 192.168.56.10 zamkniętych. Przeniesione: Wysłane 3392, otrzymane 3120 bajtów, w 118.1 sekundy bajtów na sekundę: Wysłano 28.7, otrzymałem 26.4 Debug1: Status wyjścia 0 Debug1: Compress wychodzący: surowe dane 1159, skompresowane 573, współczynnik 0.49 Debug1: Compress Incoming: Surowe dane 573, sprężone 1159, współczynnik 2.02

Następnie możesz włączyć dodatkową (poziom 2 i 3) gadatość dla jeszcze większej liczby wiadomości debugowania, jak pokazano.

$ ssh -vv [chroniony e -mail] $ ssh -vvv [e -mail chroniony]

Otóż to! Aby uzyskać więcej wykorzystania SSH, przeczytaj następujące powiązane artykuły.

- Jak zabezpieczyć i harden openSsh Server

- 5 najlepszych praktyk zapobiegających atakom logowania Brute Force SSH w Linux

- Jak znaleźć wszystkie nieudane próby logowania SSH w Linux

- Jak wyłączyć login root SSH w Linux

- Jak skonfigurować logowanie SSH bez hasła w Linux

- Jak odłączyć nieaktywne lub bezczynne połączenia SSH w Linux

Mamy nadzieję, że ten artykuł uznasz za pomocny. Możesz zadawać wszelkie pytania lub dzielić się przemyśleniami za pośrednictwem poniższego formularza komentarza.

- « Najlepsze Java IDE dla programistów Linuksa

- Podstawowe użycie i konfiguracja poleceń SSH w Linux »