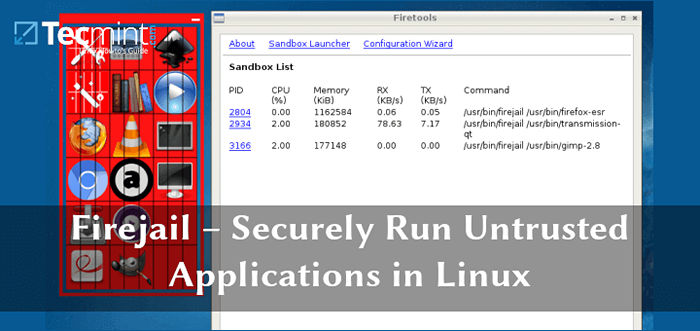

Firejail - bezpiecznie uruchamianie niezaufanych aplikacji w Linux

- 3323

- 665

- Juliusz Sienkiewicz

Czasami możesz chcieć korzystać z aplikacji, które nie zostały dobrze przetestowane w różnych środowiskach, ale musisz z nich korzystać. W takich przypadkach normalne jest obawa o bezpieczeństwo twojego systemu. Jedną rzeczą, którą można zrobić w Linux, jest używanie aplikacji w Sandbox.

"Sandboxing”To możliwość uruchamiania aplikacji w ograniczonym środowisku. W ten sposób aplikacja jest zapewniana zaostrzona ilość zasobów, potrzebna do uruchomienia. Dzięki aplikacji o nazwie Firejail, Możesz bezpiecznie uruchomić niezaufane aplikacje w Linux.

Firejail jest aplikacją SUID (Ustaw identyfikator użytkownika właściciela), która zmniejsza ekspozycję naruszeń bezpieczeństwa, ograniczając działające środowisko niezaufanych programów za pomocą Przestrzenie nazw Linux I seccomp-bpf.

Tworzy proces i wszyscy jego potomkowie mają własny tajny pogląd na globalnie wspólne zasoby jądra, takie jak stos sieci, tabela procesów, tabela montażu.

Niektóre z funkcji, które Firejail używa:

- Przestrzenie nazw Linux

- Kontener systemu plików

- Filtry bezpieczeństwa

- Wsparcie w sieci

- Alokacja zasobów

Szczegółowe informacje o funkcjach Firejail można znaleźć na oficjalnej stronie.

Jak zainstalować Firejail w Linux

Instalację można zakończyć, pobierając najnowszy pakiet ze strony Github projektu za pomocą polecenia GIT, jak pokazano.

$ git clone https: // github.com/netBlue30/Firejail.Git $ cd Firejail $ ./konfiguruj && make && sudo tworzy instalację

Na wypadek, gdybyś nie miał git Zainstalowany w systemie, możesz go zainstalować z:

$ sudo apt Zainstaluj git [na debian/ubuntu] # yum instaluj git [na centos/rhel] # dnf instaluj git [na fedora 22+]

Alternatywny sposób instalacji Firejail Pobierz pakiet powiązany z dystrybucją Linux i zainstalowanie go z menedżerem pakietów. Pliki można pobrać ze strony źródłowej projektu. Po pobraniu pliku możesz go zainstalować z:

$ sudo dpkg -i firejail_x.Y_1_AMD64.Deb [na Debian/Ubuntu] $ sudo rpm -i Firejail_X.Y-Z.x86_64.RPM [na Centos/Rhel/Fedora]

Jak uruchamiać aplikacje z Firejail w Linux

Jesteś teraz gotowy do uruchomienia swoich aplikacji z Firejail. Odbywa się to poprzez uruchomienie terminalu i dodanie Firejail przed poleceniem, które chcesz uruchomić.

Oto przykład:

$ Firejail Firefox #Start Firefox Web Browser $ Firejail VLC # Start VLC Player

Utwórz profil bezpieczeństwa

Firejail zawiera wiele profili bezpieczeństwa dla różnych aplikacji i są one przechowywane w:

/itp./Firejail

Jeśli zbudujesz projekt ze źródła, możesz znaleźć profile w:

# ścieżka do Firejail/itp./

Jeśli użyłeś pakietu RPM/Deb, możesz znaleźć profile bezpieczeństwa w:

/itp./Firejail/

Użytkownicy powinni umieścić swoje profile w następującym katalogu:

~/.Config/Firejail

Jeśli chcesz rozszerzyć istniejący profil bezpieczeństwa, możesz użyć przyłącz się ze ścieżką do profilu, a następnie dodać swoje linie. Powinno to wyglądać tak:

$ cat ~/.Config/Firejail/VLC.Profil obejmuje/etc/firejail/vlc.Profil NET Brak

Jeśli chcesz ograniczyć dostęp do aplikacji do określonego katalogu, możesz użyć czarna lista zasada, aby dokładnie to osiągnąć. Na przykład możesz dodać następujące do swojego profilu bezpieczeństwa:

Blacklist $ home/dokumenty

Innym sposobem osiągnięcia tego samego rezultatu jest faktyczne opisanie pełnej ścieżki do folderu, który chcesz ograniczyć:

czarna lista/dom/użytkownik/dokumenty

Istnieje wiele różnych sposobów skonfigurowania profili bezpieczeństwa, takich jak niedozwolony dostęp, umożliwiający dostęp tylko do odczytu itp. Jeśli jesteś zainteresowany budowaniem niestandardowych profili, możesz sprawdzić następujące instrukcje Firejail.

Firejail jest niesamowitym narzędziem dla użytkowników umysłu bezpieczeństwa, którzy chcą chronić swój system.

- « DCP-przesyłanie plików między hostami Linux za pomocą Peer-to-Peer Network

- 10 narzędzi do przyjmowania lub przechwytywania ekranów komputerowych w Linux »