Jak dodać host Linux do serwera monitorowania Nagios za pomocą wtyczki NRPE

- 5029

- 1422

- Roland Sokół

W pierwszej części artykułu serii Nagios wyjaśniliśmy szczegółowo, jak zainstalować i skonfigurować najnowszą wersję Rdzeń Nagios I Wtyczki Nagios w dystrybucjach opartych na REL, takich jak Centos Stream, Rocky Linux, Almalinux, I Fedora.

W tym artykule pokażemy, jak dodać Zdalny Linux maszyna i jej usługi dla Monitorowanie rdzenia Nagios używając hosta NRPE (Zdalne wtyczki Nagios) agent.

Mamy nadzieję, że już masz Rdzeń Nagios zainstalowane i uruchomione poprawnie. Jeśli nie, użyj następującego przewodnika instalacji, aby zainstalować go w systemie.

[Może się również spodobać: jak zainstalować monitorowanie Nagios w Rhel, Rocky i Almalinux]

Jeśli planujesz dodać pilota Okna gospodarz Nagios Monitorowanie serwera, użyj następującego przewodnika:

[Może się również spodobać: Jak dodać Windows Host do serwera monitorowania Nagios]

Po zainstalowaniu możesz kontynuować instalację NRPE agent na twoim Zdalny Linux gospodarz. Przed pójściem dalej dajmy krótki opis NRPE.

Spis treści

1- Co to jest NRPE?

- Instalacja wtyczki NRPE na serwerze Nagios i zdalnym hoście Linux

- Instalowanie wtyczek i NRPE NRPE na zdalnym hoście Linux

- Krok 1: Zainstaluj wymagane zależności

- Krok 2: Utwórz użytkownika Nagios

- Krok 3: Zainstaluj wtyczki Nagios

- Krok 4: Wyodrębnij wtyczki Nagios

- Krok 5: skompiluj i zainstaluj wtyczki Nagios

- Krok 6: Instalowanie wtyczki NRPE

- Krok 7: Konfigurowanie wtyczki NRPE

- Krok 8: Otwórz port NRPE w zaporze

- Krok 8: Sprawdź lokalnie demon NRPE

- Krok 9: Dostosuj polecenia NRPE

- Instalowanie NRPE na serwerze monitorowania NAGIOS

- Krok 1: Zainstaluj wtyczkę NRPE w Nagios

- Krok 2: Zdalnie zweryfikować demon NRPE

- Instalowanie wtyczek i NRPE NRPE na zdalnym hoście Linux

- Dodawanie zdalnego hosta Linux do serwera monitorowania Nagios

- Krok 1: Tworzenie pliku hosta i usług Nagios

- Krok 2: Konfigurowanie pliku hosta i usług Nagios

- Krok 3: Konfigurowanie definicji polecenia NRPE

- Krok 4: Monitorowanie zdalnego Linux w Nagios

- Wniosek

Co to jest NRPE?

NRPE (Zdalne wtyczki Nagios) wtyczka umożliwia monitorowanie dowolnego pilota Linux/UNIX usługi, urządzenia sieciowe lub zasoby takie jak Obciążenie procesora, Zamieniać, Zużycie pamięci, Użytkownicy online, itp. na lokalnych/zdalnych maszynach Linux.

W końcu te lokalne zasoby nie są głównie narażone na maszyny zewnętrzne, NRPE Agent musi być zainstalowany i skonfigurowany na zdalnych maszynach.

Notatka: NRPE Addon tego wymaga Wtyczki Nagios należy zainstalować na zdalnym komputerze Linux. Bez nich NRPE Daemon nie będzie działał i niczego nie będzie monitorować.

Instalacja wtyczki NRPE na serwerze Nagios i zdalnym hoście Linux

Użyć NRPE, Będziesz musiał wykonać dodatkowe zadania na obu Serwer monitorowania Nagios i Zdalny host Linux że NRPE jest instalowany. Będziemy pokryć obie części instalacyjne osobno.

Instalowanie wtyczek i NRPE NRPE na zdalnym hoście Linux

Aby zainstalować, użyj poniższych instrukcji Wtyczki Nagios I NRPE demon na Zdalny host Linux.

Krok 1: Zainstaluj wymagane zależności

Musimy zainstalować wymagane biblioteki, takie jak GCC, glibc, glibc-common, I Gd i jego biblioteki rozwojowe za pomocą menedżera pakietu Yum.

# Yum Instaluj -y GCC glibc-common gd gd-devel Make Net-SNMP OpenSsl-Devel TAR WGET

Krok 2: Utwórz użytkownika Nagios

Utwórz nowe konto użytkownika Nagios i ustaw hasło.

# useradd nagios # passwd nagios

Krok 3: Zainstaluj wtyczki Nagios

Utwórz katalog do instalacji wtyczki Nagios i wszystkie jego przyszłe pobieranie.

# mkdir /root /nagios # cd /root /nagios

Teraz pobierz najnowszy pakiet wtyczek Nagios za pomocą polecenia WGET.

# wget https: // nagios-plugins.Org/Download/Nagios-Plugins-2.3.3.smoła.GZ

Krok 4: Wyodrębnij wtyczki Nagios

Uruchom następujące polecenie TAR, aby wyodrębnić kod źródłowy Tarball.

# TAR -xvf Nagios-Plugins-2.3.3.smoła.GZ

Po wyodrębnianiu jednego nowego folderu pojawi się w tym katalogu.

# ls -l Ogółem 2724 DRWXR-XR-X. 15 Root Root 4096 Mar 11 2020 Nagios-Plugins-2.3.3 -RW-R-R--. 1 Korzeń główny 2782610 MAR 11 2020 Nagios-Plugins-2.3.3.smoła.GZ

Krok 5: skompiluj i zainstaluj wtyczki Nagios

Następnie skompiluj i zainstaluj wtyczki Nagios za pomocą następujących poleceń

# CD NAGIOS-PLUGINS-2.3.3 # ./skonfiguruj # Zrób # Zrób instalację

Ustaw uprawnienia w katalogu wtyczki za pomocą polecenia Chown.

# Chown Nagios.nagios/usr/lokal/nagios # chown -r nagios.nagios/usr/local/nagios/libexec

Krok 6: Instalowanie wtyczki NRPE

Aby zainstalować wtyczkę NRPE, najpierw pobierz najnowszą wtyczkę NRPE lub użyj następującego polecenia WGET.

# cd/root/nagios # wget https: // github.com/nagiosenterprises/nrpe/remises/Download/NRPE-4.0.2/NRPE-4.0.2.smoła.GZ

Rozpakuj tarball kodu źródłowego NRPE.

# TAR XZF NRPE-4.0.2.smoła.GZ # CD NRPE-4.0.2

Skompiluj i zainstaluj NRPE dodatek.

# ./Skonfiguruj # Zrób wszystko

Notatka: Jeśli otrzymasz następujący błąd podczas uruchamiania ''Zrób wszystko' Komenda:

W pliku zawartych z… /w comme /common.H: 34, z ./NRPE.C: 38:/usr/include/openssl/err.H: 413: 15: Uwaga: Zadeklarowano tutaj 413 | niepodpisany długi err_get_error_line_data (plik const char **, int *linia, | ^~~~~~~~~~~~~~~~~~~~~~/usr/ld:/tmp/ccwqbjhb.O: W funkcji „init_ssl”:/root/nagios/nrpe-4.0.2/src/./NRPE.C: 474: Nieokreślone odniesienie do „get_dh2048” Collect2: Błąd: LD Zwrócił 1 status wyjścia [1]: *** [MakeFile: 48: NRPE] Błąd 1

Następnie musisz wyłączyć SSL do konfiguracji NRPE z ./skonfiguruj--Disable-SSL flaga jak pokazano.

# ./skonfiguruj--disable-ssl # Zrób wszystko

Następnie zainstaluj demon wtyczki NRPE i przykładowe pliki konfiguracyjne.

# Utwórz instalację-Plugin # Zrób instalację-Daemon # Zrób instalację config

Zainstaluj NRPE Demon pod Systemd jako usługa.

# Zrób instalację init

Krok 7: Konfigurowanie wtyczki NRPE

Teraz otwarte /usr/local/nagios/etc/nrpe.CFG Plik i dodaj Lokalny Gospodarz I adres IP z Serwer monitorowania Nagios.

dozwolone_hosts = 127.0.0.1192.168.102

Następnie włącz i uruchom ponownie usługę NRPE.

# Systemctl Włącz NRPE # Systemctl restart NRPE

Krok 8: Otwórz port NRPE w zaporze

Upewnij się, że Zapora na komputerze lokalnym pozwoli NRPE Do demona, do którego można uzyskać dostęp z zdalnych serwerów. Aby to zrobić, uruchom następujące polecenie IPTables.

# Firewall-CMD-Zone = public --add-port = 5666/tcp # Firewall-CMD --zone = public --add-port = 5666/tcp --Permanent

Krok 8: Sprawdź lokalnie demon NRPE

Uruchom następujące polecenie NETSTAT, aby sprawdzić, że demon NRPE działa poprawnie pod Systemd.

# netstat -at | GREP NRPE lub # netstat -na | Grep „5666” TCP 0 0 0.0.0.0: NRPE 0.0.0.0:* Posłuchaj TCP6 0 0 [::]: NRPE [::]:* Słuchaj

Jeśli otrzymasz wyjście podobne do powyższego, oznacza to, że działa poprawnie. Jeśli nie, sprawdź następujące rzeczy.

- Sprawdź, czy wpis NRPE jest poprawnie dodany w/itp./Usługi plik.

- dozwolone_hosts zawiera wpis „nagios_ip_address" w /usr/local/nagios/etc/nrpe.CFG plik.

- Sprawdź błędy w Dziennik systemu pliki dla NRPE i napraw te problemy.

Następnie sprawdź, czy demon NRPE działa poprawnie, uruchamiając „Check_nrpe”Polecenie, które zostało zainstalowane wcześniej do celów testowych.

#/usr/local/nagios/libexec/check_nrpe -h 127.0.0.1

Otrzymasz następujący ciąg na ekranie, pokazuje, jaką wersję NRPE jest zainstalowana:

NRPE V4.0.2

Krok 9: Dostosuj polecenia NRPE

Domyślny plik konfiguracyjny NRPE, który został zainstalowany. Przykładowy plik konfiguracyjny znajduje się pod adresem.

# vi/usr/local/nagios/etc/nrpe.CFG

Poniżej znajdują się domyślne definicje poleceń, które znajdują się na dole pliku konfiguracyjnego. Na razie zakładamy, że używasz tych poleceń. Możesz je sprawdzić, używając następujących poleceń.

#/usr/local/nagios/libexec/check_nrpe -h 127.0.0.1 -C Check_Users Użytkownicy OK - 1 użytkownicy obecnie zalogowani | Użytkownicy = 1; 5; 10; 0

#/usr/local/nagios/libexec/check_nrpe -h 127.0.0.1 -C Check_Load OK - średnia załadunku: 3.90, 4.37, 3.94 | ładowanie1 = 3.900; 15.000; 30.000; 0; Load5 = 4.370; 10.000; 25.000; 0; ładowanie15 = 3.940; 5.000; 20.000; 0;

#/usr/local/nagios/libexec/check_nrpe -h 127.0.0.1 -C Check_HDA1 Dysk OK - Wolna przestrzeń: /BOOT 154 MB (84% INODE = 99%); | /boot = 29 MB; 154; 173; 0; 193

#/usr/local/nagios/libexec/check_nrpe -h 127.0.0.1 -C check_total_procs procs krytyczny: 297 procesów

#/usr/local/nagios/libexec/check_nrpe -h 127.0.0.1 -C check_zombie_procs Procs OK: 0 Procesy ze stanem = z

Możesz edytować i dodawać nowe definicje poleceń, edytując plik konfiguracyjny NRPE. Wreszcie, pomyślnie zainstalowałeś i skonfigurowałeś agenta NRPE na Zdalny host Linux.

Teraz czas na zainstalowanie NRPE komponent i dodaj kilka usług do swojego Serwer monitorowania Nagios…

Instalowanie NRPE na serwerze monitorowania NAGIOS

Teraz zaloguj się do swojego Serwer monitorowania Nagios. Tutaj będziesz musiał zrobić następujące rzeczy:

- Zainstaluj Check_nrpe podłącz.

- Stwórz Definicja polecenia Nagios używając Check_nrpe podłącz.

- Stwórz Gospodarz Nagios I Dodaj definicje usług do monitorowania Zdalny host Linux.

Krok 1: Zainstaluj wtyczkę NRPE w Nagios

Przejdź do katalogu pobierania Nagios i pobierz najnowszą wtyczkę NRPE lub użyj następujących wget Komenda.

# cd/root/nagios # wget https: // github.com/nagiosenterprises/nrpe/remises/Download/NRPE-4.0.2/NRPE-4.0.2.smoła.GZ

Rozpakuj tarball kodu źródłowego NRPE.

# TAR XZF NRPE-4.0.2.smoła.GZ # CD NRPE-4.0.2

Skompiluj i zainstaluj dodatek NRPE.

# ./konfiguruj # Zrób wszystko # Zrób instalację Plugin # Zrób instalację-Daemon # Zrób instalację init

Krok 2: Zdalnie zweryfikować demon NRPE

Upewnij się, że Check_nrpe wtyczka może komunikować się z NRPE demon na pilocie Linux gospodarz. Dodaj adres IP w poniższym poleceniu z adresem IP twojego Zdalny Linux gospodarz.

#/usr/local/nagios/libexec/check_nrpe -h

Otrzymasz ciąg, który pokazuje, jaką wersję NRPE jest zainstalowana na zdalnym hoście, jak to:

NRPE V4.0.2

Jeśli odbierasz błąd limitu czasu wtyczki, sprawdź następujące rzeczy.

- Upewnij się, że Twoja zapora nie blokuje komunikacji między Zdalny host i Monitorowanie gospodarza.

- Upewnij się, że NRPE Demon jest instalowany poprawnie pod pod Systemd.

- Upewnij się, że Zdalny Linux Reguły zapory gospodarza blokują Serwer monitorowania od komunikowania się z NRPE Demon.

Dodawanie zdalnego hosta Linux do serwera monitorowania Nagios

Aby dodać zdalny host, musisz utworzyć dwa nowe pliki „zastępy niebieskie.CFG" I "usługi.CFG" pod "/usr/local/nagios/etc//" Lokalizacja.

Krok 1: Tworzenie pliku hosta i usług Nagios

# cd/usr/local/nagios/etc/ # touch hosty.CFG # Usługi dotykowe.CFG

Teraz dodaj te dwa pliki do głównego pliku konfiguracyjnego Nagios. Otworzyć Nagios.CFG Plik z dowolnym edytorem.

# vi/usr/local/nagios/etc/nagios.CFG

Teraz dodaj dwa nowo utworzone pliki, jak pokazano poniżej.

# Możesz określić poszczególne pliki konfiguracji obiektów, jak pokazano poniżej: cfg_file =/usr/local/nagios/etc/hosts.cfg cfg_file =/usr/local/nagios/etc/usługi.CFG

Krok 2: Konfigurowanie pliku hosta i usług Nagios

Teraz otwarte zastępy niebieskie.CFG Plik i dodaj Domyślna nazwa szablonu hosta I Zdefiniuj zdalne hosty jak pokazano niżej. Pamiętaj, aby wymienić nazwa_ hosta, Alias, I adres Z szczegółami zdalnego serwera hosta.

# vi/usr/local/nagios/etc/hosts.CFG

## Domyślny szablon hosta Linux ## Zdefiniuj host nazwa linux-box; Nazwa tego szablonu Użyj ogólnego hosta; Dziedziczne wartości domyślne Check_period 24x7 Check_interval 5 Retry_interval 1 Max_check_Attempts 10 Check_Command Check-Host-Alive Powiadomienie_Period 24x7 Powiadomienie_interval 30 Notification_Options D, R Contact_groups Administrants Rejestr 0; Nie rejestruj tego - to szablon ## definiuj host Użyj linux -box; Odziedzicz wartości domyślne z szablonu host_name tecMint; Nazwa, którą nadajemy temu serwerowi Alias Centos 6; Dłuższa nazwa serwera Adres 5.175.142.66; Adres IP zdalnego hosta Linux

Następnie otwarty usługi.CFG złożyć i dodaj następujące usługi do monitorowania.

# vi/usr/local/nagios/etc/usługi.CFG

Zdefiniuj usługę Użyj ogólnej obsługi Host_name TecMint Service_Description CPU Load Check_Command Check_nrpe!Check_Load Zdefiniuj usługę Użyj ogólnej obsługi hosta_name TecMint Service_Descript!check_total_procs Zdefiniuj usługę Użyj ogólnej obsługi hosta_name TecMint Service_Description bieżące użytkownicy Check_Command Check_nrpe!Check_users Zdefiniuj usługę Użyj ogólnej obsługi hosta_name TecMint Service_Description SSH Monitorowanie Cect_Command Check_nrpe!check_ssh Zdefiniuj usługę Użyj ogólnej obsługi hosta_name TecMint Service_Descript!check_ftp

Krok 3: Konfigurowanie definicji polecenia NRPE

Teraz definicja polecenia NRPE musi być tworzona w polecenia.CFG plik.

# vi/usr/local/nagios/etc/obiektu/polecenia.CFG

Dodaj następującą definicję polecenia NRPE na dole pliku.

#########################################################. ##############################NRPE Check Comud##Polecenie, aby użyć NRPE do sprawdzenia systemów zdalnych hostów ####### #########################################################. ######################### Command_name Check_nrpe Command_Line $ user1 $/Check_nrpe -h $ hostaddress $ -c $ arg1 $

Na koniec zweryfikuj pliki konfiguracyjne Nagios dla wszelkich błędów.

#/usr/local/nagios/bin/nagios -v/usr/local/nagios/etc/nagios.CFG Całkowite ostrzeżenia: 0 Całkowite błędy: 0

Wreszcie, uruchom ponownie Nagios, aby zastosować ostatnie zmiany konfiguracyjne:

# Systemctl restart nagios

Krok 4: Monitorowanie zdalnego Linux w Nagios

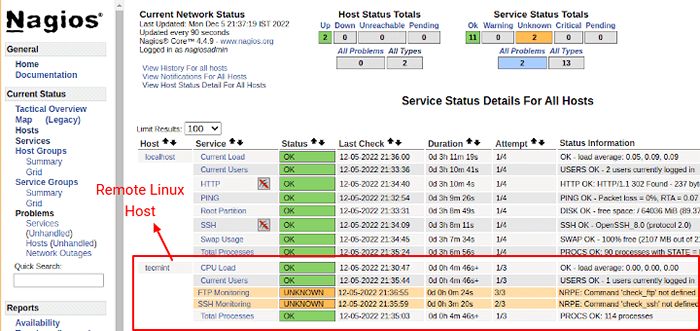

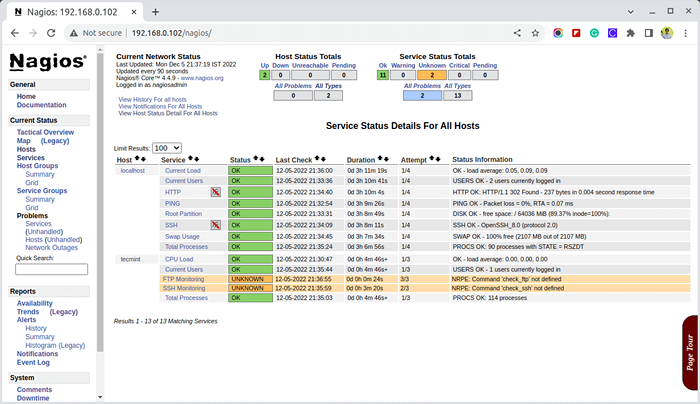

Teraz idź do Nagios Monitoring Web interfejs w „http: // your-server-ip-address/nagios" Lub "http: // fqdn/nagios ” i podaj nazwę użytkownika „Nagiosadmin" I hasło. Sprawdź, czy Zdalny host Linux został dodany i jest monitorowany.

Monitorowanie zdalnego hosta Linux w Nagios

Monitorowanie zdalnego hosta Linux w Nagios Wniosek

Otóż to! Na razie w moim nadchodzącym artykule pokażę ci, jak dodać Host Windows Do Serwer monitorowania Nagios. Jeśli masz do czynienia z jakichkolwiek trudnościami podczas dodawania zdalnego hosta Nagios.

Prosimy o komentarz do zapytania lub problemu za pośrednictwem sekcji komentarza, do tej pory bądź na bieżąco Tecmint.com Aby uzyskać więcej tak cennych artykułów.

- « Jak podłączyć zdalny Linux za pośrednictwem SSH Proxyjump i proxyCommand

- Jak uzyskać dostęp do zdalnego serwera za pomocą hosta SSH Jump »