Jak skonfigurować zaporę ogniową w Ubuntu 18.04

- 3817

- 570

- Maurycy Napierała

Prawidłowo skonfigurowana zapora jest jednym z najważniejszych aspektów ogólnego bezpieczeństwa systemu. Domyślnie Ubuntu jest wyposażony w narzędzie konfiguracyjne zapory o nazwie UFW (nieskomplikowana zapora).

UFW to przyjazny dla użytkownika front-end do zarządzania regułami zapory iptables, a jego głównym celem jest ułatwienie zarządzania iptables lub, jak sama nazwa mówi nieskomplikowana. Zapora Ubuntu została zaprojektowana jako łatwy sposób na wykonywanie podstawowych zadań zapory bez uczenia się iptables. Nie oferuje całej mocy standardowych poleceń iptables, ale jest mniej złożony.

W tym samouczku nauczysz się:

- Co to jest UFW i jego przegląd.

- Jak zainstalować UFW i wykonać kontrolę stanu.

- Jak używać IPv6 z UFW.

- Domyślne zasady UFW.

- Profile aplikacji.

- Jak pozwolić i zaprzeczyć połączeniom.

- Dziennik zapory ogniowej.

- Jak usunąć zasady UFW.

- Jak wyłączyć i zresetować UFW.

Ubuntu UFW.

Ubuntu UFW. Zastosowane wymagania i konwencje oprogramowania

| Kategoria | Wymagania, konwencje lub wersja oprogramowania |

|---|---|

| System | Ubuntu 18.04 |

| Oprogramowanie | Ubuntu wbudowana zapora ogniowa ufw |

| Inny | Uprzywilejowany dostęp do systemu Linux jako root lub za pośrednictwem sudo Komenda. |

| Konwencje | # - Wymaga, aby podane polecenia Linux są wykonywane z uprawnieniami root bezpośrednio jako użytkownik root lub za pomocą sudo Komenda$ - Wymaga, aby podane polecenia Linux zostały wykonane jako zwykły użytkownik niepewny |

Przegląd UFW

Kernel Linux zawiera podsystem Netfilter, który służy do manipulowania lub decydowania o losie ruchu sieciowego kierowanego lub za pośrednictwem serwera. Wszystkie nowoczesne rozwiązania zapory Linux używają tego systemu do filtrowania pakietów.

System filtrowania pakietów jądra nie byłby mało przydatny dla administratorów bez interfejsu przestrzeni użytkownika do zarządzania nim. Jest to cel IPTABLES: Gdy pakiet dotrze do twojego serwera, zostanie przekazany podsystemowi Netfilter w celu przyjęcia, manipulacji lub odrzucenia na podstawie reguł dostarczonych do niego w przestrzeni użytkownika za pośrednictwem IPTables. Zatem IPTABLES to wszystko, czego potrzebujesz, aby zarządzać swoją zaporą, jeśli znasz ją, ale dostępnych jest wiele granic, aby uprościć zadanie.

UFW, czyli nieskomplikowana zapora ogniowa, to front-end dla IPTables. Jego głównym celem jest uproszczenie zarządzania zaporą zapory i zapewnienie łatwego w użyciu interfejsu. Jest dobrze wspierany i popularny w społeczności Linux-rentiven zainstalowany domyślnie w wielu dystrybucjach. Jako taki, jest to świetny sposób, aby zacząć zabezpieczać cięcie.

Zainstaluj UFW i kontrolę statusu

Nieskomplikowana zapora powinna być domyślnie zainstalowana w Ubuntu 18.04, ale jeśli nie jest zainstalowany w systemie, możesz zainstalować pakiet za pomocą polecenia:

$ sudo apt-get instaluj UFW

Po zakończeniu instalacji możesz sprawdzić status UFW za pomocą następującego polecenia:

$ sudo UFW status Varebose

Ubuntu1804@Linux: ~ $ sudo UFW Status Verbose [sudo] hasło dla Ubuntu1804: Status: nieaktywny Ubuntu1804@Linux: ~ $

Ubuntu1804@Linux: ~ $ sudo UFW Enable Command może zakłócać istniejące połączenia SSH. Kontynuuj operację (y | n)? Y Firewall jest aktywna i włączona w systemie uruchamiania Ubuntu1804@Linux: ~ $

Ubuntu1804@Linux: ~ $ sudo UFW Status STATUS STAN: Aktywne rejestrowanie: ON (niski) Domyślnie: Odmowa (przychodzą), Zezwalaj (wychodzący), wyłączone (kierowane) nowe profile: Skip Ubuntu1804@Linux: ~ $

Korzystanie z IPv6 z UFW

Jeśli Twój serwer jest skonfigurowany dla IPv6, upewnij się, że UFW jest skonfigurowane do obsługi IPv6, aby skonfigurować zarówno reguły zapory IPv4, jak i IPv6. Aby to zrobić, otwórz konfigurację UFW za pomocą tego polecenia:

$ sudo vim/etc/default/ufw

Następnie upewnij się IPv6 jest ustawione na Tak, Tak jak:

IPv6 = Tak

Zapisz i wyjdź. Następnie uruchom ponownie zaporę z następującymi poleceniami:

$ sudo ufw wyłącz $ sudo ufw

Teraz UFW skonfiguruje zaporę ogniową zarówno dla IPv4, jak i IPv6, w stosownych przypadkach.

Domyślne zasady UFW

Domyślnie UFW zablokuje wszystkie połączenia przychodzące i pozwoli na wszystkie połączenia wychodzące. Oznacza to, że każdy, kto próbuje uzyskać dostęp do twojego serwera, nie będzie w stanie się połączyć, chyba że otworzysz port, podczas gdy wszystkie aplikacje i usługi działające na serwerze będą mogły uzyskać dostęp do świata zewnętrznego.

Domyślne zasady są zdefiniowane w /etc/default/ufw plik i można go zmienić za pomocą domyślnego polecenia sudo UFW.

$ sudo ufw domyślnie odmówić wychodzącego

Zasady zapory są podstawą budowania bardziej szczegółowych i zdefiniowanych przez użytkownika zasad. W większości przypadków początkowe domyślne zasady UFW są dobrym punktem wyjścia.

Profile aplikacji

Podczas instalowania pakietu z poleceniem Apt /etc/ufw/aplikacje.D informator. Profil opisuje usługę i zawiera ustawienia UFW.

Możesz wymienić wszystkie profile aplikacji dostępne na serwerze za pomocą polecenia:

Lista aplikacji $ sudo UFW

W zależności od pakietów zainstalowanych w systemie wyjście będzie wyglądać podobnie do następujących:

Ubuntu1804@Linux: ~ $ sudo UFW lista aplikacji [sudo] Hasło dla Ubuntu1804: Dostępne aplikacje: Puchary OpenSsh ubuntu1804@Linux: ~ $

Aby znaleźć więcej informacji na temat określonego profilu i dołączonych reguł, użyj następującego polecenia:

Informacje o aplikacji Sudo UFW ''

Ubuntu1804@Linux: ~ $ sudo UFW Informacje o aplikacji „OpenSSH” Profil: OpenSSH Tytuł: Secure Shell Server, Opis wymiany RSHD: OpenSSH to bezpłatna implementacja protokołu bezpiecznego powłoki. Port: 22/TCP

Jak widać z wyjścia powyżej profilu OpenSSH, otwiera port 22 nad TCP.

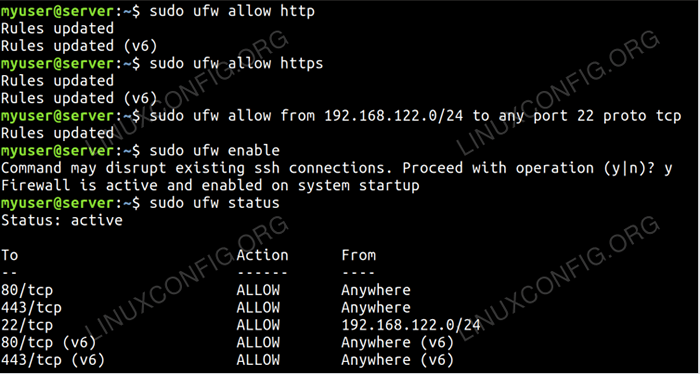

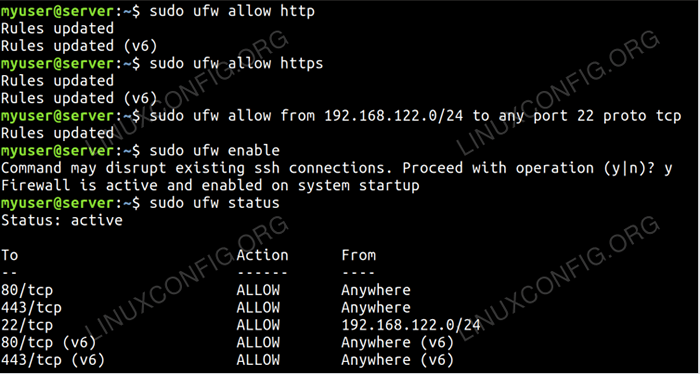

Zezwalaj i odmawiaj połączeń

Gdybyśmy włączyli zaporę, domyślnie zaprzeczyłoby wszystkim połączeniom przychodzącym. Dlatego musisz zezwolić/włączyć połączenia w zależności od twoich potrzeb. Połączenie można otworzyć, definiując port, nazwę usługi lub profil aplikacji.

$ sudo ufw pozwól ssh

$ sudo ufw pozwól http

$ sudo ufw pozwól 80/tcp

$ sudo ufw pozwól „http”

Zamiast umożliwić dostęp do pojedynczych portów UFW pozwala nam również dostęp do zakresów portów.

$ sudo ufw zezwolić 1000: 2000/tcp

$ sudo ufw zezwolić 3000: 4000/UDP

Aby umożliwić dostęp do wszystkich portów z komputera z adresem IP lub umożliwić dostęp do określonego portu, możesz przestrzegać poleceń:

$ sudo ufw zezwalaj na 192.168.1.104

$ sudo ufw zezwalaj na 192.168.1.104 do dowolnego portu 22

Polecenie zezwolenia na połączenie z podsiecią adresów IP:

$ sudo ufw zezwalaj na 192.168.1.0/24 do dowolnego portu 3306

Aby umożliwić dostęp do określonego portu i tylko do określonego interfejsu sieciowego, musisz użyć następującego polecenia:

$ sudo ufw zezwala na ETH1 do dowolnego portu 9992

Domyślna zasady dla wszystkich połączeń przychodzących jest ustawiona na zaprzeczenie, a jeśli go nie zmieniłeś, UFW zablokuje całe połączenie przychodzące, chyba że konkretnie otworzysz połączenie.

Aby zaprzeczyć wszystkim połączeniom z podsieci i portu:

$ sudo ufw zaprzecz od 192.168.1.0/24

$ sudo ufw zaprzecz od 192.168.1.0/24 do dowolnego portu 80

Dziennik zapory ogniowej

Dzienniki zapory są niezbędne do rozpoznania ataków, rozwiązywania problemów z zasadami zapory i zauważania niezwykłej aktywności w sieci. Musisz jednak uwzględnić reguły rejestrowania w swojej zaporze, aby je wygenerować, a reguły rejestrowania muszą pojawić się przed jakąkolwiek obowiązującą zasadą zakończenia.

$ sudo UFW logowanie

Dziennik również będzie /var/log/wiadomości, /var/log/syslog, I /var/log/kern.dziennik

Usuwanie zasad UFW

Tere to dwa różne sposoby usuwania reguł UFW, według numeru reguły i określając rzeczywistą regułę.

Usuwanie zasad UFW według numeru reguły jest łatwiejsze, zwłaszcza jeśli jesteś nowy w UFW. Aby najpierw usunąć regułę według numeru reguły, musisz znaleźć liczbę reguły, którą chcesz usunąć, możesz to zrobić za pomocą następującego polecenia:

$ sudo UFW numerowany

Ubuntu1804@Linux: ~ $ sudo UFW Status Numerowany Status: Aktywne do działania od------- ---- [1] 22/TCP Zezwalaj na dowolne miejsce [2] Pozwól w 192 r.168.1.104 [3] 22/TCP (V6) Pozwól w dowolnym miejscu (v6)

Aby usunąć regułę nr 2, reguła, która umożliwia połączenia z dowolnym portem z adresu IP 192.168.1.104, użyj następującego polecenia:

$ sudo ufw usuń 2

Ubuntu1804@Linux: ~ $ sudo UFW Usuń 2 Usuwanie: Pozwól z 192.168.1.104 Postępuj z działaniem (y | n)? Y Zasada usunięta Ubuntu1804@Linux: ~ $

Drugą metodą jest usunięcie reguły poprzez określenie rzeczywistej reguły.

$ sudo ufw usuń zezwolić 22/tcp

Wyłącz i zresetuj UFW

Jeśli z jakiegokolwiek powodu chcesz zatrzymać UFW i dezaktywować wszystkie reguły, możesz użyć:

$ sudo ufw wyłącz

Ubuntu1804@Linux: ~ $ sudo UFW Wyłącz zapór zatrzymany i wyłączony w systemie uruchamiania Ubuntu1804@Linux: ~ $

Resetowanie UFW wyłączy UFW i usunie wszystkie aktywne zasady. Jest to pomocne, jeśli chcesz przywrócić wszystkie zmiany i zacząć od nowa. Aby zresetować UFW, użyj następującego polecenia:

$ sudo ufw reset

Ubuntu1804@Linux: ~ $ sudo UFW Reset Resetowanie wszystkich reguł do zainstalowanych domyślnych. Może to zakłócać istniejące połączenia SSH. Kontynuuj operację (y | n)? Y.Reguły „to”/etc/ufw/użytkownik.zasady.20181213_084801 „Wspieranie” wcześniej.Zasady „to”/etc/ufw/wcześniej.zasady.20181213_084801 „Wycofanie” po.zasady „to”/etc/ufw/po.zasady.20181213_084801 „Cocking Up” User6.Reguły „to”/etc/ufw/user6.zasady.20181213_084801 „Cocking Up” przed 6.Zasady „to”/etc/ufw/przed6.zasady.20181213_084801 „Cocking Up” po 6.Zasady „to”/etc/ufw/po6.zasady.20181213_084801 'Ubuntu1804@Linux: ~ $

Wniosek

UFW jest opracowywane w celu ułatwienia konfiguracji zapory iptables i zapewnia przyjazny dla użytkownika sposób utworzenie zapory opartej na hostie IPv4 lub IPv6. Istnieje wiele innych narzędzi zapory i niektóre, które mogą być łatwiejsze, ale UFW jest dobrym narzędziem uczenia się, choćby dlatego, że ujawnia część podstawowej struktury Netfilter i dlatego, że jest obecny w tak wielu systemach.

Powiązane samouczki Linux:

- Rzeczy do zainstalowania na Ubuntu 20.04

- Rzeczy do zrobienia po zainstalowaniu Ubuntu 20.04 Focal Fossa Linux

- Wprowadzenie do automatyzacji, narzędzi i technik Linuksa

- Ubuntu 20.04 sztuczki i rzeczy, których możesz nie wiedzieć

- Ubuntu 20.04 Przewodnik

- Mint 20: Lepsze niż Ubuntu i Microsoft Windows?

- Rzeczy do zainstalowania na Ubuntu 22.04

- Jak usunąć zasady zapory UFW na Ubuntu 20.04 FOSSA…

- Rzeczy do zrobienia po zainstalowaniu Ubuntu 22.04 JAMMY Jellyfish…

- Zagnieżdżone pętle w skryptach Bash