Jak zainstalować serwer DNS na RHEL 8 / Centos 8 Linux

- 1005

- 160

- Maria Piwowarczyk

Ten przewodnik pokaże, jak zainstalować i skonfigurować serwer DNS w RHEL 8 / Centos 8 tylko w trybie buforowania lub jako pojedynczy serwer DNS, bez konfiguracji master-niewolnicy. Podano przykład strefy odwrotnej i do przodu.

W tym samouczku nauczysz się:

- Jak zainstalować serwer DNS w RHEL 8 / Centos 8

- Jak skonfigurować serwer jako buforowanie tylko serwer DNS

- Jak skonfigurować serwer jako pojedynczy serwer DNS

Klient rozwiązuje zapytanie za pośrednictwem serwera DNS.

Klient rozwiązuje zapytanie za pośrednictwem serwera DNS. Zastosowane wymagania i konwencje oprogramowania

| Kategoria | Networking |

|---|---|

| System | RHEL 8 / CENTOS 8 |

| Oprogramowanie | wiązać |

| Inny | Uprzywilejowany dostęp do systemu Linux jako root lub za pośrednictwem sudo Komenda. |

| Konwencje | # - Wymaga, aby podane polecenia Linux są wykonywane z uprawnieniami root bezpośrednio jako użytkownik root lub za pomocą sudo Komenda$ - Wymaga, aby podane polecenia Linux zostały wykonane jako zwykły użytkownik niepewny |

Wymagania wstępne

Przed rozpoczęciem zakłada się, że:

- Ty lub Twoja organizacja już utworzyli konto w Red Hat

- RHEL 8 / CENTOS 8 został już pobrany i zainstalowany

- System został już zarejestrowany za pośrednictwem subskrypcji

Menedżer - Skonfigurowałeś już lokalne lub zdalne repozytorium

Instalacja serwera DNS

- Powiązać instalację

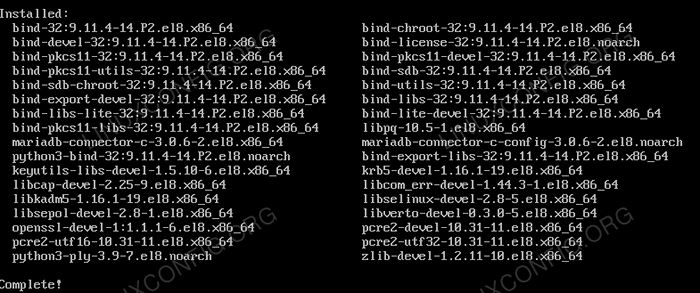

Zamierzamy zainstalować opakowanie, najsłynniejszy serwer DNS Open Source, za pośrednictwemDNFnarzędzie, do którego terazmniamjest oparty.

Polecenie do uruchomienia to:# dnf -y instaluj wiązanie*

Które powinny zainstalować wszystkie te pakiety:

Lista pakietów powiązań

Lista pakietów powiązań

Wspólna konfiguracja serwera DNS

- Konfigurowanie zapory ogniowej

Musimy włączyć usługę DNS:# Firewall-CMD --Permanent-Zone = public --add-Service = DNS

i ponownie załaduj konfigurację:

# Firewall-CMD--RELOOD

- Tworzenie kopii zapasowych głównych plików konfiguracyjnych

Zawsze jest to dobry nawyk tworzenie początkowej kopii zapasowej głównych plików konfiguracji BIND; Również przed jakąkolwiek zmianą.# cp /etc /nazwane.conf /etc /nazwany.conf.org # cp /etc /nazwany.RFC1912.strefy /etc /nazwane.RFC1912.strefy.org

- Sprawdzanie konfiguracji sieci

Serwer DNS musi mieć statyczny adres IP, sprawdźmy, że jest przypadek:$ cat/etc/sysconfig/sieci Scripts/IFCFG-ENP0S3 | egrep -i "boot | iPaddr | maska | brama"

Co na przykład daje poniższe wyniki:

Bootproto = static onboot = tak iPaddr = 10.0.0.63 Mask Netto = 255.255.255.0 bramy = 10.0.0.1

Oczywiście konfiguracja sieci może być inna, po raz kolejny adres IP musi być statyczny.

- Wybór nazwy domeny

Aby ustawić w pełni kwalifikowaną nazwę domeny lub FQDN# hostnamectl Set-Host Nazwa DNS-SRV.Vulcansys-Local.com

Możesz oczywiście wybrać inną nazwę, tutaj wynalazłem nazwę domeny, która nie wydaje się zarejestrowana w żadnej organizacji.

- Konfiguracja rozwiązania

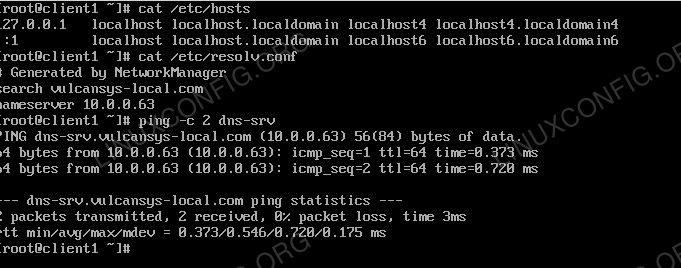

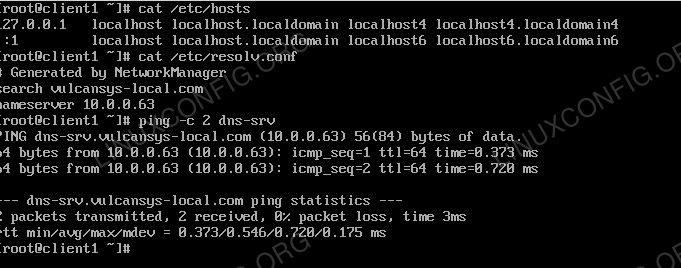

Zamierzamy skonfigurowaćRESPIRV.confplik. Pierwsze linie muszą być:Wyszukaj Vulcansys-Local.Comererver 10.0.0.63

Jest to zarówno na serwerze, jak i w każdym kliencie, które zapytają o nasze DNS; Oczywiście musisz dodać serwer drugiej nazwy, aby rozwiązać strony internetowe lub dowolną inną domenę.

- Wyłączanie automatycznej konfiguracji menedżera sieci DNS

Nie chcemy, aby menedżer sieci zmieniłRESPIRV.confplik. Aby to zrobić

linia:DNS = Brakw pliku/itp./NetworkManager/NetworkManager.conf, i ponownie załadujemy usługę:# SystemCtl Reload NetworkManager

- Włączanie usługi wiązania podczas uruchamiania

Musimy upewnić się, że usługa DNS rozpocznie się od systemu, więc:# SystemCtl Włącz nazwany

Typy serwerów DNS

Możliwe jest skonfigurowanie serwera DNS do pracy w jednym z poniższych trybów, tylko jeden w czasie:

- Serwer główny

- Pojedynczy serwer

- Serwer drugorzędny

- Serwer tylko buforowania

- Serwer przekazywania

W tym artykule opiszemy tylko sposób skonfigurowania serwera tylko buforowania i jednego serwera.

Serwer DNS tylko buforowania nie hostuje żadnej strefy i nie jest autorytatywny dla określonej domeny; Kiedy serwer jest początkowo uruchamiany, nie ma informacji o buforowaniu, a informacje są uzyskiwane w czasie, ponieważ żądania klientów są

zadowolona.

Podstawowy lub pojedynczy serwer DNS jest autorytatywny dla domeny, ale nie mamy wysokiej dostępności, a zatem jeśli nie jest ono lub nieosiągalne, żadne zapytanie DNS dla domeny nie zadziała, chyba że buforowane lub powielone w pliku statycznym /etc/hosts.

To, co skonfigurowaliśmy do tej pory, jest powszechne, w którym „tryb konfiguracji” wybierzemy.

- Buforing tylko serwer DNS

Upewniamy się, że następujące wiersze są zmieniane/skonfigurowane wo imieniu.confplik:Port słuchania 53 127.0.0.1; 10.0.0.63; ; #Listen-on-V6 Port 53 :: 1; ; Zezwalaj 127.0.0.1; 10.0.0.0/24; ; rekurencja tak; Zezwalaj na rekurencję 127.0.0.1; 10.0.0.0/24; ;

Dla uproszczenia serwer nie będzie słuchał na adresie IPv6 (dlatego linia względna jest komentowana). Aby sprawdzić, czy konfiguracja jest OK, możemy uruchomić polecenie:

# nazwano-checkconf

Jeśli wszystko jest w porządku, nie zwraca się wyjścia. Wreszcie musimy, aby usługa ponownie załaduje jej konfigurację:

# SystemCtl Reload o nazwie

- Pojedynczy serwer DNS

W przypadku, gdy wybieramy ten typ, będzie to nasz autorytatywny serwer DNS odpowiedzialny za dowolną rozdzielczość nazw w wybranej przez nas domena. Tutaj też zamierzamy edytować/etc/nazwane.conf:Port Listen-On 53 LocalHost; 10.0.0.63; ; #Listen-on-V6 Port 53 :: 1; ; Zezwalaj 127.0.0.1; 10.0.0.0/24; ; rekurencja nr;

W tym przewodniku, dla uproszczenia, nie ustawiamy usługi BIND do słuchania na adresie IPv6.

Opcja

rekurencja nrUpewnia się, że DNS nie wykonuje całej pracy, aby udzielić odpowiedzi na konkretne zapytanie, ale w razie potrzeby przekazuje serwerom głównym i innym autorytatywnym serwerom dla tych nieznanych nazw lub IP. Innymi słowy: Autorytatywny serwer nie może być rekurencyjny.Następnie musimy określić nasze pliki strefy; Tutaj skonfigurujemy strefa do przodu (Aby rozwiązać adres IP od nazwy) i Strefa odwrotna (Aby rozwiązać nazwę podana adres IP) każdy w swoim konkretnym pliku, dołączając następujące wiersze do pliku

o imieniu.RFC1912.strefyplik:strefa „vulcansys-local.com "w type master; plik".strefa "; zezwolenie up-update none;;; streona" 63.0.0.10.w addr.arpa "w type master; plik".streone "; zezwolenie update none;;;

Opcja

Zezwalaj na aktualizacjęOdnosi się do dynamicznych aktualizacji DNS, co oznacza, że aplikacja w hoście może dodać rekord DNS; Ze względów bezpieczeństwa jest to domyślnie wyłączone, a zatem tylko administrator systemu może dodawać rekordy i ręcznie.Teraz musimy utworzyć pliki

do przodu.strefaIodwracać.strefa. Zwykle pliki stref są wewnątrz

informator/var/nazwanyJak możemy wywnioskować zinformatoropcja wo imieniu.confplik konfiguracyjny.Nasz

do przodu.strefaPlik będzie zawierał:$ Ttl 1D @ in SoA DNS-SRV.Vulcansys-Local.com. źródło.Vulcansys-Local.com. (2019022400; serial 3H; odświeżenie 15; ponisz 1W; wygasa 3H; minimum) w ns dns-srv.Vulcansys-Local.com. DNS-SRV w 10.0.0.63

I

odwracać.strefaplik:$ Ttl 1D @ in SoA DNS-SRV.Vulcansys-Local.com. źródło.Vulcansys-Local.com. (2019022400; serial 3H; odświeżenie 15; ponisz 1W; wygasa 3H; minimum) w ns dns-srv.Vulcansys-Local.com. 63 w PTR DNS-SRV.Vulcansys-Local.com

We wspomnianych plikach konfiguracyjnych

SOA(Początek władzy) definiuje globalne parametry dla strefy (domeny); Można określić tylko jeden rekord zasobów (wiersz z słowem kluczowym SOA z naszą w pełni kwalifikowaną nazwą domeny). Czas na opuszczenie ($ ttl) jest domyślnie 1 dzień (lub 86400 sekund) i powinien zostać tymczasowo skrócony, jeśli zmienia jakikolwiek wpis w tym pliku konfiguracyjnym, ponieważ informuje serwer DNS, jak długo buforować wszelkie pobierane informacje. Najważniejsze jest, aby pamiętać o zakończeniu w pełni wykwalifikowanej nazwy domeny w tych plikach konfiguracyjnych z kropką.Tutaj

źródło.Vulcansys-Local.comto adres e-mail i2019022400pole szeregowe, które w praktyce jest w stanie śledzić każdą zmianę w pliku strefy i konwencjonalnie jest w formieYYYYMMDDSS, GdzieSSjest liczbą dwucyfrową.

W pliku odwrotnym mogłeś zauważyć, że wszystko wygląda tak samo z wyjątkiem ostatniej linii. Tam określamy

Ptrodwrotne wyszukiwanie, które się rozwiąże10.0.0.63; Potrzeba tylko wpisania ostatniej cyfry63który identyfikuje hosta (jak maska sieci255.255.255.0).Teraz upewniamy się, że mamy prawidłowe uprawnienia:

# CHGRP o nazwie/var/nazwano/rewers.strefa # CHGRP o nazwie/var/nazwa/do przodu.strefa

Aby sprawdzić, czy pliki stref są prawidłowo skonfigurowane, możesz wydać polecenia:

# Nazwa-CheckZone Vulcansys-Local.com/var/nazwany/do przodu.strefa # nazywana checkzone 10.0.0.63/var/nazwano/odwrotne.strefa

I zweryfikować ogólną konfigurację:

# nazwano -checkconf -v

Jeśli wszystko jest w porządku, możemy ponownie załadować usługę:

# SystemCtl Reload o nazwie

Konfiguracja klienta

- Konfigurowanie zapory ogniowej

Musimy skonfigurować zaporę, jak wyjaśniono powyżej z serwerem. Dla uproszczenia zakładam, że klient jest również RHEL 7 lub 8. - Konfiguracja rozwiązania

Pierwszym serwerem nazw musi być nasz serwer DNS, również tutaj upewnij się, że menedżer sieci nie zmienia rozdzielczości.plik CONF. - Ustawienie nazwy hosta

Dla spójności każdy klient w domenie miałby przypisaną nazwę hosta FQDN.

Wreszcie weryfikujemy, że nasza konfiguracja DNS działa od klienta, próbując pingować serwer DNS według nazwy.

Klient rozwiązuje zapytanie za pośrednictwem serwera DNS.

Klient rozwiązuje zapytanie za pośrednictwem serwera DNS. Wniosek

Konfigurowanie serwera DNS to zadanie, które każdy poważny administrator powinien był wykonać przynajmniej raz, a w RHEL 8 sposób, aby to zrobić.

Powiązane samouczki Linux:

- Rzeczy do zainstalowania na Ubuntu 20.04

- Jak zdefiniować niestandardową strefę zapory

- Wprowadzenie do automatyzacji, narzędzi i technik Linuksa

- Rzeczy do zrobienia po zainstalowaniu Ubuntu 20.04 Focal Fossa Linux

- Rzeczy do zainstalowania na Ubuntu 22.04

- Jak skonfigurować serwer OpenVPN na Ubuntu 20.04

- Lista klientów FTP i instalacja na Ubuntu 22.04 Linux…

- Ubuntu 20.04 sztuczki i rzeczy, których możesz nie wiedzieć

- Zainstaluj Arch Linux na stacji roboczej VMware

- Mint 20: Lepsze niż Ubuntu i Microsoft Windows?

- « Jak zainstalować serwer Minecraft na RHEL 8 Linux

- Jak zainstalować najnowsze sterowniki AMD w Debian 10 Buster »