Jak zainstalować Fail2ban, aby chronić SSH na Centos/Rhel 8

- 3658

- 1180

- Pani Janina Cieśla

Fail2ban jest bezpłatnym, szeroko stosowanym narzędziem zapobiegania włamaniom, które skanuje pliki dziennika dla adresów IP, które pokazują złośliwe znaki, takie jak zbyt wiele awarii haseł i wiele więcej, i zakazuje ich (aktualizuje reguły zapory w celu odrzucenia adresów IP). Domyślnie wysyła filtry dla różnych usług, w tym Sshd.

Przeczytaj także: Początkowa konfiguracja serwera z CentoS/RHEL 8

W tym artykule wyjaśnimy, jak zainstalować i skonfigurować Fail2ban chronić Ssh i ulepszać Ssh Bezpieczeństwo serwera przed atakami brutalnej siły Centos/Rhel 8.

Instalowanie Fai2ban na CentOS/RHEL 8

Fail2ban Pakiet nie jest w oficjalnych repozytoriach, ale jest dostępny w Epel magazyn. Po zalogowaniu się do systemu uzyskaj dostęp do interfejsu wiersza polecenia, a następnie włącz repozytorium EPEL w systemie, jak pokazano.

# DNF Zainstaluj epel-uwalanie lub # dnf instaluj https: // dl.Fedoraproject.ORG/PUB/EPEL/EPEL-Relase-Latest-8.Noarch.RPM

Zainstaluj repozytor

Zainstaluj repozytor Następnie zainstaluj Fail2ban pakiet, uruchamiając następujące polecenie.

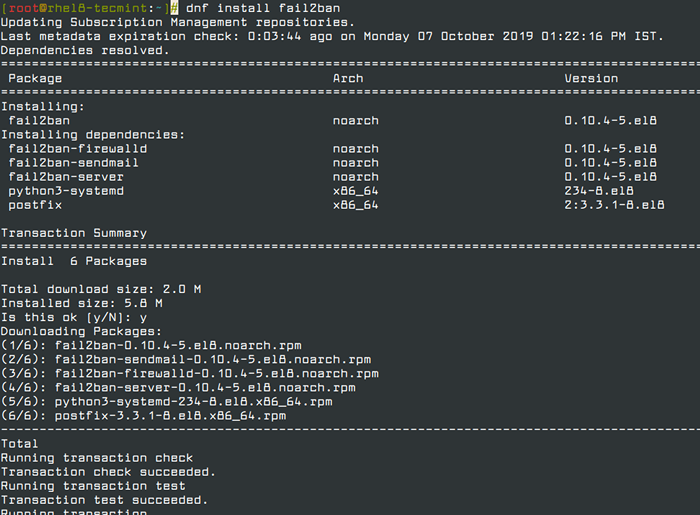

# DNF instaluj fail2ban

Zainstaluj Fail2ban w Centos i Rhel 8

Zainstaluj Fail2ban w Centos i Rhel 8 Konfigurowanie Fail2ban w celu ochrony SSH

Fail2ban Pliki konfiguracyjne znajdują się w /etc/fail2ban/ katalog i filtry są przechowywane w /etc/fail2ban/filtr.D/ katalog (plik filtra dla SSHD to /etc/fail2ban/filtr.D/sshd.conf).

Globalny plik konfiguracyjny dla serwera Fail2ban to /etc/fail2ban/więzienie.conf, Nie zaleca się jednak bezpośrednio modyfikowania tego pliku, ponieważ prawdopodobnie zostanie on zastąpiony lub ulepszony w przypadku aktualizacji pakietu w przyszłości.

Alternatywnie zaleca się tworzenie i dodanie konfiguracji w więzienie.lokalny plik lub oddzielnie .conf pliki pod /etc/fail2ban/więzienie.D/ informator. Zauważ, że parametry konfiguracyjne ustawione więzienie.lokalny Zastąpi wszystko, co jest zdefiniowane więzienie.conf.

W tym artykule utworzymy osobny plik o nazwie więzienie.lokalny w /etc/fail2ban/ katalog, jak pokazano.

# vi/etc/fail2ban/więzienie.lokalny

Po otwarciu pliku skopiuj i wklej następującą konfigurację. [DOMYŚLNY] Sekcja zawiera opcje globalne i [sshd] zawiera parametry więzienia SSHD.

[Domyślnie] ignoreip = 192.168.56.2/24 Bantime = 21600 FindTime = 300 Maxretry = 3 Banact

Konfiguracja Fail2ban

Konfiguracja Fail2ban Krótko wyjaśnijmy opcje w powyższej konfiguracji:

- Ignoruj: Określa listę adresów IP lub nazw hostów, aby nie zakazać.

- Bantime: określono liczbę sekund, za które zakazano gospodarza (i.E Skuteczny czas trwania zakazu).

- Maxretry: Określa liczbę awarii, zanim host zostanie zakazany.

- znaleźć czas: fail2ban zakazuje hosta, jeśli się wygenerował ”Maxretry" podczas ostatnich "znaleźć czas" sekundy.

- bancja: Zakaz działania.

- Backend: Określa backend używany do uzyskania modyfikacji pliku dziennika.

Powyższa konfiguracja oznacza zatem, jeśli IP się nie powiodło 3 Czasy w ostatnim 5 minuty, zakaz 6 godziny i zignoruj adres IP 192.168.56.2.

Następnie rozpocznij i włącz Fail2ban Usługa na razie i sprawdź, czy jest uruchomiony przy użyciu następującego polecenia SystemCtl.

# SystemCtl Start Fail2ban # Systemctl Włącz Fail2ban # Systemctl Status Fail2ban

Rozpocznij usługi Fail2ban

Rozpocznij usługi Fail2ban Monitorowanie nieudane i zakazane adresu IP za pomocą awarii2ban-client

Po skonfigurowaniu Fail2ban aby zabezpieczyć Sshd, Możesz monitorować nieudane i zakazane adresy IP za pomocą Fail2ban-Client. Aby wyświetlić aktualny status serwera Fai2ban, uruchom następujące polecenie.

# Fail2ban-Client Status

Sprawdź status więzienia awarii2ban

Sprawdź status więzienia awarii2ban Do monitorowania Sshd więzienie, biegnij.

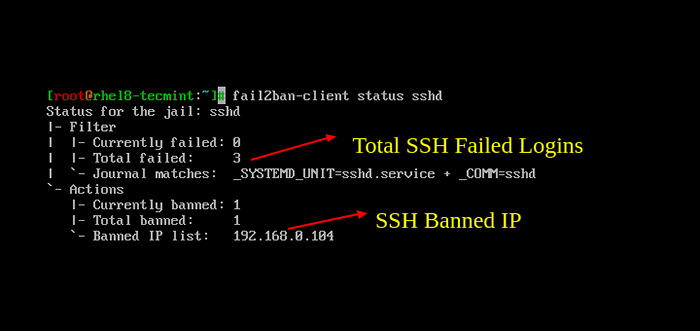

# Fail2ban-Client Status Sshd

Monitor SSH nie powiodło się loginów z Fail2ban

Monitor SSH nie powiodło się loginów z Fail2ban Aby odbić adres IP w Fail2ban (we wszystkich więzieniach i bazie danych), uruchom następujące polecenie.

# Fail2ban-Client Unban 192.168.56.1

Aby uzyskać więcej informacji na temat Fail2ban, przeczytaj następujące strony mężczyzny.

# Jail Man.conf # man fail2ban-client

To podsumowuje ten przewodnik! Jeśli masz jakieś pytania lub przemyślenia, które chcesz podzielić na ten temat, nie wahaj się do nas za pośrednictwem poniższego formularza opinii.

- « Jak zainstalować Apache ActiveMQ na Debian 10

- Jak zainstalować narzędzie do automatyzacji Ansible na Centos/RHEL 8 »