Jak zainstalować mod_ssl na RHEL 8 / Centos 8 z httpd Apache Webserver

- 3865

- 321

- Ignacy Modzelewski

mod_ssl Moduł zapewnia SSL V3 i TLS V1.X Obsługa dla serwera Apache HTTP. Ten artykuł zawiera podstawowe krok po kroku mod_ssl Konfiguracja na serwerze RHEL 8 / Centos 8 httpd Apache Webserver.

W tym samouczku nauczysz się:

- Jak zainstalować

mod_ssl - Jak włączyć

mod_ssl - Jak utworzyć samowystarczalny certyfikat

- Jak dołączyć istniejący certyfikat SSL do

httpdkonfiguracja - Jak przekierować cały ruch bez SSL HTTP do HTTPS

Podstawowy

Podstawowy mod_ssl Konfiguracja modułu na RHEL 8 / Centos 8 z Apache Webserver Zastosowane wymagania i konwencje oprogramowania

| Kategoria | Wymagania, konwencje lub wersja oprogramowania |

|---|---|

| System | RHEL 8 / CENTOS 8 |

| Oprogramowanie | mod_ssl-2.4.35-6.El8 |

| Inny | Uprzywilejowany dostęp do systemu Linux jako root lub za pośrednictwem sudo Komenda. |

| Konwencje | # - Wymaga, aby podane polecenia Linux są wykonywane z uprawnieniami root bezpośrednio jako użytkownik root lub za pomocą sudo Komenda$ - Wymaga, aby podane polecenia Linux zostały wykonane jako zwykły użytkownik niepewny |

Jak zainstalować MOD_SSL na RHEL 8 / CentOS 8 krok po kroku Instrukcje

W tym artykule zakłada, że wykonałeś już podstawową instalację i konfigurację serwera Apache Webserver na serwerze RHEL 8 / CENTOS 8.

- zainstalować

mod_sslmoduł.Pierwszym krokiem jest zainstalowaniemod_sslmoduł używającyDNFKomenda:# DNF instaluj mod_ssl

- Włączać

mod_sslmoduł. W przypadku, gdy właśnie zainstalowałeśmod_ssl, Moduł może nie być jeszcze włączony. Aby sprawdzić, czymod_ssljest włączony Wykonaj:# apachectl -m | GREP SSL

Na wypadek, gdybyś nie widział żadnego wyjścia z powyższego polecenia

mod_sslnie jest włączony. Aby włączyćmod_sslModuł uruchom ponowniehttpdApache Webserver:# Systemctl restart httpd # apachectl -m | GREP SSL SSL_Module (udostępniony)

- Otwórz port TCP 443, aby umożliwić ruch przychodzący

httpsprotokół:# Firewall-CMD-Zone = public --Permanent --add-Service = Https Succes

NOTATKA

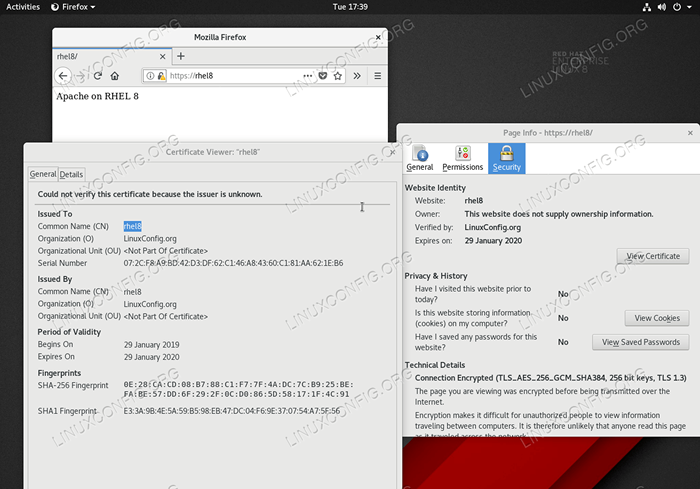

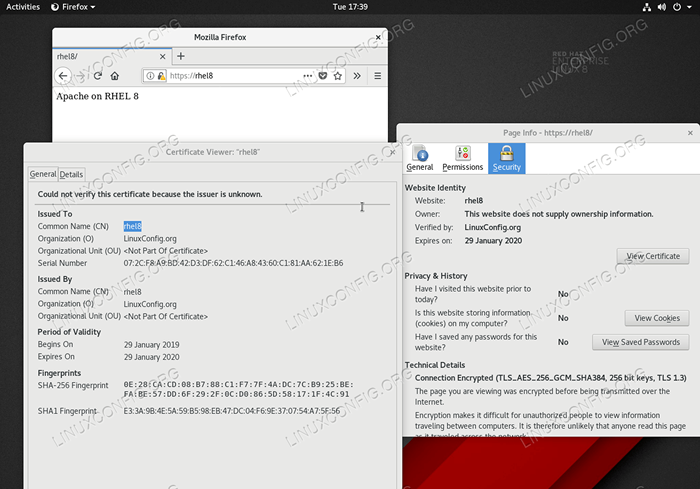

W tym momencie powinieneś mieć możliwość dostępu do serwera Apache za pośrednictwem protokołu HTTPS. Przejdź do przeglądarki dohttps: // Your-Server-IPLubhttps: // Your-Server-Hostnamepotwierdzaćmod_sslkonfiguracja. - Wygeneruj certyfikat SSL. W przypadku, gdy nie posiadasz jeszcze odpowiednich certyfikatów SSL dla swojego serwera, użyj poniższego polecenia, aby wygenerować nowy certyfikat samozagładowany.

Na przykład wygenerujmy nowy certyfikat autoryzujący dla hosta

Rhel8Z 665 dniami:# Openssl req -Newkey RSA: 2048 -nodes -keyout/etc/pki/tls/private/httpd.Klucz -x509 -Days 365 -out/etc/pki/tls/certs/httpd.CRT Generowanie klucza prywatnego RSA… ++++… +++++ pisanie nowego klucza prywatnego do '/etc/pki/tls/private/httpd.Klucz '----- Zaraz zostaniesz poproszony o wprowadzenie informacji, które zostaną włączone do Twojego żądania certyfikatu. To, co zamierzasz wejść, to tak zwana nazwa wyróżniająca lub DN. Istnieje sporo pól, ale możesz zostawić puste pola na niektórych polach, jeśli wejdziesz, będzie wartość domyślna.', pole pozostanie puste. ----- Nazwa kraju (2 kod literowy) [XX]: AU Stan lub Province Nazwa (pełna nazwa) []: Nazwa lokalizacji (np. Miasto) [Domyślne miasto]: Nazwa organizacji (np. Firma) [Domyślna firma Ltd]: LinuxConfig.Nazwa jednostki organizacyjnej Org (np. Sekcja) []: nazwa zwyczajowa (np. nazwa lub nazwa hosta twojego serwera) []:Rhel8 Adres e -mail []:

Po pomyślnym wykonaniu powyższego polecenia utworzone zostaną następujące dwa pliki SSL:

# ls -l/etc/pki/tls/private/httpd.klucz/etc/pki/tls/certs/httpd.crt -Rw-r-r--. 1 root root 1269 29 stycznia 16:05/etc/pki/tls/certs/httpd.crt -Rw-------. 1 root root 1704 29 stycznia 16:05/etc/pki/tls/private/httpd.klucz

- Skonfiguruj serwer Apache Web-Server z nowymi certyfikatami SSL.Aby dołączyć nowo utworzony certyfikat SSL do konfiguracji Apache Web-Server, otwórz

/etc/httpd/conf.D/SSL.confPlik z uprawnieniami administracyjnymi i zmień następujące wiersze:Od: sslcertificateFile/etc/pki/tls/certs/localhost.crt sslcertificateKeKeyFile/etc/pki/tls/private/localhost.Klucz do: sslcertificateFile/etc/pki/tls/certs/httpd.crt sslcertificateKeKeyFile/etc/pki/tls/private/httpd.klucz

Po przygotowaniu ponownie załaduj

httpdApache Web-Server:# SystemCtl RELOOD HTTPD

- Przetestuj swój

mod_sslkonfiguracja poprzez nawigację w przeglądarce internetowej dohttps: // Your-Server-IPLubhttps: // Your-Server-HostnameURL. - Jako opcjonalny krok przekieruj cały ruch HTTP do HTTPS.T Utwórz to nowy plik

/etc/httpd/conf.D/Redirect_http.confZ następującą treść:

KopiujServername Rhel8 Przekieruj stałe/https: // rhel8/Aby zastosować zmianę zmiany

httpdDaemon:# SystemCtl RELOOD HTTPD

Powyższa konfiguracja przekieruje każdy przychodzący ruch z

http: // rhel8Dohttps: // rhel8URL. Aby uzyskać więcej informacji na temat konfiguracji TLS/SSL na serwerze Rhel Linux, odwiedź nasz How to Confight SSL/TLS z Apache HTTPD na Red Hat Guide.

Powiązane samouczki Linux:

- Rzeczy do zainstalowania na Ubuntu 20.04

- Jak skonfigurować serwer OpenVPN na Ubuntu 20.04

- Jak wygenerować samowystarczalny certyfikat SSL na Linux

- Rzeczy do zrobienia po zainstalowaniu Ubuntu 20.04 Focal Fossa Linux

- Wprowadzenie do automatyzacji, narzędzi i technik Linuksa

- Testowanie klientów HTTPS za pomocą OpenSSL do symulacji serwera

- Rzeczy do zainstalowania na Ubuntu 22.04

- Ubuntu 20.04 WordPress z instalacją Apache

- Mint 20: Lepsze niż Ubuntu i Microsoft Windows?

- Rzeczy do zrobienia po zainstalowaniu Ubuntu 22.04 JAMMY Jellyfish…

- « Jak zainstalować i skonfigurować silnik Docker-Ce/Moby na Fedora 32

- Jak ponownie uruchomić GUI na Ubuntu 20.04 Focal Fossa »