Jak zainstalować analizator dziennika Splunk na Centos 7

- 1179

- 285

- Maria Piwowarczyk

Splunk to potężne, solidne i w pełni zintegrowane oprogramowanie do zarządzania dziennikiem przedsiębiorstw w czasie rzeczywistym w celu gromadzenia, przechowywania, wyszukiwania, diagnozowania i zgłaszania dowolnych danych dziennika i generowanych maszynami, w tym ustrukturyzowanymi, nieustrukturyzowanymi i złożonymi dziennikami aplikacji wieloletnich.

Umożliwia gromadzenie, przechowywanie, indeksowanie, wyszukiwanie, korelacja, wizualiza.

Ponadto Splunk obsługuje szeroki zakres przypadków zarządzania dziennika.

Funkcje Splunk:

- Jest łatwo skalowalny i w pełni zintegrowany.

- Obsługuje zarówno lokalne, jak i zdalne źródła danych.

- Pozwala na indeksowanie danych maszyny.

- Obsługuje wyszukiwanie i korelowanie wszelkich danych.

- Umożliwia wiercenie i w górę i obrusz danych.

- Obsługuje monitorowanie i ostrzeganie.

- Obsługuje także raporty i pulpity nawigacyjne do wizualizacji.

- Zapewnia elastyczny dostęp do relacyjnych baz danych, dane wyznaczone przez teren w wartości oddzielonej przecinki (.CSV) Pliki lub inne magazyny danych przedsiębiorstwa, takie jak Hadoop lub NoSQL.

- Obsługuje szeroki zakres przypadków użycia dziennika i wiele więcej.

W tym artykule pokażemy, jak zainstalować najnowszą wersję Splunk Analizator dziennika i jak dodać plik dziennika (źródło danych) i przeszukać go w poszukiwaniu zdarzeń Centos 7 (również pracuje Rhel dystrybucja).

Zalecane wymagania systemowe:

- Serwer Centos 7 lub serwer RHEL 7 z minimalną instalacją.

- Minimum 12 GB pamięci RAM

Środowisko testowe:

- Linode VPS z minimalną instalacją Centos 7.

Zainstaluj analizator logów Splunk, aby monitorować dzienniki Centos 7

1. Przejdź do strony Splunk, utwórz konto i weź najnowszą dostępną wersję dla swojego systemu ze strony pobierania Splunk Enterprise. Pakiety RPM są dostępne dla Red Hat, CentOS i podobnych wersji Linux.

Alternatywnie możesz pobrać go bezpośrednio za pośrednictwem przeglądarki internetowej lub uzyskać link do pobrania i użyć WGET CommandV, aby pobrać pakiet za pomocą wiersza poleceń, jak pokazano.

# wget -o splunk -7.1.2-A0C72A66DB66-Linux-2.6-x86_64.rpm 'https: // www.Splunk.com/bin/splunk/downloadActivityServlet?architektura = x86_64 i platforma = Linux & wersja = 7.1.2 & Product = Splunk & Filename = Splunk-7.1.2-A0C72A66DB66-Linux-2.6-x86_64.RPM i wget = true '

2. Po pobraniu pakietu zainstaluj Splunk Enterprise RPM W domyślnym katalogu /Opt/Splunk Korzystanie z menedżera pakietów RPM, jak pokazano.

# rpm -i splunk -7.1.2-A0C72A66DB66-Linux-2.6-x86_64.RPM Ostrzeżenie: Splunk-7.1.2-A0C72A66DB66-Linux-2.6-x86_64.RPM: Podpis nagłówka V4 DSA/SHA1, ID klucz 653FB112: NoKey UserAdd: Nie można utworzyć katalogu /Opt/Splunk kompletny

3. Następnie użyj Splunk Enterprise Interfejs wiersza poleceń (CLI), aby rozpocząć usługę.

#/opt/splunk/bin/./SPLUNK START

Przeczytaj S przez SUmowa licencyjna oprogramowania Plunk Naciskając Wchodzić. Po zakończeniu przeczytania go zostaniesz zapytany, czy zgadzasz się z tą licencją? Wchodzić Y kontynuować.

Czy zgadzasz się z tą licencją? [T/N]: y Następnie utwórz poświadczenia dla konta administratora, twoje hasło musi zawierać co najmniej 8 znaków (y) całkowitego do wydruku ASCII.

Utwórz poświadczenia dla konta administratora. Znaki nie pojawiają się na ekranie podczas wpisywania hasła. Hasło musi zawierać co najmniej: * 8 Całkowitych znaków (y) ASCII. Wprowadź nowe hasło: Potwierdź nowe hasło:

4. Jeśli wszystkie zainstalowane pliki są nienaruszone, a wszystkie wstępne kontrole przekazane, demon serwera Splunk (Splunkd) zostanie uruchomiony, zostanie wygenerowany klucz prywatny RSA 2048 RSA i możesz mieć dostęp do interfejsu Splunk Web.

Wszystkie wstępne kontrole przeszły. Rozpoczęcie Demon Server Server (Splunkd)… Generowanie 2048 -bitowego klucza prywatnego RSA… +++… +++ pisanie nowego klucza prywatnego do „pryweSecure.PEM '----- podpis OK Temat =/cn = TecMint/O = Splunkuser Ubieranie klucza prywatnego Klucza RSA Klucz RSA wykonany [OK] Oczekiwanie na serwer WWW na http: // 127.0.0.1: 8000 Aby być dostępnym… gotowe, jeśli utkniesz, jesteśmy tutaj, aby pomóc. Poszukaj odpowiedzi tutaj: http: // dokumenty.Splunk.com Splunk Web Interface jest pod adresem http: // Tecmint: 8000

5. Dalej, otwarty port 8000 Który serwer Splunk słucha, w zaporze za pomocą zapory ogniowej-CMD.

# firewall-cmd --add-port = 8000/tcp --Permanent # firewall-cmd--relad

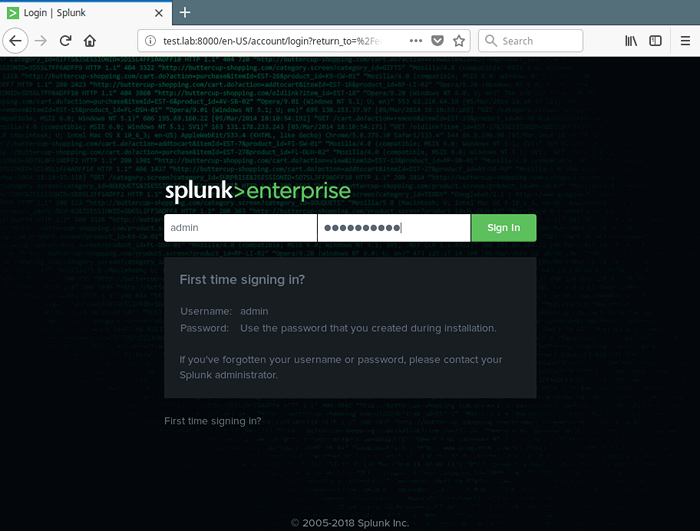

6. Otwórz przeglądarkę internetową i wpisz następujący adres URL, aby uzyskać dostęp do interfejsu Web Splunk.

http: // server_ip: 8000

Aby się zalogować, użyj nazwy użytkownika: Admin oraz hasło utworzone podczas procesu instalacji.

Strona logowania Splunk

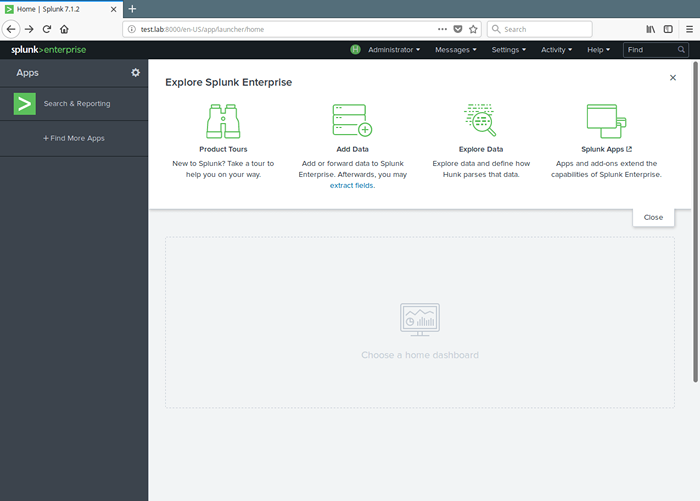

Strona logowania Splunk 7. Po udanym logowaniu wylądujesz w konsoli administracyjnej Splunk pokazanej na poniższym zrzucie ekranu. Na przykład do monitorowania pliku dziennika /var/log/bezpiecznie, Kliknij Dodaj dane.

Splunk Dodaj dane

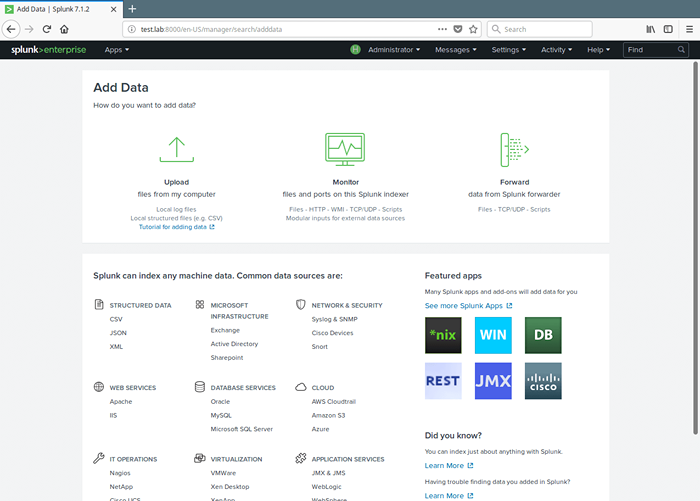

Splunk Dodaj dane 8. Następnie kliknij Monitor Aby dodać dane z pliku.

Plik danych Monitor Splunk

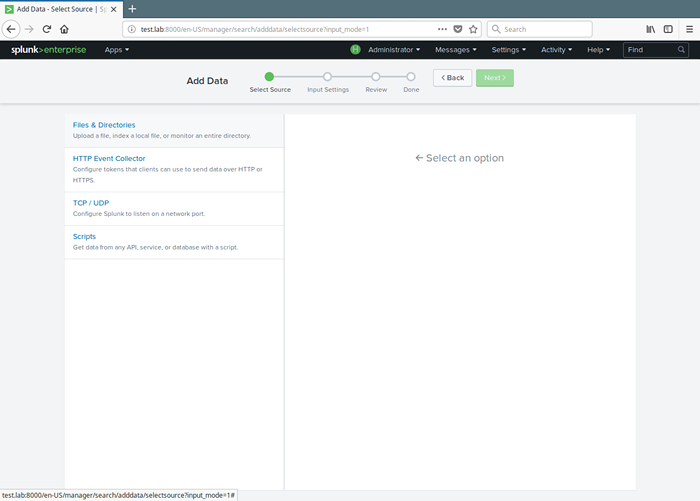

Plik danych Monitor Splunk 9. Z następnego interfejsu wybierz Pliki i katalogi.

Wybierz plik i katalogi Splunk

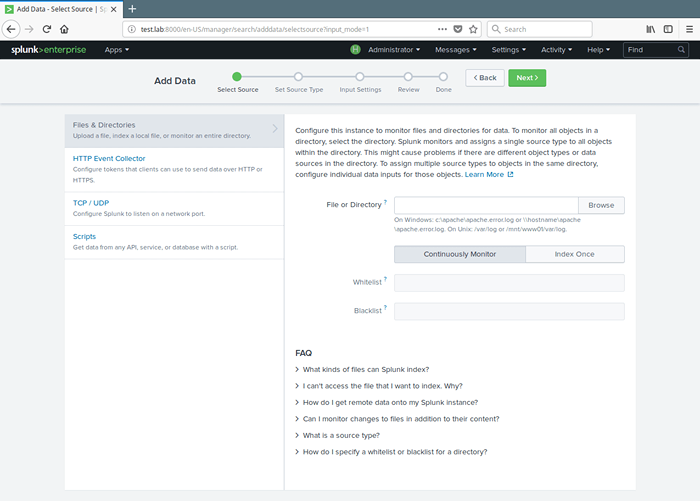

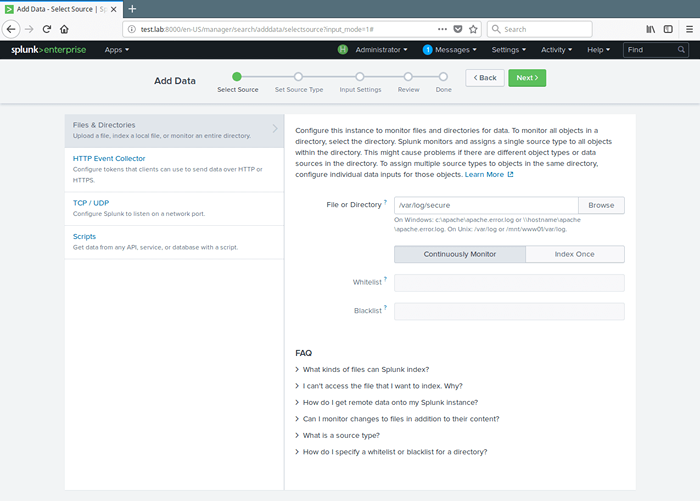

Wybierz plik i katalogi Splunk 10. Następnie skonfiguruj instancję do monitorowania plików i katalogów dla danych. Aby monitorować wszystkie obiekty w katalogu, wybierz katalog. Aby monitorować pojedynczy plik, wybierz go. Kliknij Przeglądać Aby wybrać źródło danych.

Wybierz instancję Splunk do monitorowania

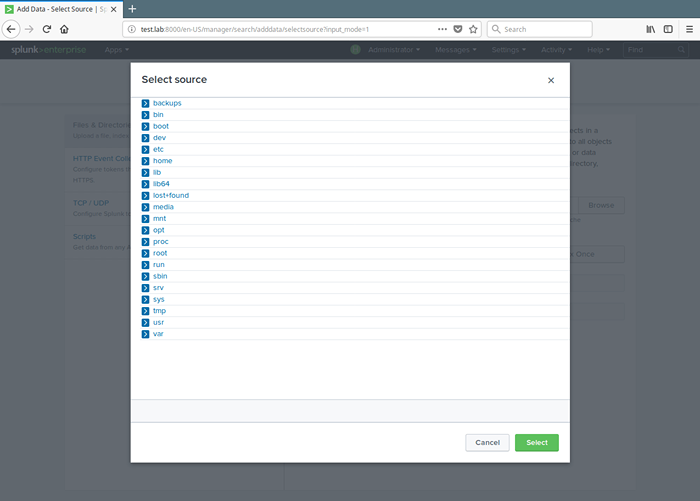

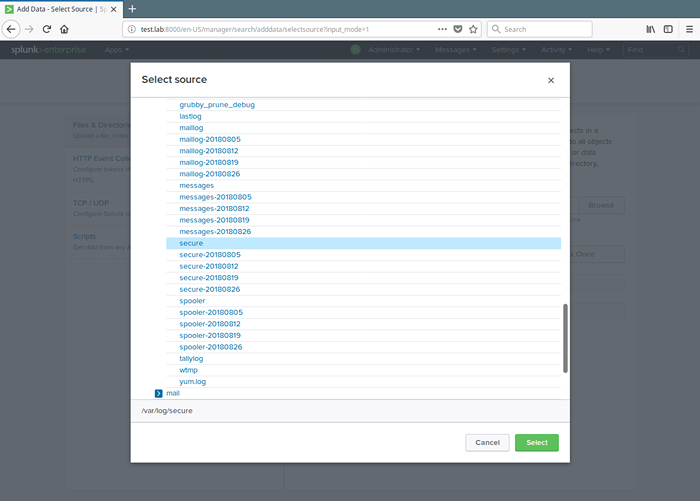

Wybierz instancję Splunk do monitorowania 11. Lista katalogów w Twoim źródło(/) Katalog zostanie wyświetlony, przejdź do pliku dziennika, który chcesz monitorować (/var/log/bezpiecznie) i kliknij Wybierać.

Wybierz źródło danych Monitor

Wybierz źródło danych Monitor  Wybierz plik danych Monitor

Wybierz plik danych Monitor 12. Po wybraniu źródła danych wybierz Ciągłe monitorowanie Aby obejrzeć ten plik dziennika i kliknij Następny Aby ustawić typ źródła.

Ustaw ustawienia źródła danych Monitor

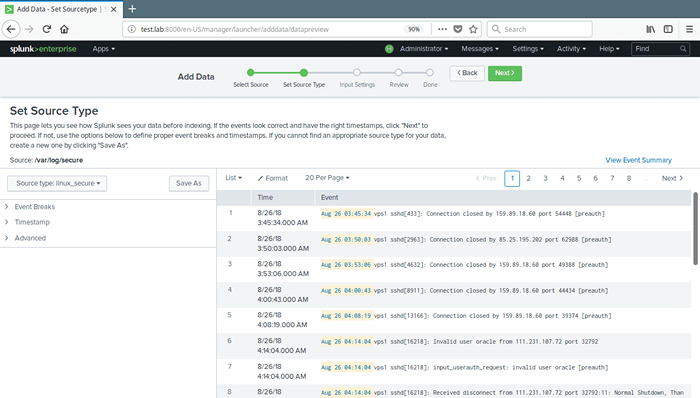

Ustaw ustawienia źródła danych Monitor 13. Następnie ustaw typ źródła dla źródła danych. Dla naszego pliku dziennika testowego (/var/log/bezpieczne), musimy wybrać System operacyjny → Linux_Secure; To pozwala Splunkowi wiedzieć, że plik zawiera komunikaty związane z bezpieczeństwem z systemu Linux. Następnie kliknij Następny kontynuować.

Ustaw typ źródła danych

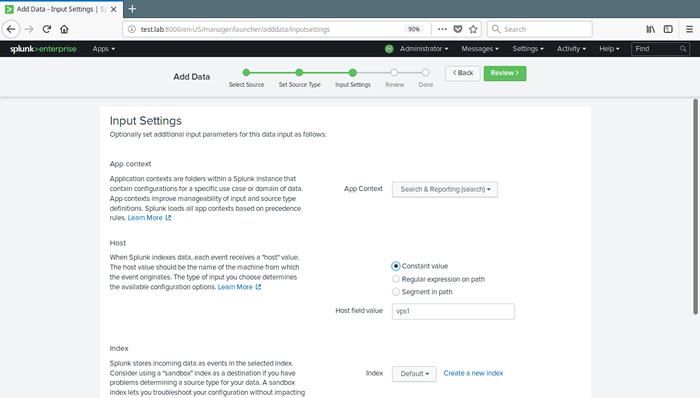

Ustaw typ źródła danych 14. Możesz opcjonalnie ustawić dodatkowe parametry wejściowe dla tego wprowadzania danych. Pod Kontekst aplikacji, wybierać Wyszukiwanie i raportowanie. Następnie kliknij Recenzja. Po przejrzeniu kliknij Składać.

Ustaw dodatkowe ustawienia wejściowe

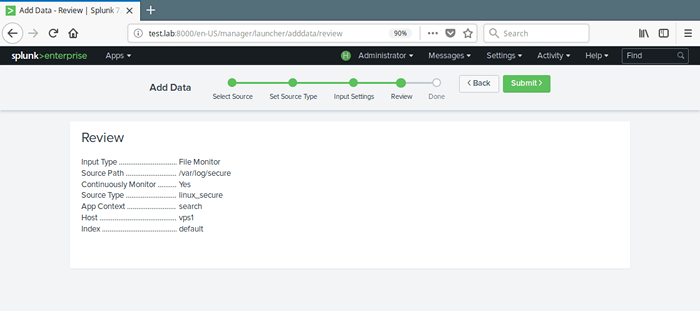

Ustaw dodatkowe ustawienia wejściowe  Przejrzyj ustawienia źródła danych

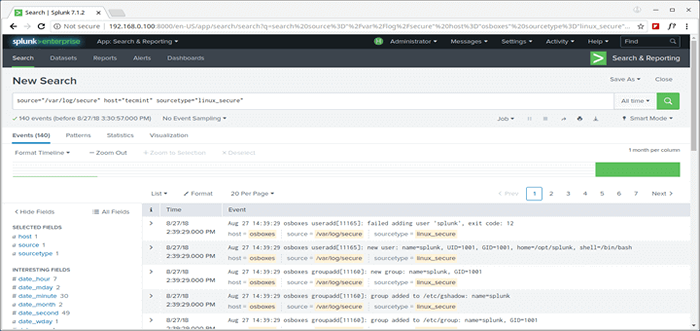

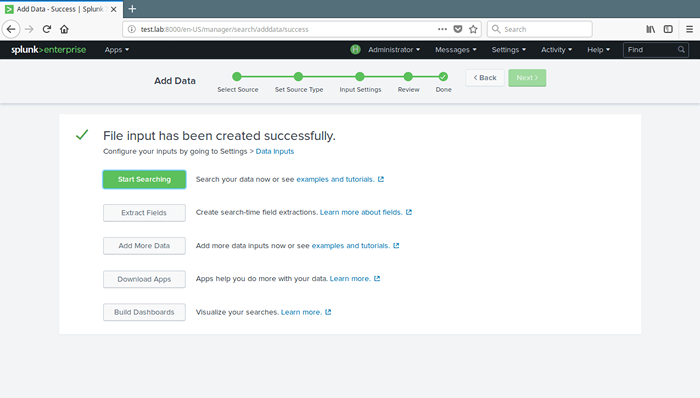

Przejrzyj ustawienia źródła danych 15. Teraz twoje wejście pliku zostało pomyślnie utworzone. Kliknij Zacznij szukać Aby przeszukać dane.

Rozpocznij wyszukiwanie danych

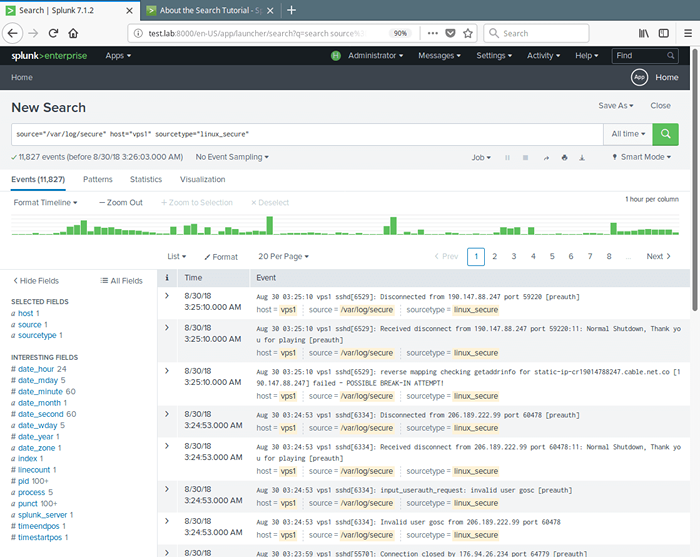

Rozpocznij wyszukiwanie danych  Monitoruj raporty źródła danych

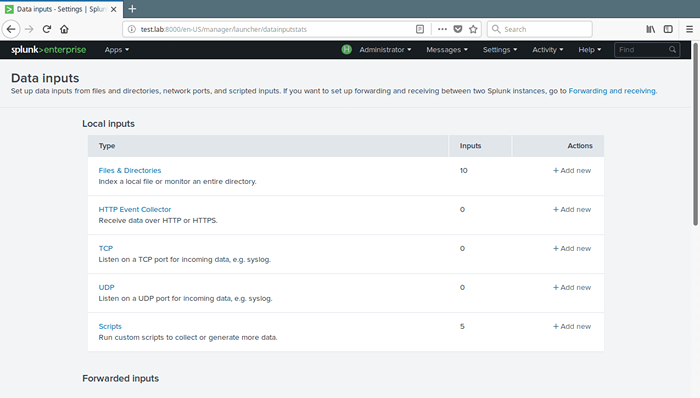

Monitoruj raporty źródła danych 16. Aby wyświetlić wszystkie dane wejściowe, przejdź do Ustawienia → Dane → Wkład danych. Następnie kliknij typ, który chcesz wyświetlić na przykład Pliki i katalogi.

Wejścia danych Splunk

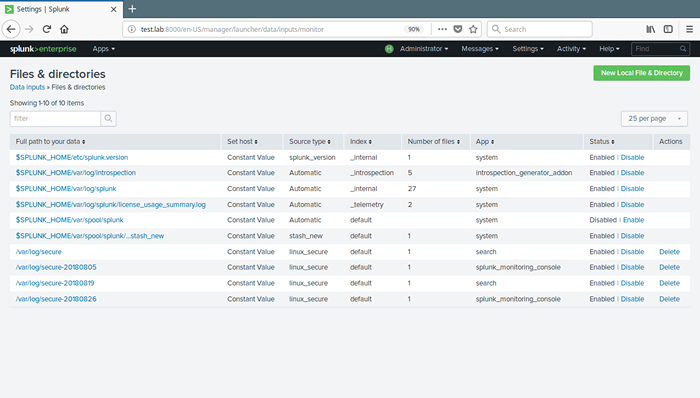

Wejścia danych Splunk  Wyświetl wszystkie dane wejściowe danych

Wyświetl wszystkie dane wejściowe danych 17. Poniżej znajdują się dodatkowe polecenia do zarządzania (ponownie uruchom lub zatrzymaj) demon splunk.

#/opt/splunk/bin/./splunk restart #/opt/splunk/bin/./SPLUNK STOP

Odtąd możesz dodać więcej źródeł danych (lokalne lub zdalne za pomocą Splunk Proporder), eksploruj dane i/lub zainstaluj aplikacje Splunk w celu zwiększenia jego domyślnej funkcjonalności. Możesz zrobić więcej, czytając dokumentację Splunk podaną na oficjalnej stronie internetowej.

Strona główna Splunk: https: // www.Splunk.com/

To wszystko na razie! Splunk to potężne, solidne i w pełni zintegrowane oprogramowanie do zarządzania logarami przedsiębiorstw w czasie rzeczywistym. W tym artykule pokazaliśmy, jak zainstalować najnowszą wersję Sllunk Log Analyzer na Centos 7. Jeśli masz jakieś pytania lub przemyślenia do podzielenia się, skorzystaj z poniższego formularza komentarza, aby skontaktować się z nami.

- « Jak zainstalować koszt internetowy RoundCube na Centos/RHEL 8/7

- Jak utworzyć własny serwer VPN IPSec VPN w Linux »