Jak zapytać dzienniki audytu za pomocą narzędzia „Ausearch” na Centos/Rhel

- 1802

- 98

- Pani Janina Cieśla

W naszym ostatnim artykule wyjaśniliśmy, jak kontrolować system RHEL lub CENTOS za pomocą narzędzia Auditd. System audytu (Auditd) jest kompleksowym systemem rejestrowania i nie używa syslog. Jest również wyposażony w zestaw narzędzi do zarządzania systemem audytu jądra, a także wyszukiwania i tworzenia raportów z informacji w plikach dziennika.

W tym samouczku wyjaśnimy, w jaki sposób użycie Ausearch narzędzie do pobierania danych Auditd Pliki dziennika w rozkładach Linux opartych na RHEL i CENTOS.

Przeczytaj także: 4 dobre narzędzia do monitorowania i zarządzania dziennikiem typu open source dla Linux

Jak wspomnialiśmy wcześniej, system audytu ma przestrzeń użytkownika Demon audytu (Auditd), który gromadzi informacje związane z bezpieczeństwem na podstawie wstępnie skonfigurowanych reguł, z jądra i generuje wpisy w pliku dziennika.

Co to jest Ausearch?

Ausearch to proste narzędzie wiersza poleceń używane do wyszukiwania plików dziennika demony audytu na podstawie zdarzeń i różnych kryteriów wyszukiwania, takich jak identyfikator zdarzeń, identyfikator klucza, architektura procesora, nazwa polecenia, nazwa hosta, nazwa grupy lub identyfikator grupy, Syscall, wiadomości i nie tylko. Akceptuje również surowe dane ze stdin.

Domyślnie, Ausearch zapytać /var/log/audyt/audyt.dziennik plik, który możesz wyświetlić tak jak każdy inny plik tekstowy.

# cat/var/log/audyt/audyt.Log lub # cat/var/log/audyt/audyt.Log | mniej

Wyświetl pliki dziennika Auditd

Wyświetl pliki dziennika Auditd Z powyższego zrzutu ekranu możesz zobaczyć wiele danych z pliku dziennika, co utrudnia uzyskanie szczegółowych informacji.

Dlatego potrzebujesz Ausearch, który umożliwia wyszukiwanie informacji w mocniejszy i wydajniejszy sposób za pomocą następującej składni.

# ausearch [opcje]

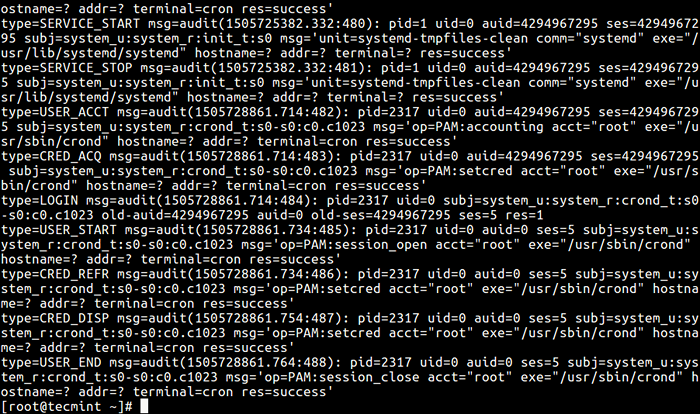

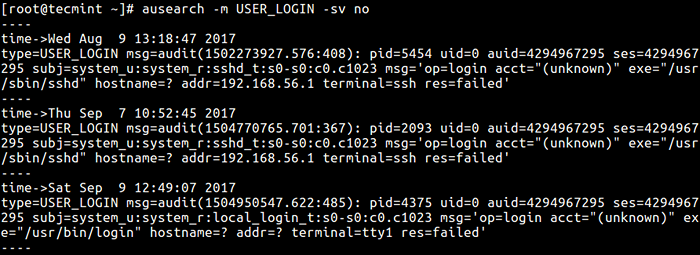

Sprawdź uruchamianie dzienników procesu w pliku dziennika Auditd

-P Flaga służy do przekazania identyfikatora procesu.

# Ausearch -p 2317

Sprawdź dzienniki procesów Linux

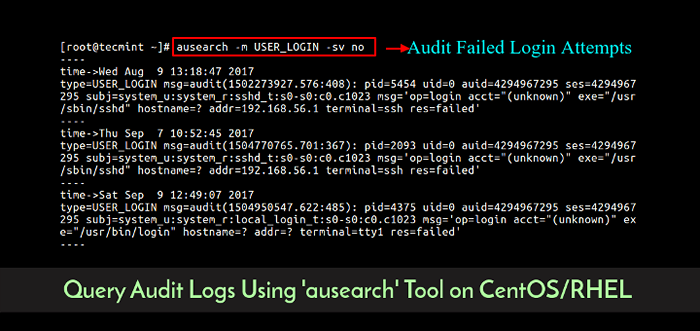

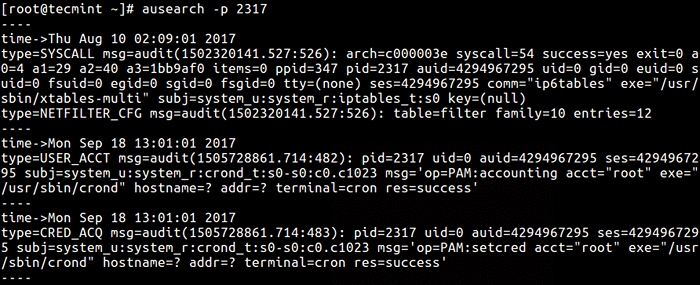

Sprawdź dzienniki procesów Linux Sprawdź nieudane próby logowania w pliku dziennika Auditd

Tutaj musisz użyć -M opcja zidentyfikowania określonych wiadomości i -SV Aby zdefiniować wartość sukcesu.

# ausearch -m user_login -sv nr

Znajdź nieudane próby logowania w dziennikach

Znajdź nieudane próby logowania w dziennikach Znajdź aktywność użytkownika w pliku dziennika Auditd

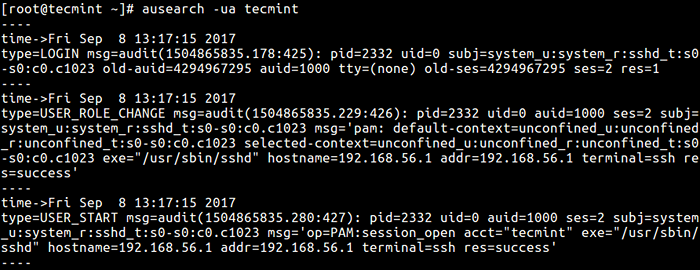

-ua służy do przekazania nazwa użytkownika.

# ausearch -ua tecMint lub # ausearch -ua tecMint -i # Włącz interpretację liczbowych jednostek w tekście.

Znajdź aktywność użytkownika w Linux

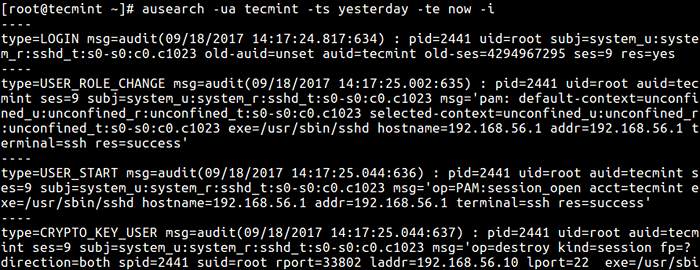

Znajdź aktywność użytkownika w Linux Aby zapytać o działania wykonane przez określonego użytkownika z danego okresu, użyj -TS na datę/godzinę rozpoczęcia i -te Aby określić datę/godzinę końcową w następujący sposób (pamiętaj, że możesz użyć takich słów, jak teraz, najnowszy, dziś, wczoraj, w tym tygodniu, tydzień, ten miesiąc, ten rok, a także punkt kontrolny zamiast faktycznych formatów czasu).

# ausearch -ua tecmint -ts wczoraj -te teraz -i

Znajdź aktywność użytkownika w określonym czasie

Znajdź aktywność użytkownika w określonym czasie Więcej przykładów wyszukiwania działań przez danego użytkownika w systemie.

# ausearch -ua 1000 -ts ten tydzień -i # ausearch -ua tecMint -m user_login -sv no -i

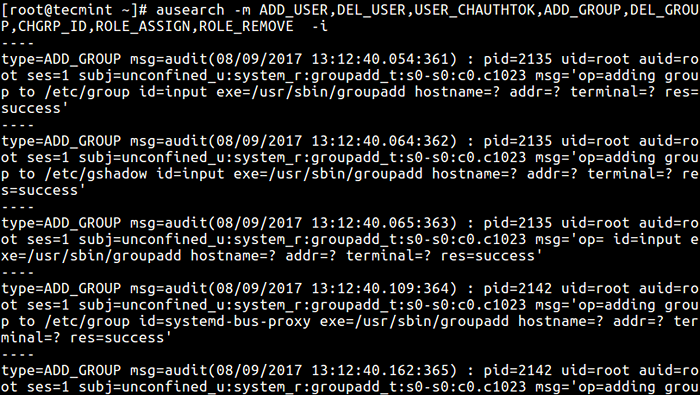

Znajdź modyfikacje kont użytkowników, grup i ról w dziennikach audytu

Jeśli chcesz przejrzeć wszystkie zmiany systemowe związane z kontami użytkowników, grupami i ról; Określ różne typy wiadomości oddzielonych przecinek, jak w poniższym poleceniu (zadbaj o oddzieloną listę przecinka, nie pozostaw miejsca między przecinkiem a następnym elementem):

# ausearch -m add_user, del_user, user_chauthtok, add_group, del_group, chgrp_id, role_assign, role_remove -i

Sprawdź zmiany systemu Linux

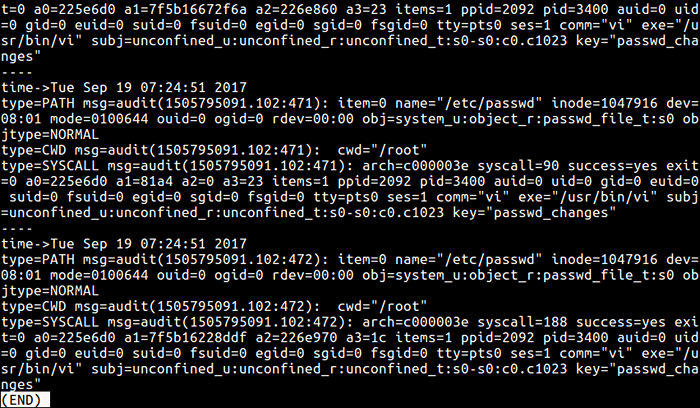

Sprawdź zmiany systemu Linux Wyszukaj plik dziennika Auditd za pomocą wartości klucza

Rozważ poniższą regułę audytu, która zarejestruje wszelkie próby dostępu do lub zmodyfikowania /etc/passwd Baza danych konta użytkowników.

# auditctl -w /etc /passwd -p rwa -k passwd_changes

Teraz spróbuj otworzyć powyższy plik do edycji i zamykać go, w następujący sposób.

# vi /etc /passwd

Tylko dlatego, że wiesz, że nagrano wpis dziennika, prawdopodobnie wyświetlisz ostatnie części pliku dziennika za pomocą polecenia ogona w następujący sposób:

# Tail/var/log/audyt/audyt.dziennik

Co jeśli niedawno zarejestrowano kilka innych wydarzeń, znalezienie konkretnych informacji byłoby tak trudne, ale użycie Ausearch, Możesz przekazać -k flaga z wartością kluczową określoną w regule audytu, aby wyświetlić wszystkie komunikaty logarskie dotyczące zdarzeń, aby uzyskać dostęp do dostępu lub modyfikacji /etc/passwd plik.

To wyświetli również zmiany konfiguracji dokonane przez reguły audytu.

# ausearch -k passwd_changes | mniej

Sprawdź zmiany hasła użytkowników systemu

Sprawdź zmiany hasła użytkowników systemu Aby uzyskać więcej informacji i opcji użytkowania, przeczytaj stronę Ausearch Man:

# Man Ausearch

Aby dowiedzieć się więcej na temat kontroli systemu Linux i zarządzania dziennikiem, przeczytaj następujące powiązane artykuły.

- Petiti - narzędzie analizy dziennika typu open source dla systemu Linux Sysadmins

- Monitoruj dzienniki serwera w czasie rzeczywistym za pomocą „Log.Narzędzie IO ”na RHEL/CENTOS 7/6

- Jak konfigurować i zarządzać rotacją dziennika za pomocą logrotan w Linux

- LNAV - Obserwuj i analizuj dzienniki Apache z terminalu Linux

W tym samouczku opisaliśmy, jak używać Ausearch Aby pobrać dane z pliku dziennika Auditd na RHEL i CENTOS. Jeśli masz jakieś pytania lub przemyślenia do podzielenia się, skorzystaj z sekcji komentarzy, aby skontaktować się z nami.

W naszym następnym artykule wyjaśnimy, jak tworzyć raporty z plików dziennika audytu za pomocą Aureport w Rhel/Centos/Fedora.

- « Jak zainstalować i skonfigurować „Powerdns” (z Mariadb) i „PowerAdmin” w RHEL/CENTOS 7

- Naucz się audytu systemu Linux za pomocą narzędzia Auditd na Centos/Rhel »