Jak stwierdzić, czy komputer jest monitorowany

- 1444

- 193

- Igor Madej

Wiedza o tym, że ktoś monitoruje komputer, jest dość przerażające, ale być może jeszcze bardziej przerażające, nie wiedząc, jak to się dzieje. Ale tak się zdarza i może ci się przydarzyć, jeśli nie blokujesz go aktywnie.

Gdyby ktoś monitoruje twój komputer, mógł to robić od jakiegoś czasu i mogliby zobaczyć wiele z tego, co robisz. Mogą mieć skradzione hasła, które wpisałeś, dane bankowe, które otworzyłeś w przeglądarce, zdjęcia przechowywane w telefonie, które podłączyłeś… Lista jest.

Spis treści

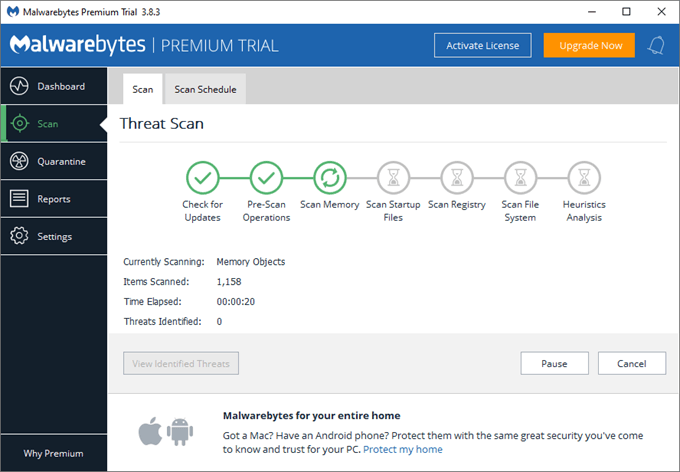

Będziesz powiadomiony za każdym razem, gdy program znajdzie naruszenie, i zwykle możesz włączyć blok, aby zapobiec temu, albo powiesz, że program już go zablokował.

Na przykład, jeśli keylogger wysyła naciśnięcie klawiszy do hakera w innym kraju, narzędzie antyspyware prawdopodobnie go zablokuje, a następnie tak powie.

Wskazówka: Zaleca się zainstalowanie bezpłatnej próby wybranej z listy powyżej. Wszystkie z nich są w większości bezpłatne, ale jeśli chcesz więcej funkcji (z których jedna może być w stanie złapać komputer monitorowany zdalnie), może być konieczne uzyskanie pełnej wersji. Instalowanie próby daje smak dodatkowych funkcji.

Wyświetl aktywne połączenia z Internetem

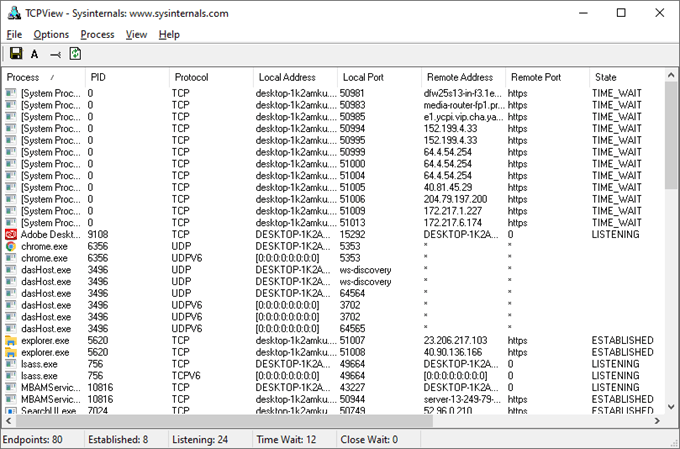

Kolejnym najlepszym sposobem, aby sprawdzić, czy ktoś monitoruje komputer, jest wyświetlanie wszystkich aktywnych połączeń, które tworzy komputer z czymś w Internecie.

TCPView to świetny sposób na zrobienie tego w systemie Windows. Jest to dość proste, ponieważ widzisz, który proces na komputerze jest podłączony do określonego zdalnego adresu. Ponieważ może tu być wiele wpisów, najlepiej zamknąć przeglądarkę internetową i zaprzestać jak najwięcej aktywności internetowej. Następnie sortuj listę według Port zdalny Aby znaleźć coś nie na miejscu.

Jeśli TCPView pokazuje, że komputer jest monitorowany zdalnie, kliknij prawym przyciskiem myszy proces, aby zakończyć połączenie, a następnie przeprowadzić badania, aby dowiedzieć się, jak się dostał na komputerze, abyś wiedział, jak go usunąć na dobre.

Analizator pakietów Wireshark to kolejna opcja, która działa również na komputerach Mac, ale krzywa uczenia się jest raczej wysoka.

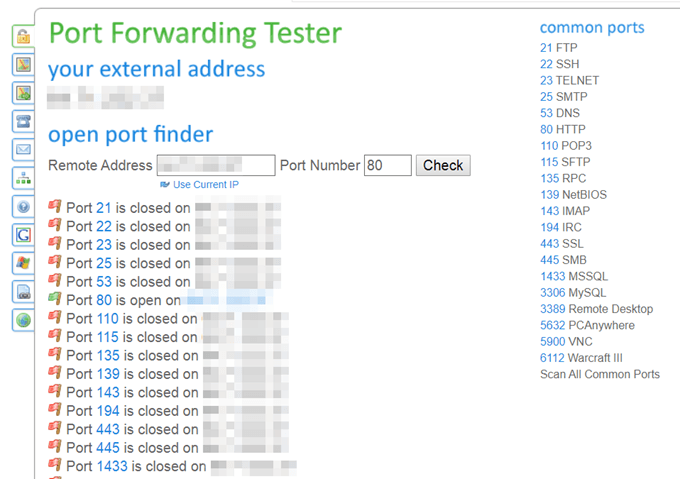

Sprawdź otwarte porty

Twój komputer łączy się z Internetem za pośrednictwem portów sieciowych. Typowe obejmują porty 80, 21 i 443. Ale w zależności od tego, co zainstalowałeś na komputerze i czy masz skonfigurowane reguły przekierowania portu, może być otwarte o wiele więcej portów.

Problem z otworzeniem wielu portów (lub określonych, których nie używasz) polega na tym, że ktoś może z nich skorzystać, aby komunikować się z komputerem w celu wysyłania/odbierania wirusów i innych plików, haseł, obrazów itp.

Użyj sprawdzania portów, aby skanować porty w sieci. Możesz zamknąć porty, logując się do routera lub blokując je programem zapory.

Wskazówka: Router może śledzić i monitorować aktywność internetową. Jeśli jesteś administratorem w swojej sieci i chcesz to zrobić, koniecznie sprawdź ten artykuł.

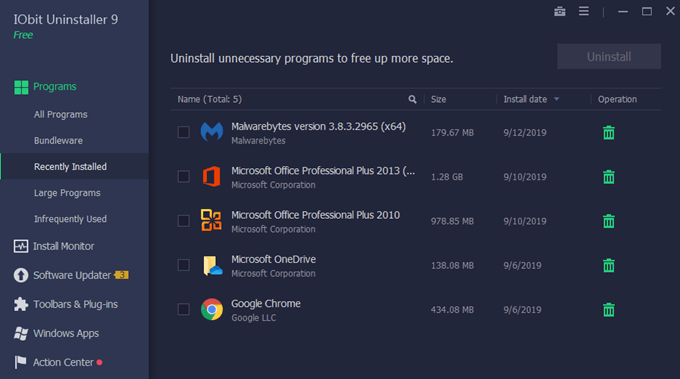

Przejrzyj zainstalowane programy

Częstym sposobem, w jaki komputer zaczyna być monitorowany zdalnie, jest złośliwe oprogramowanie. Może zainstalowałeś program, który w pełni zamierzałeś używać lub którego aktywnie używasz, a może program został zainstalowany jako Burdleware i nawet nie wiesz, że tam jest.

Niezależnie od tego powinieneś sprawdzić aktualnie zainstalowane programy. Jeśli istnieją aplikacje, nie rozpoznajesz lub programów, których nawet nie używasz, natychmiast je usuń. Jednym z najlepszych sposobów na to, jest IOBIT odinstalator.

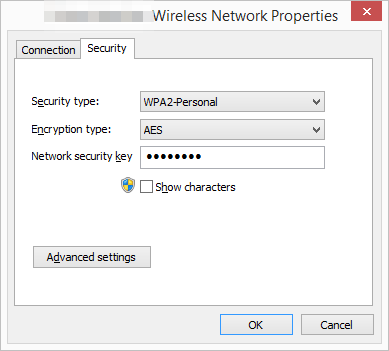

Sprawdź bezpieczeństwo Wi-Fi

Nie wszystkie sieci Wi-Fi wymagają hasła, zwłaszcza publicznych hotspotów. Jeśli używasz laptopa lub pulpitu z Wi-Fi, sprawdź sieć, do której jesteś podłączony, aby sprawdzić, czy jest bezpieczna.

Chociaż nie wyjaśnia to od razu, że komputer jest monitorowany, zwiększa prawdopodobieństwo, że hasło nie jest konieczne, aby z niego korzystać. Otwarta, niezaszyfrowana sieć Wi-Fi oznacza, że ktoś inny w tej sieci ma znacznie większą szansę na zobaczenie, że jesteś z nią podłączony i monitorować ruch bezprzewodowy, aby zbierać takie rzeczy, jak hasła do witryn, obrazy, które przesyłasz online itp.

Zobacz, jak wyświetlić zapisane hasła Wi-Fi w systemie Windows w celu zlokalizowania obszaru Windows, który pokazuje bezpieczeństwo Wi-Fi.

Monitorowanie komputera może być wymagane

Czy to nie jest przerażająca myśl! Ważne jest, aby zdać sobie sprawę, że w zależności od twojej sytuacji mogą istnieć zasady, które wymagają obserwowania twoich działań. Jeśli tak, prawdopodobnie niewiele możesz zrobić, aby to zatrzymać.

Na przykład, jeśli korzystasz z komputera w pracy, prawdopodobnie istnieje zasady monitorowania pracowników, które należy podtrzymywać do celów bezpieczeństwa. Może to oznaczać, że obserwują nie tylko to, co robisz w Internecie, ale także co jest podłączone do komputera, które programy otwierasz, jak często używasz każdej aplikacji, jak często komputer itp.

Jeśli tak się dzieje, prawdopodobnie niewiele możesz zrobić, ponieważ prawdopodobnie nie możesz zainstalować oprogramowania przeciw śledzeniu ani usunąć programów z komputera.

Firmy często zawierają własne blokery oprogramowania szpiegowania, detektory wirusów i inne narzędzia do ochrony wszystkich komputerów firmy i innych zasobów. Więc prawdopodobnie nie musisz się martwić o zainstalowanie czegoś na swoim indywidualnym komputerze (chyba że pracujesz w dziale IT), jeśli martwisz się monitorowaniem zewnętrznym podczas pracy.

- « 10 rzeczy, które możesz zrobić z dodatkowym komputerem

- Blokuj strony internetowe z routera lub za pomocą DNS »