Zainstaluj Tor na Ubuntu 18.04 Bionic Beaver Linux

- 4447

- 1358

- Tomasz Szatkowski

Cel

Celem jest zainstalowanie TOR na Ubuntu 18.04 Bionic Beaver. Ten przewodnik dostarczy również podstawowej konfiguracji i wykorzystania sieci TOR w celu ukrycia Twojej tożsamości.

Wersje systemu operacyjnego i oprogramowania

- System operacyjny: - Ubuntu 18.04 Bionic Beaver

- Oprogramowanie: - Tor wersja 0.3.2.9

Wymagania

Uprzywilejowany dostęp do systemu Ubuntu jako root lub przez sudo Wymagane jest polecenie.

Konwencje

- # - Wymaga, aby podane polecenia Linux są wykonywane z uprawnieniami root bezpośrednio jako użytkownik root lub za pomocą

sudoKomenda - $ - Wymaga, aby podane polecenia Linux zostały wykonane jako zwykły użytkownik niepewny

Inne wersje tego samouczka

Ubuntu 20.04 (Focal Fossa)

Instrukcje

Zainstaluj Tor na Ubuntu

Zacznijmy od instalacji TOR na Ubuntu 18.04 System. Aby zainstalować TOR Wykonaj poniżej trafny Komenda:

$ sudo apt instal tor

Domyślnie Tor słucha wszystkich żądań w porcie 9050. Potwierdź, że TOR działa na tym konkretnym porcie za pomocą SS Komenda:

$ ss -nlt State recv-q Send-Q.0.0.0:22 0.0.0.0:* Posłuchaj 0 5 127.0.0.1: 631 0.0.0.0:* Posłuchaj 0 128 127.0.0.1: 9050 0.0.0.0:* Możesz także sprawdzić wersję TOR, wpisując:

$ tor --version Tor wersja 0.3.2.9 (GIT-64A719DD25A21ACB).

Tor Tors Connection Test

Na tym etapie przetestujemy naszą instalację TOR, uzyskując zewnętrzny adres IP za pośrednictwem Tor Network. Najpierw sprawdź swój zewnętrzny adres IP:

$ wget -qo - https: // api.ipify.org; Echo 89.137.173.226

Następnie użyj Torsocks Polecenie do uzyskania zewnętrznego adresu IP za pośrednictwem sieci TOR:

$ torsocks wget -qo - https: // api.ipify.org; Echo 185.220.101.13

Toryfij swoją skorupę

Ustaw swoją powłokę do użycia Torsocks jako domyślne dla dowolnego polecenia. Pozwoli ci to używać poleceń bez prefiksowania Torsocks Komenda. Umożliwić Torsocks Do bieżącej sesji powłoki Wprowadź:

$ Source Torsocks w trybie Tor Aktywowane. Każde polecenie zostanie przekazane do tej powłoki.

Przetestuj swoją toryfikowaną powłokę, ale tym razem bez Torsocks Prefiks poleceń:

$ wget -qo - https: // api.ipify.org; Echo 185.220.101.13

Aby ta zmiana była trwała dla wszystkich nowych sesji powłoki i po ponownym uruchomieniu wpisz:

$ echo ". Torsocks on ">> ~/.Bashrc

Aby wyłączyć TOR dla bieżącej powłoki Wprowadź:

$ Source Torsocks Off Tor tryb dezaktywowany. Dowództwo nie przejdzie już przez Tor.

Włącz port Control Port

Następnie włączymy port sterujący Tora, który pozwoli na komunikowanie się z lokalną instalacją TOR. Będziemy również chronić hasło połączenie z hasłem, np. My-Tor-Password. Najpierw ustaw swoją zmienną hasła za pomocą hasła:

Torpass = $ (Tor--Hash-Password „My-Tor-Password”)

Następnie włącz port Control Port i wstaw nasze wcześniej hasła hasła:

$ printf "HashedControlPassword $ Torpass \ nControlport 9051 \ n" | sudo tee -a/etc/tor/torrc

Sprawdź swój /etc/tor/torrc Konfiguracja w celu potwierdzenia, że ustawienia hasła HASH zostały poprawnie uwzględnione. Konfiguracja powinna wyglądać podobnie do poniżej:

HashedControlPassword 16: AF74D4E29C8F0B9160F43D89DDED341A8F0387B6E40A6D0C58840FD2D6 Controlport 9051

Uruchom ponownie, aby zastosować zmiany:

$ sudo /etc /init.D/TOR Restart

Twoja usługa TOR powinna teraz słuchać na obu portach 9050 I 9051:

$ $ ss -nlt State recv-q Send-Q.0.0.0:22 0.0.0.0:* Posłuchaj 0 5 127.0.0.1: 631 0.0.0.0:* Posłuchaj 0 128 127.0.0.1: 9050 0.0.0.0:* Posłuchaj 0 128 127.0.0.1: 6010 0.0.0.0:* Posłuchaj 0 128 127.0.0.1: 9051 0.0.0.0:* Połącz się z portem sterującym Tor

Korzystając z portu sterowania Tor, możemy komunikować się z poleceniami TOR i wydawać. Na przykład użyjmy Telnet polecenie i poproś o nowy obwód Tor i wyczyść pamięć podręczną:

$ Telnet 127.0.0.1 9051 Próbowanie 127.0.0.1… . Podłączony do 127.0.0.1. Charakter ucieczki to „^]”. Uwierzytelnianie „My-Tor-Password” 250 OK Sygnał NEWNYM 250 OK SYGNEL CLEATDNSCACHE 250 OK ZAPOCNIE 250 Połączenie zamknięcia zamknięte przez zagraniczny host. On line 5, do którego weszliśmy UWIERZYTELNIAĆ polecenie i nasze hasło TOR. W linii 7 i linii 9 poprosiliśmy Tora o nowy obwód i czystą pamięć podręczną.

Komunikacja z portem sterującym TOR można również scenariusz. Rozważ następujący przykład żądania nowego czystego obwodu:

$ Source Torsocks Off Tor tryb dezaktywowany. Dowództwo nie przejdzie już przez Tor. $ torsocks wget -qo - https: // api.ipify.org; Echo 103.1.206.100 $ echo -e 'uwierzytelnianie „My-Tor-Password” \ r \ nsignal NewNym \ r \ nquit' | NC 127.0.0.1 9051 250 OK 250 OK 250 Zamknięcie $ torsocks wget -qo - https: // api.ipify.org; Echo 185.100.87.206

Skonfiguruj przeglądarkę do korzystania z sieci Tor

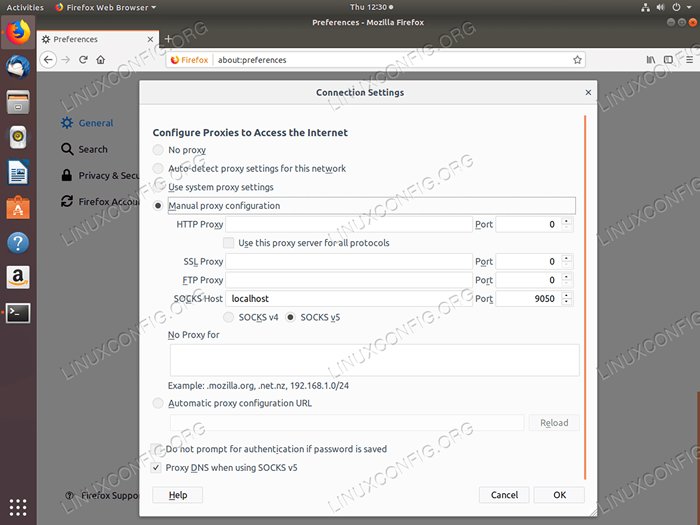

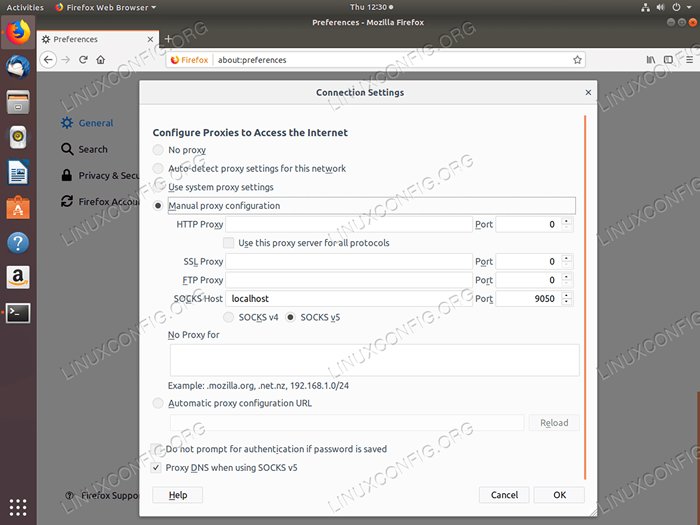

Na koniec skonfiguruj przeglądarkę Firefox, aby użyć lokalnego hosta Tor:

Otwórz ustawienia przeglądarki i wprowadź Gospodarz skarpet Do

Otwórz ustawienia przeglądarki i wprowadź Gospodarz skarpet Do Lokalny Gospodarz I Port Do 9050. Na koniec zaznacz Proxy DNS podczas korzystania z skarpet v5 zaznaczyć pole.  Sprawdź konfigurację, nawigując do np

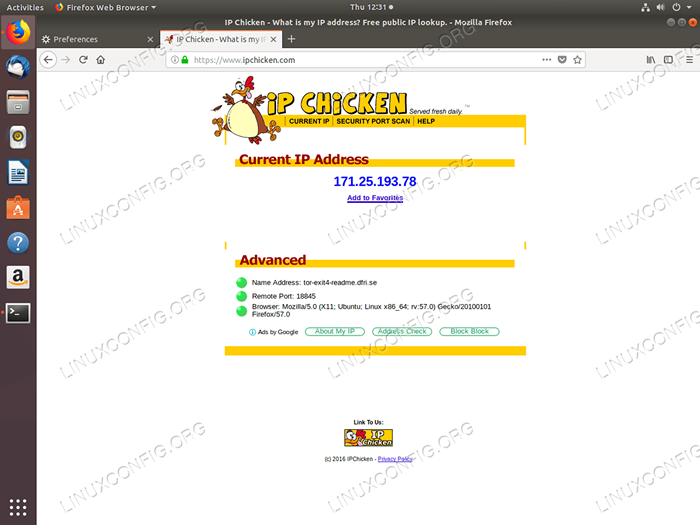

Sprawdź konfigurację, nawigując do np https: // www.ipchicken.com/ Twój zewnętrzny adres IP powinien zostać ukryty i adres IP Network należy wyświetlić tutaj. Powiązane samouczki Linux:

- Rzeczy do zainstalowania na Ubuntu 20.04

- Zainstaluj proxy TOR na Ubuntu 20.04 Linux

- Zainstaluj proxy TOR na Ubuntu 22.04 Linux

- Rzeczy do zrobienia po zainstalowaniu Ubuntu 20.04 Focal Fossa Linux

- Rzeczy do zainstalowania na Ubuntu 22.04

- Rzeczy do zrobienia po zainstalowaniu Ubuntu 22.04 JAMMY Jellyfish…

- Ubuntu 20.04 Przewodnik

- Ubuntu 20.04 sztuczki i rzeczy, których możesz nie wiedzieć

- Ubuntu 22.04 Przewodnik

- Linux Pliki konfiguracyjne: Top 30 Najważniejsze

- « Zainstaluj WordPress na Ubuntu 18.04 Bionic Beaver Linux

- Zainstaluj FFMPEG na Ubuntu 18.04 Bionic Beaver Linux »