Ogranicz dostęp do przełącznika Cisco na podstawie adresu IP

- 2993

- 655

- Laura Zygmunt

Aby uzyskać dodatkowe bezpieczeństwo, chciałem ograniczyć dostęp do mojego przełącznika Cisco SG300-10 do tylko jednego adresu IP w mojej lokalnej podsieci. Po początkowym skonfigurowaniu mojego nowego przełącznika w ciągu kilku tygodni wstecz, nie byłem szczęśliwy, wiedząc, że ktoś podłączony do mojej sieci LAN lub WLAN może dostać się na stronę logowania, znając tylko adres IP urządzenia.

Skończyło się na przeszukiwaniu 500-stronicowej instrukcji, aby dowiedzieć się, jak zablokować wszystkie adresy IP, z wyjątkiem tych, które chciałem w celu zarządzania. Po wielu testach i kilku postach na forach Cisco, wymyśliłem to! W tym artykule przeprowadzę Cię przez kroki, aby skonfigurować reguły profili dostępu i profili dla twojego przełącznika Cisco.

Spis treściNotatka: Poniższa metoda, którą opiszę, pozwala również ograniczyć dostęp do dowolnej liczby włączonych usług w przełączniku. Na przykład możesz ograniczyć dostęp do SSH, HTTP, HTTPS, Telnet lub wszystkich tych usług według adresu IP.

Utwórz profil i reguły dostępu do zarządzania

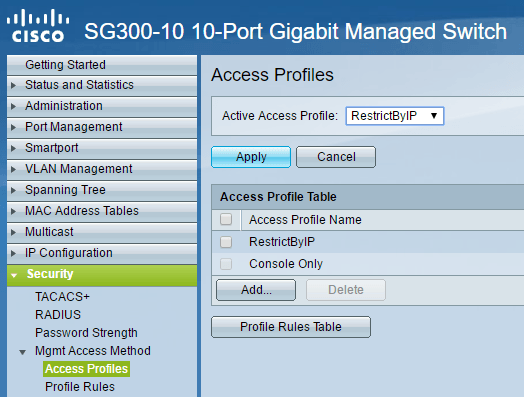

Aby rozpocząć, zaloguj się do interfejsu internetowego dla przełącznika i rozwinąć Bezpieczeństwo a następnie rozwinąć Metoda dostępu MGMT. Śmiało i kliknij Profile dostępu.

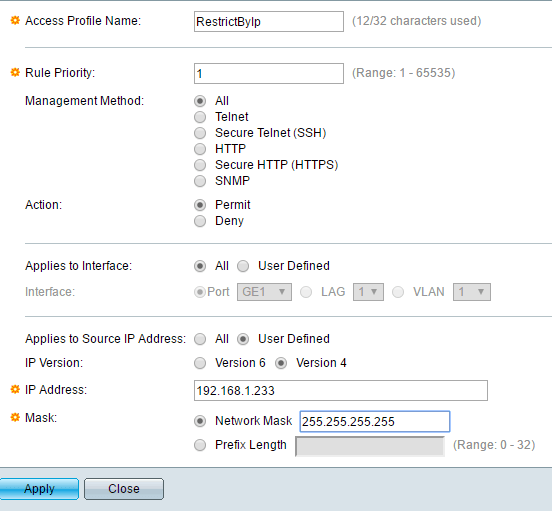

Na górze nadaj swojemu nowemu profilowi nazwisko. Wszystkie pozostałe pola dotyczą pierwszej reguły, która zostanie dodana do nowego profilu. Dla Priorytet reguły, Musisz wybrać wartość od 1 do 65535. Sposób, w jaki działa Cisco, polega na tym, że reguła o najniższym priorytecie jest najpierw stosowana. Jeśli nie pasuje, wówczas zastosowana jest następna zasada o najniższym priorytecie.

W moim przykładzie wybrałem priorytet 1 Ponieważ chcę, aby ta reguła została najpierw przetworzona. Ta reguła będzie tą, która umożliwia adres IP, który chcę dać dostęp do przełącznika. Pod Metoda zarządzania, Możesz wybrać określoną usługę lub wybrać wszystko, co ograniczy wszystko. W moim przypadku wybrałem wszystko, ponieważ i tak mam tylko SSH i HTTPS i zarządzam obiema usługami z jednego komputera.

Zauważ, że jeśli chcesz zabezpieczyć tylko SSH i HTTPS, musisz utworzyć dwa osobne reguły. Działanie może tylko być Zaprzeczyć Lub Zezwolenie. Na mój przykład wybrałem Zezwolenie Ponieważ będzie to dla dozwolonego adresu IP. Następnie możesz zastosować regułę do określonego interfejsu na urządzeniu lub po prostu ją zostawić Wszystko tak, aby dotyczyło wszystkich portów.

Pod Dotyczy źródłowego adresu IP, Musimy wybrać Określony przez użytkownika Tutaj i następnie wybierz Wersja 4, O ile nie pracujesz w środowisku IPv6, w takim przypadku wybierzesz wersję 6. Teraz wpisz adres IP, który będzie dozwolony dostęp i wpisz maskę sieciową, która pasuje do wszystkich odpowiednich bitów, na które należy obejrzeć.

Na przykład, ponieważ mój adres IP to 192.168.1.233, należy zbadać cały adres IP, a zatem potrzebuję maski sieciowej 255.255.255.255. Gdybym chciał, aby zasada miała zastosowanie do wszystkich na całej podsieci, użyłbym maski 255.255.255.0. To oznaczałoby każdego, kto ma 192.168.1.adres x byłby dozwolony. Oczywiście nie to chcę robić, ale mam nadzieję, że to wyjaśnia, jak korzystać z maski sieciowej. Zauważ, że maska sieciowa nie jest maską podsieciową dla Twojej sieci. Maska sieciowa po prostu mówi, które bity Cisco powinny spojrzeć podczas stosowania reguły.

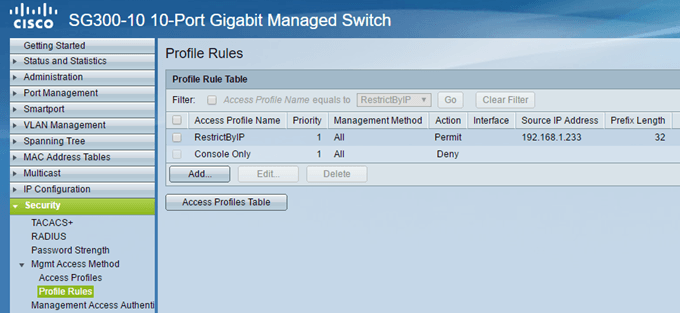

Kliknij Stosować a teraz powinieneś mieć nowy profil dostępu i zasadę! Kliknij Zasady profilu w menu po lewej stronie i powinieneś zobaczyć nową regułę wymienioną u góry.

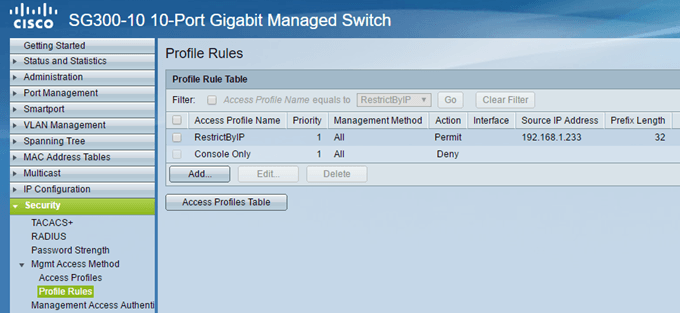

Teraz musimy dodać naszą drugą zasadę. Aby to zrobić, kliknij Dodać przycisk pokazany pod Tabela reguł profilu.

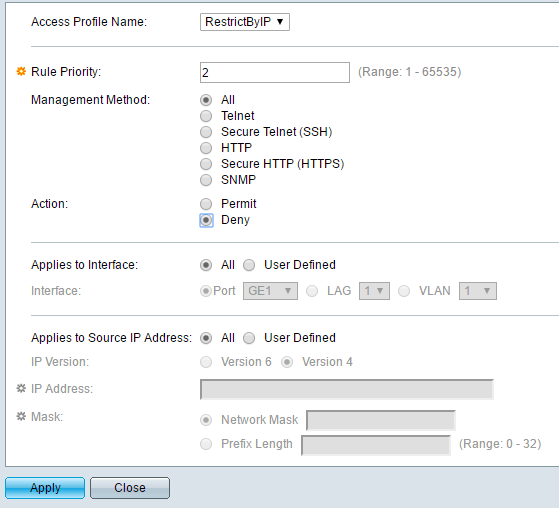

Druga zasada jest naprawdę prosta. Po pierwsze, upewnij się, że nazwa profilu dostępu jest ta sama, którą właśnie stworzyliśmy. Teraz dajemy regułę priorytet 2 i wybierz Zaprzeczyć dla Działanie. Upewnij się, że wszystko inne jest ustawione Wszystko. Oznacza to, że wszystkie adresy IP zostaną zablokowane. Ponieważ jednak nasza pierwsza zasada zostanie najpierw przetworzona, ten adres IP będzie dozwolony. Po dopasowaniu reguły pozostałe zasady są ignorowane. Jeśli adres IP nie pasuje do pierwszej reguły, dojdzie do tej drugiej reguły, gdzie będzie pasować i zablokować. Ładny!

Na koniec musimy aktywować nowy profil dostępu. Aby to zrobić, wróć do Profile dostępu i wybierz nowy profil z rozwijanej listy u góry (obok Aktywny profil dostępu). Kliknij Stosować I powinieneś być gotowy.

Pamiętaj, że konfiguracja jest obecnie zapisywana tylko w uruchomionej konfiguracji. Upewnij się, że pójdziesz do Administracja - Zarządzanie plikami - Kopiuj/zapisz konfigurację Aby skopiować uruchomiony konfigurację do konfiguracji uruchamiania.

Jeśli chcesz umożliwić więcej niż jeden dostęp do adresu IP do przełącznika, po prostu utwórz inną regułę, taką jak pierwsza, ale nadaj jej wyższy priorytet. Będziesz także musiał upewnić się, że zmieniłeś priorytet dla Zaprzeczyć zasada, aby miała wyższy priorytet niż wszystkie Zezwolenie zasady. Jeśli napotkasz jakiekolwiek problemy lub nie możesz tego uruchomić, możesz opublikować w komentarzach, a ja postaram się pomóc. Cieszyć się!

- « Włącz uwierzytelnianie klucza publicznego dla SSH na przełącznikach Cisco SG300

- Zrozumienie uprawnień Linuksa i użycie CHMOD »