Seria RHCSA przy użyciu ACLS (listy kontroli dostępu) i montaż akcji Samba / NFS - Część 7

- 3894

- 347

- Maurycy Napierała

W ostatnim artykule (RHCSA Series Część 6) zaczęliśmy wyjaśniać, jak skonfigurować i skonfigurować lokalne miejsce w systemie za pomocą rozstał I SSM.

RHCSA Series :: Konfiguruj ACL i montaż akcji NFS / Samba - Część 7

RHCSA Series :: Konfiguruj ACL i montaż akcji NFS / Samba - Część 7 Omówiliśmy również, jak tworzyć i montować zaszyfrowane objętości hasłem podczas rozruchu systemowego. Ponadto ostrzegaliśmy, aby uniknąć wykonywania krytycznych operacji zarządzania pamięcią masową na zamontowanych systemach plików. Mając to na uwadze, przeglądamy teraz najczęściej używane formaty systemu plików w Red Hat Enterprise Linux 7 a następnie przystąpić do omawiania tematów montażu, używania i Nie ruszanie zarówno ręczne, jak i automatycznie sieciowe systemy plików (CIF I NFS), wraz z wdrożeniem list kontroli dostępu dla twojego systemu.

Wymagania wstępne

Przed kontynuowaniem upewnij się, że masz Samba serwer i NFS dostępny serwer (pamiętaj o tym NFSV2 nie jest już obsługiwany RHEL 7).

Podczas tego przewodnika będziemy używać maszyny z IP 192.168.0.10 z obiema usługami działającymi jako serwer i RHEL 7 Box jako klient z adresem IP 192.168.0.18. W dalszej części artykułu powiemy Ci, które pakiety musisz zainstalować na kliencie.

Formaty systemu plików w RHEL 7

Zaczynając od RHEL 7, XFS został wprowadzony jako domyślny system plików dla wszystkich architektur ze względu na wysoką wydajność i skalowalność. Obecnie obsługuje maksymalny rozmiar systemu plików 500 TB Zgodnie z najnowszymi testami przeprowadzonymi przez Red Hat i jego partnerów na sprzęt głównego nurtu.

Również, XFS pozwala user_xattr (rozszerzone atrybuty użytkownika) i ACL (Listy kontroli dostępu POSIX) Jako domyślne opcje montowania, w przeciwieństwie do ext3 lub ext4 (ext2 jest uważane za przestarzałe od RHEL 7), co oznacza, że nie musisz określać tych opcji jawnie w wierszu poleceń lub w /etc/fstab Podczas montażu systemu plików XFS (jeśli chcesz wyłączyć takie opcje w tym ostatnim przypadku, musisz jawnie użyć no_acl I no_user_xattr).

Należy pamiętać, że rozszerzone atrybuty użytkownika można przypisać do plików i katalogów do przechowywania dowolnych dodatkowych informacji, takich jak typ MIME, zestaw znaków lub kodowanie pliku, podczas gdy uprawnienia dostępu dla atrybutów użytkownika są zdefiniowane przez regularne bity uprawnienia pliku.

Listy kontroli dostępu

Jak każdy administrator systemu, początkujący lub ekspert, jest dobrze zaznajomiony z regularnymi uprawnieniami dostępu do plików i katalogów, które określają pewne uprawnienia (Czytać, pisać, I wykonać) Dla właściciela, grupy i „świata” (wszystkie inne). Jeśli potrzebujesz odświeżenia pamięci, jeśli chcesz odświeżyć pamięć.

Jednak od standardu UGO/RWX SET nie pozwala na konfigurowanie różnych uprawnień dla różnych użytkowników, ACLS zostały wprowadzone w celu zdefiniowania bardziej szczegółowych praw dostępu do plików i katalogów niż te określone przez regularne uprawnienia.

W rzeczywistości, Zdefiniowane przez ACL Uprawnienia są supersetem uprawnień określonych za pomocą bitów uprawnień do pliku. Zobaczmy, jak to wszystko tłumaczy się w prawdziwym świecie.

1. Istnieją dwa rodzaje ACLS: Uzyskaj dostęp do ACL, które można zastosować do konkretnego pliku lub katalogu) i Domyślne ACL, które można zastosować tylko do katalogu. Jeśli zawarte w nich pliki nie mają zestawu ACL, dziedziczą domyślną ACL ich katalogu nadrzędnego.

2. Na początek ACL można skonfigurować na użytkownika, na grupę lub na użytkownika nie w grupie właściciela pliku.

3. ACLS są ustawione (i usuwane) za pomocą setfacl, Z albo -M Lub -X odpowiednio opcje.

Na przykład utwórzmy grupę nazwaną Tecmint i dodaj użytkowników nieznany z nazwiska I Davenull Do tego:

# GroupAdd TecMint # useradd Johndoe # useradd Davenull # Usermod -a -g Tecmint Johndoe # Usermod -a -g Tecmint Davenull

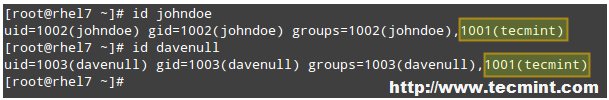

I sprawdźmy, że obaj użytkownicy należą do grupy uzupełniającej Tecmint:

# id Johndoe # id Davenull

Sprawdź użytkowników

Sprawdź użytkowników Utwórzmy teraz katalog o nazwie plac zabaw w środku /MNT, i plik o nazwie test testowy.tekst wewnątrz. Ustawimy właściciela grupy Tecmint i zmień domyślnie UGO/RWX uprawnienia do 770 (Przeczytaj, pisz i wykonuj uprawnienia przyznane zarówno właścicielowi, jak i właścicielowi grupy pliku):

# mkdir/mnt/plac zabaw # touch/mnt/plac zabaw/testowy.txt # chmod 770/mnt/plac zabaw/testowy.tekst

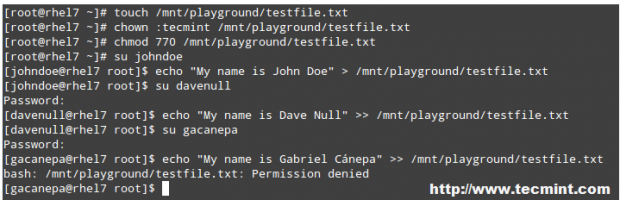

Następnie przełącz użytkownika na nieznany z nazwiska I Davenull, W tej kolejności i napisz do pliku:

echo „Mam na imię John Doe”>/Mnt/Playground/TestFile.txt echo „Mam na imię Dave Null” >>/MNT/Placground/TestFile.tekst

Jak na razie dobrze. Teraz miejmy użytkownika Gacanepa Napisz do pliku - a operacja zapisu nie powiedzie się, czego należy się spodziewać.

Ale co, jeśli faktycznie potrzebujemy użytkownika Gacanepa (kto nie jest członkiem grupy Tecmint) mieć uprawnienia do pisania /mnt/plac zabaw/testowy.tekst? Pierwszą rzeczą, która może przyjechać na myśl, jest dodanie tego konta użytkownika do grupy Tecmint. Ale to da mu pisanie uprawnień WSZYSTKO Pliki były bit zapisu jest ustawiony dla grupy i nie chcemy tego. Chcemy tylko, żeby mógł pisać /mnt/plac zabaw/testowy.tekst.

# touch/mnt/plac zabaw/testowy.txt # chown: Tecmint/Mnt/Playground/TestFile.txt # chmod 777/mnt/plac zabaw/testowy.txt # su johndoe $ echo "moje imię to John doe">/mnt/plac zabaw/testowy.txt $ su davenull $ echo "moje imię to Dave Null" >>/MNT/Playground/TestFile.txt $ su gacanepa $ echo "Mam na imię Gabriel Canepa" >>/MNT/Playground/TestFile.tekst

Zarządzaj uprawnieniami użytkownika

Zarządzaj uprawnieniami użytkownika Dajmy użytkownik Gacanepa czytaj i zapisz dostęp do /mnt/plac zabaw/testowy.tekst.

Uruchom jako root,

# setfacl -r -m u: gacanepa: rwx /mnt /plac zabaw

i pomyślnie dodasz ACL to pozwala Gacanepa zapisać do pliku testowego. Następnie przełącz na użytkownika Gacanepa i spróbuj ponownie napisać do pliku:

$ echo "Mam na imię Gabriel Canepa" >>/MNT/Playground/TestFile.tekst

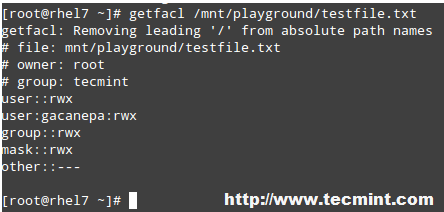

Aby zobaczyć ACLS Do konkretnego pliku lub katalogu użyj GetFacl:

# getFacl/mnt/Playground/TestFile.tekst

Sprawdź ACL plików

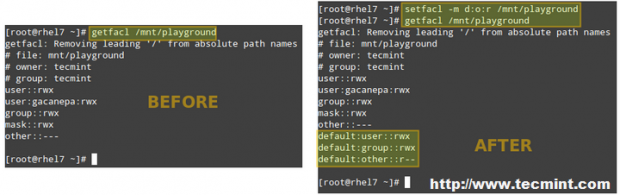

Sprawdź ACL plików Do ustawienia Domyślny ACL do katalogu (który jego zawartość będzie odziedziczyć, chyba że zastąpiono inaczej), dodaj D: Przed regułą i określ katalog zamiast nazwy pliku:

# setfacl -m d: o: r /mnt /plac zabaw

Powyższe ACL pozwoli użytkownikom nie w grupie właścicielskiej na dostęp do przyszłej zawartości /mnt/plac zabaw informator. Zwróć uwagę na różnicę wyjścia getFacl /MNT /Playground Przed i po zmianie:

Ustaw domyślną ACL w Linux

Ustaw domyślną ACL w Linux Rozdział 20 w oficjalnym przewodniku administracyjnym RHEL 7 zawiera więcej przykładów ACL, i bardzo polecam przyjrzeć się na to i przydatne jako odniesienie.

Strony: 1 2- « 12 Przydatne użycie linii poleceń PHP każdy użytkownik Linux musi wiedzieć

- Atom - edytor tekstu i kodu źródłowego dla Linux »