Ustaw serwer DNS tylko buforowania za pomocą „Bind” w Centos 6.5

- 2133

- 150

- Maria Piwowarczyk

Wśród nich istnieje kilka rodzajów serwerów DNS, takich jak mistrz, niewolnik, przekierowanie i pamięć podręczna DNS tylko do buforowania to ten, który jest łatwiejszy do skonfigurowania. DNS używają protokołu UDP, aby skróci czas zapytania, ponieważ protokół UDP nie ma potwierdzenia.

Konfiguracja DNS Buforing DNS w Centos

Konfiguracja DNS Buforing DNS w Centos Przeczytaj także: Konfiguracja mistrzowskiego serwera DNS w Centos 6.5

Serwer DNS tylko buforowania jest również znany jako Resolver. Zapyta rekordów DNS i otrzyma wszystkie informacje DNS z innych serwerów i przechowuje każde żądanie zapytania w pamięci podręcznej do późniejszego użycia. Podczas gdy po raz drugi zapytamy o to samo prośbę, będzie on służył z pamięci podręcznej, w ten sposób skraca czas zapytania.

Jeśli chcesz skonfigurować serwer DNS tylko Centos/Rhel 7, Śledź ten przewodnik tutaj:

Konfigurowanie serwerów nazw DNS tylko buforowania w Centos/Rhel 7

Moje środowisko testowe

Adres IP: 192.168.0.200 nazwy hosta: DNS.Tecmintlocal.Com OS: Centos 6.5 używanych portów końcowych: 53 Plik konfiguracyjny: /etc /nazwany.Plik skryptu konfliktu: /etc /init.d/wymieniony

Krok 1: Instalowanie DNS tylko buforowania

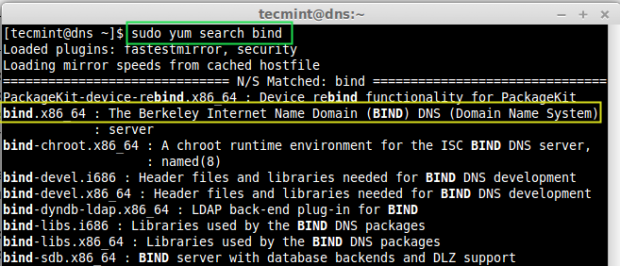

1. DNS tylko buforowania można zainstalować za pomocą pakietu 'wiązać'. Wykonajmy małą wyszukiwanie nazwy pakietu, jeśli nie pamiętamy nazwy pakietu wypełnienia za pomocą poniższego polecenia.

# Wyszukiwanie mniam

Wyszukaj pakiet bind

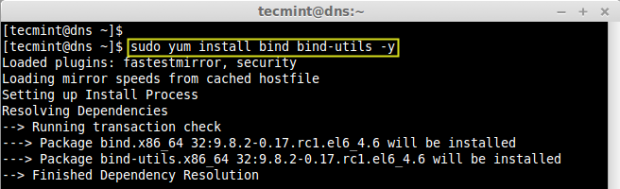

Wyszukaj pakiet bind 2. W powyższym wyniku widać wyświetlane pakiety. Z tego musimy wybrać 'wiązać' I 'Bind-Utils„Pakiety, zainstalujmy je za pomocą następujących”mniam' Komenda.

um

Zainstaluj UTILS DNS

Zainstaluj UTILS DNS Krok 2: Skonfiguruj DNS tylko buforowanie

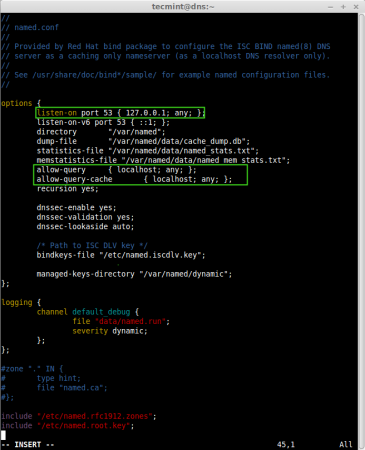

3. Po zainstalowaniu pakietów DNS przejdź do przodu, aby skonfigurować DNS. Otwórz i edytuj 'o imieniu.conf„Plik za pomocą edytora vim.

# vim /etc /nazwany.conf

4. Następnie dokonaj zmian, jak sugerowano poniżej lub możesz użyć swoich ustawień zgodnie z wymaganiami. Poniżej znajdują się zmiany, które musimy zrobić dla serwera DNS tylko buforowania. Tutaj, domyślnie Lokalny Gospodarz będzie tam, musimy dodaćkażdy„Zaakceptować zapytanie z dowolnego zakresu sieci.

Port słuchania 53 127.0.0.1; każdy; ; Pozwolenie-Query LocalHost; każdy; ; Zezwolił-spółki cache localHost; każdy; ;

Skonfiguruj buforowanie tylko DNS

Skonfiguruj buforowanie tylko DNS - Port słuchania 53 - To mówi, że serwer pamięci podręcznej chce użyć portu 53 do zapytania.

- zezwolenie - Określa to, który adres IP może zapytać o serwer, tutaj zdefiniowałem dla LocalHost, z dowolnego miejsca, w którym każdy może wysłać zapytanie.

- Zezwalaj na spalak - To doda żądanie zapytania do wiązania.

- rekurencja - To zapytanie o odpowiedź i oddanie nam, podczas zapytania może wysłać zapytanie do innego serwera DNS przez Internet i odsunąć zapytanie.

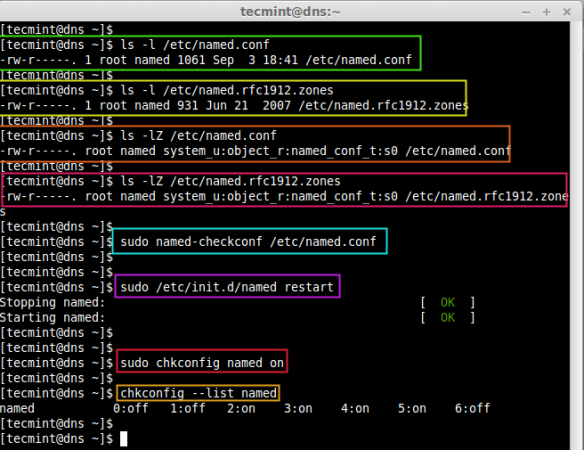

5. Po edytowaniu pliku musimy potwierdzić, czy 'o imieniu.conf„Własność plików nie została zmieniona z root: nazwany, Ponieważ DNS działa pod użytkownikiem systemu o imieniu.

# ls -l /etc /nazwany.conf # ls -l /etc /nazwany.RFC1912.strefy

6. Jeśli serwer włączony z Selinux, po edycji 'o imieniu.conf„Plik, musimy sprawdzić kontekst Selinux, każde nazwane pliki konfiguracyjne muszą być w”System_u: object_r: nazwa_conf_t: s0”Kontekst, jak pokazano na poniższym obrazku.

# ls -lz /etc /nazwany.conf # ls -lz /etc /nazwany.RFC1912.strefy

Okej, tutaj musimy teraz przetestować konfigurację DNS pod kątem pewnego błędu składni, przed uruchomieniem serwisu powiązania, jeśli jakiś błąd można znaleźć /var/wiadomości zbyt.

# nazwano-checkconf /etc /nazwany.conf

Po wynikach sprawdzania składni wydają się idealne, uruchom ponownie usługę, aby wejść w życie powyższe zmiany i spraw, aby usługa uruchomiła się podczas ponownego uruchomienia serwera i potwierdzeniem tego samego.

# /etc /init.d/Nazwane restart # chkconfig nazwane na # chkconfig -lista nazwana

Skonfiguruj i uruchom DNS

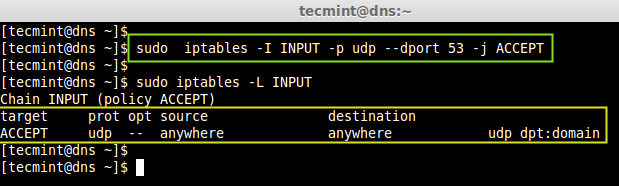

Skonfiguruj i uruchom DNS 7. Następnie otwórz port 53 na zaporze, aby umożliwić dostęp.

# iptables -i input -p Udp - -dport 53 -j Zaakceptuj

IPTABLES Otwórz port DNS

IPTABLES Otwórz port DNS Krok 4: DNS Buforing Chroot DNS

8. Jeśli chcesz uruchomić podręcznik DNS Chroot środowisko, musisz zainstalować Chroot Tylko pakiet, nie ma potrzeby dalszej konfiguracji, ponieważ domyślnie twarde link do chroot.

# mniam instaluj bind -chroot -y

Raz Chroot Pakiet został zainstalowany, możesz ponownie uruchomić nazwaną usługę, aby podejmować nowe zmiany.

# /etc /init.D/Nazwane restart

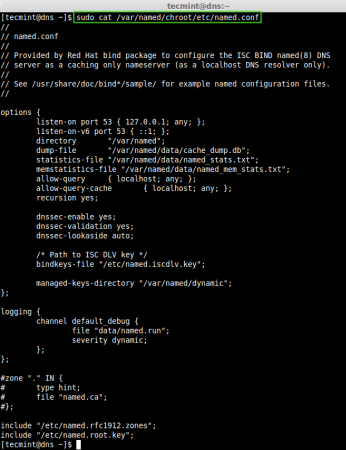

9. Po ponownym uruchomieniu nazwanej usługi automatycznie tworzy twarde łącze z /etc/nazwane Pliki konfiguracyjne /var/nazwa/chroot/etc// informator. Aby potwierdzić, po prostu użyj kot polecenie pod /var/nazwany/chroot.

# sudo cat/var/nazwa/chroot/etc/nazwa.conf

Chroot Buforing tylko DNS

Chroot Buforing tylko DNS W powyższej konfiguracji zobaczysz to samo /etc/nazwane.conf konfiguracja, ponieważ zostanie wymieniona podczas instalacji wiązanie chroot pakiet.

Krok 5: Konfiguracja DNS po stronie klienta

10. Dodaj serwery buforowania DNS IP 192.168.0.200 jako rozwiązywanie maszyn klientów.

W Debian Maszyny oparte /etc/resolv.conf aw maszynach opartych na obrotach organizować coś polecenie lub możemy edytować ręcznie pod /etc/sysconfig/sieciowe scripts/ifcfg-eth0 plik.

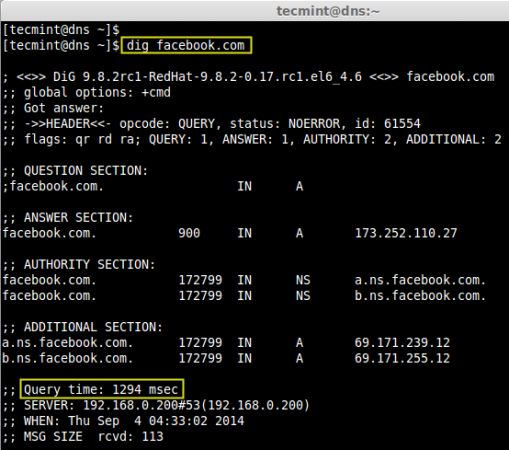

11. Wreszcie czas sprawdzić nasz serwer pamięci podręcznej za pomocą niektórych narzędzi. Możemy przetestować za pomocą kopać I nslookup Polecenia w systemach Linux, a w systemie Windows możesz użyć nslookup Komenda.

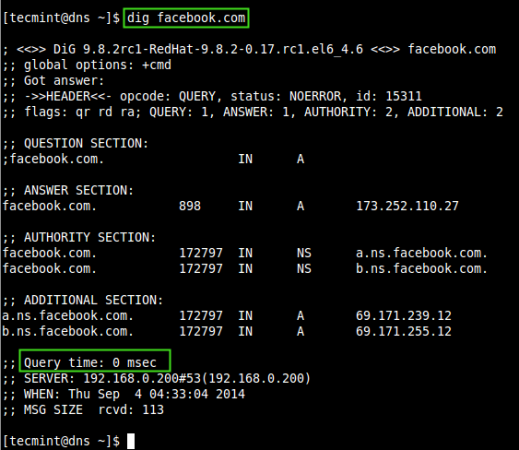

ZapytajmyFacebook.com„Po raz pierwszy, aby buforował swoje zapytanie.

# Kop Facebook.com

Sprawdź DNS za pomocą wykopu

Sprawdź DNS za pomocą wykopu

Teraz wydaj ponownie to samo zapytanie, otrzymasz odpowiedzię z naszego serwera pamięci podręcznej, aż wygasa.

# Kop Facebook.com

Sprawdź pamięć podręczną DNS

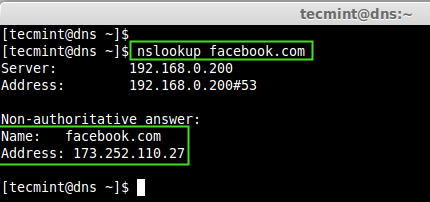

Sprawdź pamięć podręczną DNS Używać 'nslookup„Polecenie, aby potwierdzić to samo.

# nslookup Facebook.com

Sprawdź pamięć podręczną zapytania DNS

Sprawdź pamięć podręczną zapytania DNS Aby przeczytać więcej o przykładach i użyciu DIG i NSLOOKUP, użyj następujących linków.

- 8 poleceń i użycie nslookup

- 10 poleceń i użycie

Tutaj widzieliśmy, jak z powodzeniem skonfigurowaliśmy serwer DNS Bufory za pomocą pakietu BIND, a także zabezpieczyliśmy go za pomocą Chroot pakiet.

- « Jak przesyłać pliki między dwoma komputerami za pomocą poleceń NC i PV

- Jak używać „Terminal Tmux”, aby uzyskać dostęp do wielu terminali wewnątrz jednej konsoli »