Użyj Joomscan, aby skanować Joomla w poszukiwaniu luk w kali

- 3957

- 111

- Ignacy Modzelewski

Podczas instalowania systemu zarządzania treścią dla Twojej witryny łatwo jest się leniwy i założyć, że wykonuje dla Ciebie całą pracę. CMS, taki jak Joomla, z pewnością sprawia, że wszystko jest wygodniejsze i pozwala bardzo szybko opublikować dopracowaną stronę, ale to nie znaczy, że nie powinieneś poświęcić trochę czasu, aby go zabezpieczyć.

Jeśli Twoja witryna prowadzi Joomla, możesz użyć narzędzia Joomscan przeciwko swojej witrynie, aby odkryć luki w zabezpieczeniach lub po prostu ogólne informacje, które mogą pomóc w ataku na twoją stronę. Gdy będziesz świadomy słabych miejsc strony, możesz podjąć odpowiednie kroki, aby ją zabezpieczyć. Joomscan działa podobnie do WPSCAN, który jest używany do skanowania witryn WordPress pod kątem luk w zabezpieczeniach.

W tym przewodniku zobaczymy, jak używać Joomscan na Kali Linux. Sam joomscan nie jest narzędziem, którego można używać złośliwie podczas wykonywania prostych skanów na stronie, chyba że uznajesz, że sam ruch za złośliwy. Ale informacje, które ujawnia na temat witryny, mogą zostać wykorzystane przez atakujących do rozpoczęcia ataku. Dlatego upewnij się, że masz zgodę na skanowanie strony internetowej podczas korzystania z tego narzędzia.

W tym samouczku nauczysz się:

- Jak używać Joomscan

Używanie Joomscan na Kali Linux

Używanie Joomscan na Kali Linux | Kategoria | Wymagania, konwencje lub wersja oprogramowania |

|---|---|

| System | Kali Linux |

| Oprogramowanie | Joomscan |

| Inny | Uprzywilejowany dostęp do systemu Linux jako root lub za pośrednictwem sudo Komenda. |

| Konwencje | # - Wymaga, aby podane polecenia Linux są wykonywane z uprawnieniami root bezpośrednio jako użytkownik root lub za pomocą sudo Komenda$ - Wymaga, aby podane polecenia Linux zostały wykonane jako zwykły użytkownik niepewny |

Jak używać Joomscan

Możesz zainstalować JoomScan w swoim systemie (lub zaktualizować go, jeśli jest już zainstalowany) z APT Pakiet Manager za pomocą następujących poleceń w terminalu.

$ sudo apt aktualizacja $ sudo apt instal joomscan

Założyliśmy zainstalowany serwer testowy z Apache i Joomla. Śledź wraz z naszymi przykładowymi poleceniami poniżej, gdy sprawdzamy bezpieczeństwo naszej witryny testowej.

Użyj --URL Opcja i określ adres URL witryny Joomla, aby zeskanować ją z Joomscanem.

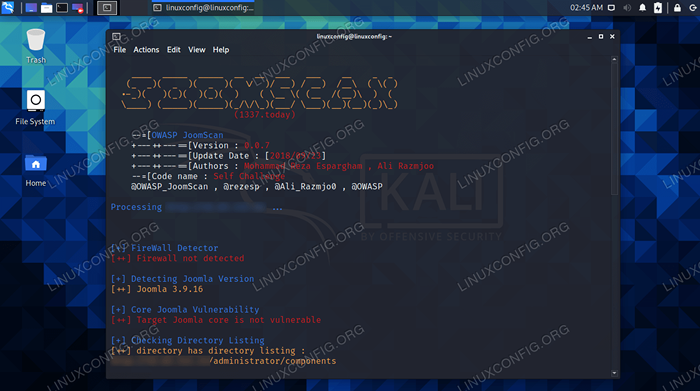

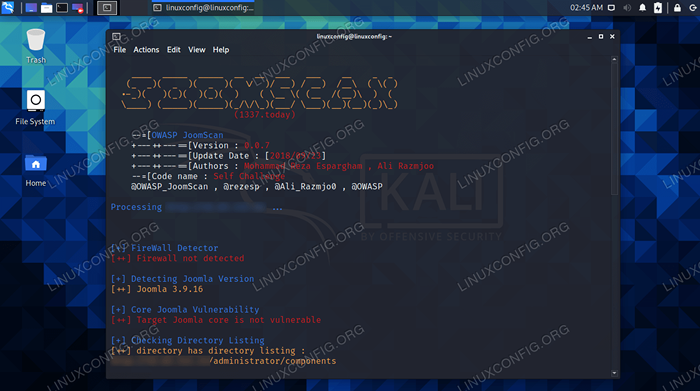

$ joomscan --url http: // przykład.com

Joomscan wykonuje następnie skan przeciwko stronie internetowej, która zwykle kończy się w ciągu kilku sekund.

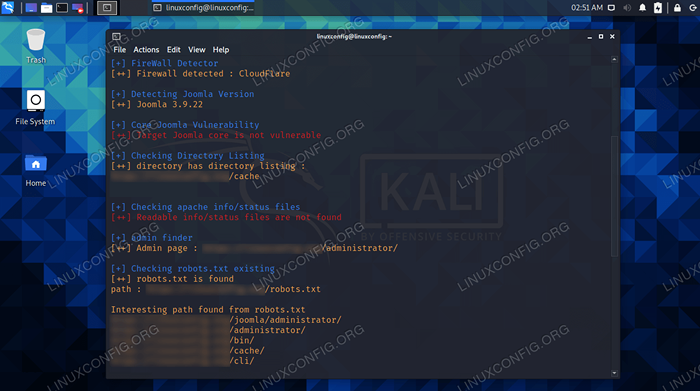

Niektóre rzeczy ujawnione przez skan jest następujące:

- Rodzaj zapory ogniowej używanej do ochrony witryny

- Która wersja Joomli działa

- Czy ta wersja ma jakiekolwiek podstawowe luki

- Katalogi z dostępnymi ofertami

- URL logowania administratora

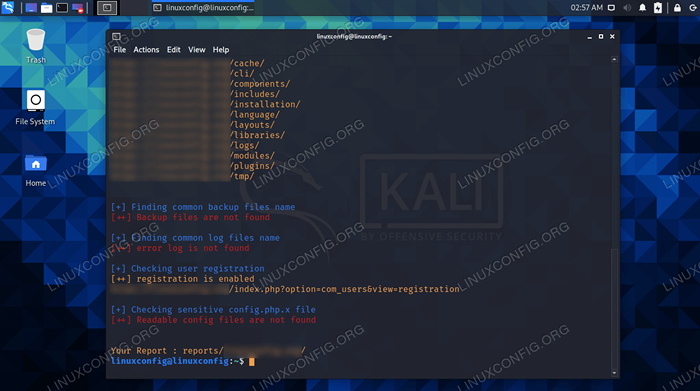

- URL znalezione w robotach.tekst

- Pliki kopii zapasowej i dziennika

- Strona rejestracji użytkownika

Ustalenia Joomscan

Ustalenia Joomscan Niektóre z tych informacji są przydatne dla atakujących. Skan pokazuje, że oferty katalogów są włączone, co potencjalnie pozwala atakującym znaleźć pliki, które właściciel uważał za ukryty. Znajomość adresu URL administratora oznacza, że atakujący może użyć Hydra lub innego podobnego narzędzia do rozpoczęcia ataku słownika na logowanie.

Pełny raport od Joomscan

Pełny raport od Joomscan W wynikach testów z naszych zrzutów ekranu nie odkryto żadnych luk, ale fakt, że nasza strona administracyjna jest łatwo znaleziona, a wyświetlanie list katalogu może być przyczyną niepokoju.

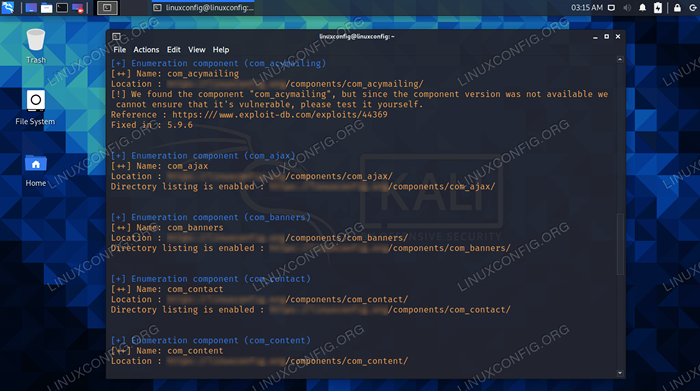

Joomscan może również wyliczać komponenty, co ujawni, jakie dodatkowe oprogramowanie Joomla zainstalowało właściciel witryny. Jeśli któryś z nich znał dziury bezpieczeństwa, będą działać jako kolejny wektor ataku.

$ joomscan --url http: // przykład.Com-komponenty z efektami enumerate

Ukazane komponenty Joomla, luki w zabezpieczeniach i katalogach

Ukazane komponenty Joomla, luki w zabezpieczeniach i katalogach Joomscan nie tylko wymienił komponenty, z których korzysta strona, ale jeśli zawierają one jakiekolwiek znane podatności, JoomScan ostrzega o tym i poda link, abyś mógł przeczytać więcej o tym.

Inne opcje dla Joomscan obejmują możliwość ustawienia agenta użytkownika lub losowego agenta.

$ joomscan --url http: // przykład.com --user-agent "GoogleBot/2.1 (+http: // www.GoogleBot.com/bot.html) "lub $ joomscan --url http: // przykład.com-Random-agent

Użyj proxy, aby zeskanować witrynę Joomla z --pełnomocnik opcja.

$ joomscan --url www.przykład.com --proxy http: // 127.0.0.1: 8080

Aby zobaczyć wszystkie te opcje w dowolnym momencie, zobacz menu Pomoc JoomScan.

$ Joomscan -Help

Zamykanie myśli

W tym przewodniku nauczyliśmy się skanować witrynę Joomla z Joomscanem na Kali Linux. Widzieliśmy różne opcje określania polecenia, które mogą pomóc nam dowiedzieć się o komponentach w Witrynie lub pokryć nasze utwory za pośrednictwem proxy i agentów użytkowników.

Powiązane samouczki Linux:

- Jak podwójnie rozruch Kali Linux i Windows 10

- Lista najlepszych narzędzi Kali Linux do testowania penetracji i…

- Użyj WPSCAN, aby skanować WordPress w poszukiwaniu luk w kali

- Jak zainstalować Kali Linux w VMware

- Rzeczy do zrobienia po zainstalowaniu Ubuntu 20.04 Focal Fossa Linux

- Rzeczy do zainstalowania na Ubuntu 20.04

- Wprowadzenie do automatyzacji, narzędzi i technik Linuksa

- Konfiguracja serwera Kali HTTP

- Rzeczy do zrobienia po zainstalowaniu Ubuntu 22.04 JAMMY Jellyfish…

- Jak zrobić zrzut ekranu na Kali Linux