Przydatne reguły „zapory ogniowej” do konfigurowania i zarządzania zaporą zapory w Linux

- 1620

- 242

- Klaudia Woś

Firewalld Zapewnia sposób skonfigurowania dynamicznych reguł zapory w Linux, które można natychmiast zastosować, bez potrzeby ponownego uruchomienia zapory, a także obsługuje koncepcje D-Bus i strefy, które ułatwiają konfigurację.

Przydatne reguły zapory do zarządzania zaporem Linux

Przydatne reguły zapory do zarządzania zaporem Linux Firewalld Zastąpił zaporę starego Fedory (Fedora 18 dalej) mechanizm, Rhel/Centos 7 a inne najnowsze dystrybucje opierają się na tym nowym mechanizmie. Jednym z największych motywów wprowadzania nowego systemu zapory jest to, że stara zapora wymaga ponownego uruchomienia po dokonaniu każdej zmiany, w ten sposób przełamując wszystkie aktywne połączenia. Jak powiedziano powyżej, najnowsza zapora obsługuje dynamiczne strefy, które są przydatne w konfigurowaniu różnych zestawów stref i reguł dla sieci biurowej lub domowej za pośrednictwem wiersza poleceń lub korzystania z metody GUI.

Początkowo koncepcja Firewalld wygląda na bardzo trudne do skonfigurowania, ale usługi i strefy ułatwiają utrzymanie obu razem w tym artykule.

W naszym wcześniejszym artykule, w którym widzieliśmy, jak grać z Firewalld i jego strefami, teraz tutaj, w tym artykule, zobaczymy kilka przydatnych reguł zapory ogniowej, aby skonfigurować aktualne systemy Linux za pomocą linii poleceń Way.

- Konfiguracja zapory w RHEL/CENTOS 7

Wszystkie przykłady omówione w tym artykule są praktycznie testowane Centos 7 dystrybucja, a także pracuje nad dystrybucją RHEL i Fedora.

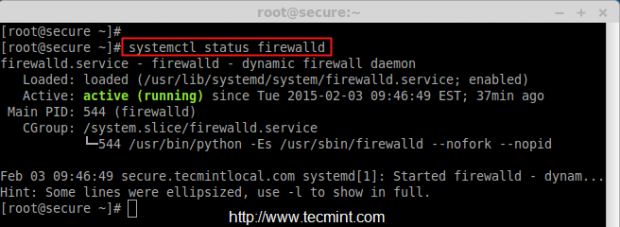

Przed wdrożeniem zasad zapory ogniowej upewnij się, że najpierw sprawdź, czy usługa zapory ogniowej włączona i uruchomiona.

# Systemctl Statl Firewalld

Kontrola statusu zapory ogniowej

Kontrola statusu zapory ogniowej Powyższe zdjęcie pokazuje, że Firewalld jest aktywny i działa. Teraz nadszedł czas, aby sprawdzić wszystkie aktywne strefy i aktywne usługi.

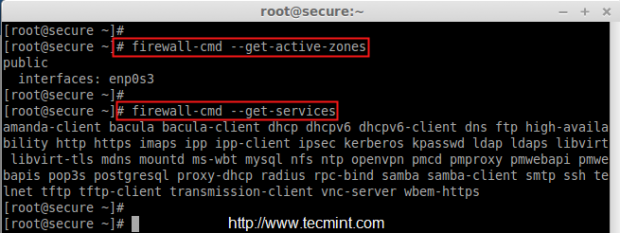

# Firewall-CMD-Get-Active-Zones # Firewall-CMD-Get-Services

Sprawdź strefy i usługi

Sprawdź strefy i usługi Jeśli incase, nie znasz wiersza poleceń, możesz również zarządzać Firewalld z GUI, ponieważ musisz mieć zainstalowany pakiet GUI w systemie, jeśli nie zainstaluj go za pomocą następującego polecenia.

# Yum Instal Firewalld Firewall-Config

Jak wspomniano powyżej, ten artykuł jest specjalnie napisany dla miłośników linii poleceń i wszystkich przykładów, które zamierzamy omówić, są oparte tylko na wierszu poleceń, bez żadnej drogi GUI… przepraszam…

Przed przejściem, najpierw pamiętaj, aby potwierdzić, w której strefie publicznej zamierzasz skonfigurować Linux Firewall i wymienić wszystkie aktywne usługi, porty, bogate zasady dla strefy publicznej za pomocą następującego polecenia.

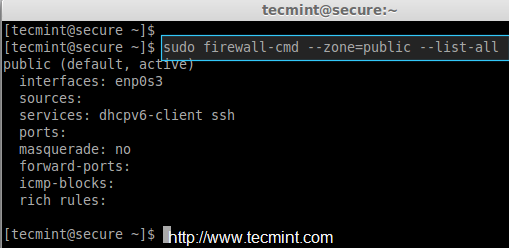

# Firewall-CMD-Zone = public--list-all

Sprawdź strefy publiczne

Sprawdź strefy publiczne Na powyższym zdjęciu nie ma jeszcze żadnych aktywnych reguł, zobaczmy, jak dodać, usunąć i modyfikować reguły w pozostałej części tego artykułu… .

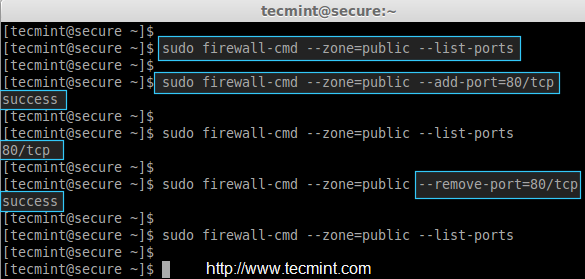

1. Dodawanie i usuwanie portów w zaporze ogniowej

Aby otworzyć dowolny port dla strefy publicznej, użyj następującego polecenia. Na przykład następujące polecenie otworzy port 80 dla strefy publicznej.

# Firewall-CMD --Permanent --Zone = public --add-port = 80/tcp

Podobnie, aby usunąć dodany port, po prostu użyj '-usunąć„Opcja z poleceniem Firewalld, jak pokazano poniżej.

# Firewall-CMD-Zone = public--Remove-Port = 80/TCP

Po dodaniu lub usunięciu określonych portów upewnij się, czy port jest dodawany lub usuwany za pomocą '-Porty listy' opcja.

# Firewall-CMD-Zone = public--list-porty

Dodaj port w zaporze ogniowej

Dodaj port w zaporze ogniowej 2. Dodawanie i usuwanie usług w Firewalld

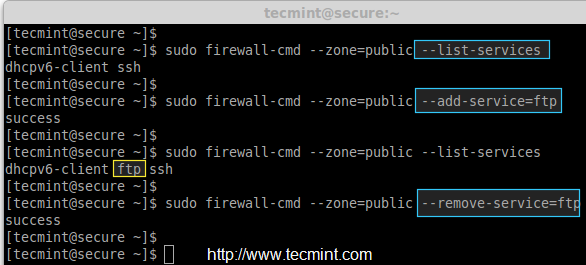

Domyślnie Firewalld jest wyposażony w wcześniej zdefiniowane usługi, jeśli chcesz dodać listę określonych usług, musisz utworzyć nowy plik XML ze wszystkimi usługami zawartymi w pliku lub możesz również zdefiniować lub usunąć każdą usługę, uruchamiając następujące następujące informacje polecenia.

Na przykład następujące polecenia pomogą ci dodać lub usunąć określone usługi, tak jak dla FTP tutaj w tym przykładzie.

# Firewall-CMD --Zone = public --add-Service = ftp # Firewall-CMD --zone = public--Remove-Service = ftp # Firewall-CMD --zone = public--list-services

Dodaj usługi w Firewalld

Dodaj usługi w Firewalld 3. Blokowanie pakietów przychodzących i wychodzących (tryb paniki)

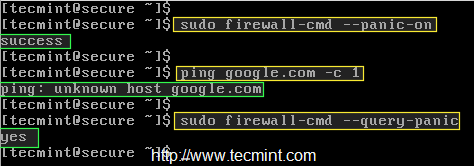

Jeśli chcesz zablokować jakiekolwiek połączenia przychodzące lub wychodzące, musisz użyćPanika„Tryb do zablokowania takich żądań. Na przykład następująca reguła zrzuci wszelkie istniejące ustalone połączenie w systemie.

# Firewall-Cmd--Panic-on

Po włączeniu trybu paniki spróbuj pingować dowolną domenę (powiedzmy Google.com) i sprawdź, czy tryb paniki jest NA za pomocą '-Zapytanie-panica„Opcja wymieniona poniżej.

# Ping Google.com -c 1 # firewall-cmd-Query-Panic

Blokuj połączenia przychodzące w zaporze ogniowej

Blokuj połączenia przychodzące w zaporze ogniowej Czy widzisz na powyższym zdjęciu, zapytanie Panic mówi „Nieznany host Google.com". Teraz spróbuj wyłączyć tryb paniki, a następnie ponownie ping i sprawdź.

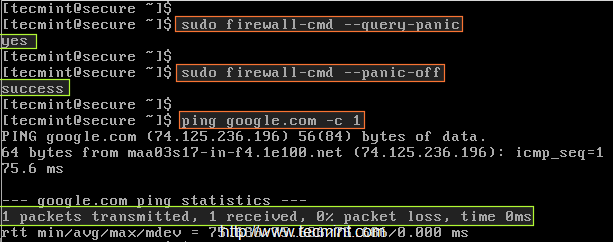

# Firewall-CMD-Query-Panic # Firewall-CMD--Panic-Off # Ping Google.com -c 1

Wyłącz tryb paniki w zaporze ogniowej

Wyłącz tryb paniki w zaporze ogniowej Teraz tym razem będzie prośba o ping od Google.com…

Strony: 1 2- « Podziel się swoją podróżą Linux przez lata Linux z Tecmint

- Jak tworzyć i zarządzać systemem plików BTRFS w Linux »