Podstawy protokołu sieciowego Analizatora Wireshark na Linux

- 4810

- 1469

- Ignacy Modzelewski

Wireshark to tylko jedno z cennych narzędzi dostarczonych przez Kali Linux. Podobnie jak inne, może być używany do celów pozytywnych lub negatywnych. Oczywiście ten przewodnik obejmie monitorowanie Twój własny ruch sieciowy w celu wykrycia potencjalnie niechcianej aktywności.

Wireshark jest niezwykle potężny i na początku może wydawać się zniechęcający, ale służy pojedynczym celowi monitorowania ruchu sieciowego i wszystkich tych wielu opcji, które udostępniają tylko w celu zwiększenia zdolności monitorowania.

Instalacja

Kali wysyłka z Wireshark. Jednakże Wireshark-GTK Pakiet zapewnia ładniejszy interfejs, który sprawia, że praca z Wireshark jest znacznie bardziej przyjaznym doświadczeniem. Tak więc pierwszym krokiem w użyciu Wireshark jest instalowanie Wireshark-GTK pakiet.

# apt Zainstaluj Wireshark-GTK

Nie martw się, jeśli bierzesz Kali na żywo. To nadal będzie działać.

Podstawowa konfiguracja

Zanim zrobisz cokolwiek innego, prawdopodobnie najlepiej jest ustawić Wireshark w sposób, w jaki będziesz najbardziej komfortowy. Wireshark oferuje szereg różnych układów, a także opcje, które konfigurują zachowanie programu. Pomimo ich liczby używanie ich jest dość proste.

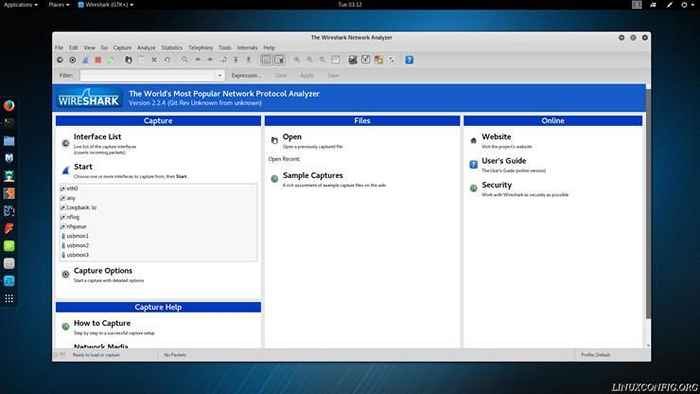

Zacznij od otwarcia Wireshark-GTK. Upewnij się, że jest to wersja GTK. Są one wymienione osobno przez Kali.

Układ

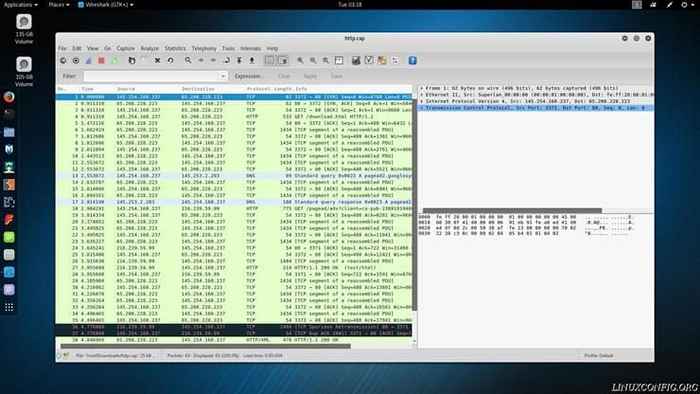

Domyślnie Wireshark ma trzy sekcje ułożone na sobie. Najlepsza sekcja to lista pakietów. Środkowa sekcja to szczegóły pakietu. Dolna sekcja zawiera bajty surowe pakiety. W przypadku większości zastosowań dwa najlepsze są znacznie bardziej przydatne niż ostatnie, ale nadal mogą być świetnymi informacjami dla bardziej zaawansowanych użytkowników.

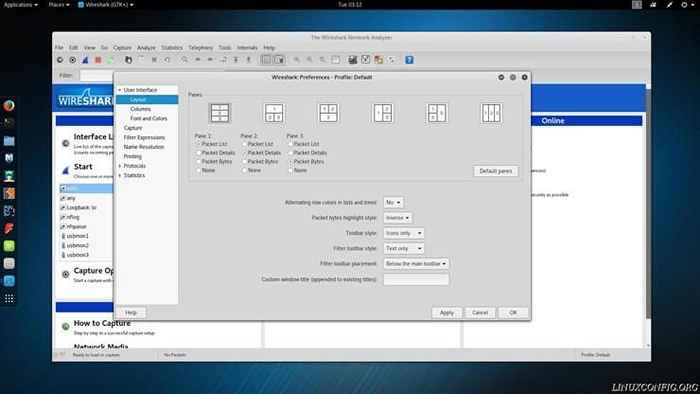

Sekcje mogą być rozszerzone i zawarte, ale ten układ nie jest dla wszystkich. Możesz to zmienić w menu „Preferencje” Wireshark. Aby się tam dostać, kliknij „Edytuj”, a następnie „Preferencje…” na dole rozwijanego. To otworzy nowe okno z większą liczbą opcji. Kliknij „Layout” w „interfejsie użytkownika” w menu bocznym.

Teraz zobaczysz różne dostępne opcje układu. Ilustracje u góry pozwalają wybrać pozycjonowanie różnych patel.

Poniższa karta, oznaczona „kolumny”, umożliwia wybór kolumn wyświetlanych przez Wireshark na liście pakietów. Wybierz tylko te z potrzebnymi danymi lub pozostaw je wszystkie sprawdzone.

Paski narzędzi

Nie ma zbyt wiele, co możesz zrobić z paskami narzędzi w Wireshark, ale jeśli chcesz je dostosować, możesz znaleźć użyteczne ustawienie w tym samym menu „Układ”, co narzędzia do układania panelu w ostatniej sekcji. Istnieją opcje paska narzędzi bezpośrednio poniżej opcji panelu, które pozwalają zmienić sposób wyświetlania pasków narzędzi i elementów paska narzędzi.

Możesz także dostosować, które paski narzędzi są wyświetlane w menu „Wyświetl”, sprawdzając i odkształcając.

Funkcjonalność

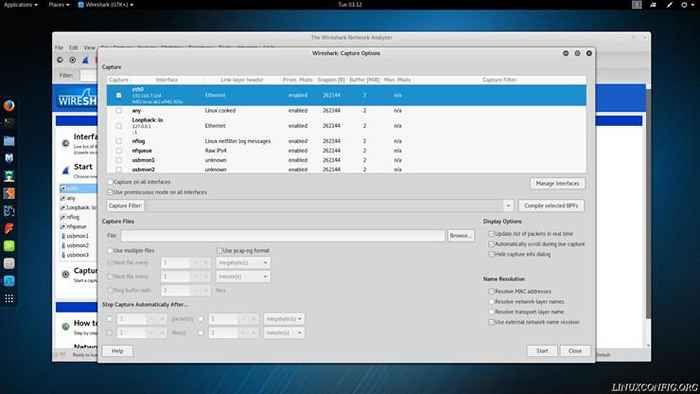

Większość elementów sterujących zmieniających sposób, w jaki Wireshark przechwytuje pakiety, można znaleźć w „Capture” w „Opcjach."

Górna sekcja „przechwytywania” okna pozwala wybrać, które interfejsy sieciowe Wireshark powinien monitorować. Może się to znacznie różnić w zależności od systemu i tego, jak jest on skonfigurowany. Pamiętaj tylko, aby sprawdzić odpowiednie pola, aby uzyskać odpowiednie dane. Maszyny wirtualne i ich towarzyszące sieci pojawią się na tej liście. Będzie również wiele opcji dla wielu kart interfejsów sieciowych.

Bezpośrednio poniżej listy interfejsów sieciowych znajdują się dwie opcje. Jeden pozwala wybrać wszystkie interfejsy. Drugi umożliwia włączenie lub wyłączenie trybu rozwiązłego. To pozwala komputerowi monitorować ruch wszystkich innych komputerów w wybranej sieci. Jeśli próbujesz monitorować całą sieć, jest to opcja, której chcesz.

OSTRZEŻENIE: Korzystanie z trybu rozwiązłego w sieci, której nie posiadasz lub masz zgodę na monitorowanie, jest nielegalne!

W lewym dolnym rogu ekranu znajdują się sekcje „Opcje wyświetlania” i „Rozdzielczość nazwy”. W przypadku „opcji wyświetlania” prawdopodobnie dobrym pomysłem jest pozostawienie wszystkich trzech sprawdzonych. Jeśli chcesz je odznaczyć, jest w porządku, ale „Lista aktualizacji pakietów w czasie rzeczywistym” prawdopodobnie powinna pozostać sprawdzana przez cały czas.

W „Rozdzielczości nazw” możesz wybrać swoje preferencje. Sprawdzanie więcej opcji utworzy więcej żądań i zagłada listę pakietów. Sprawdzanie rozdzielczości MAC to dobry pomysł, aby zobaczyć markę używanego sprzętu sieciowego. Pomaga określić, które maszyny i interfejsy oddziałują.

Schwytać

Capture leży u podstaw Wireshark. Głównym celem jest monitorowanie i rejestruje ruch w określonej sieci. Robi to, w najbardziej podstawowej formie, bardzo po prostu. Oczywiście więcej konfiguracji i opcji można wykorzystać do wykorzystania większej mocy Wireshark. Ta sekcja wprowadzania będzie jednak trzymała się najbardziej podstawowego nagrania.

Aby rozpocząć nowe przechwytywanie, naciśnij nowy przycisk przechwytywania na żywo. Powinno wyglądać jak niebieska płetwa rekina.

Podczas przechwytywania Wireshark zbierze wszystkie dane pakietów, które może i zapisać. W zależności od ustawień, powinieneś zobaczyć nowe pakiety pojawiające się w panelu „Pakiet Listing”. Możesz kliknąć każdy, kto znajdziesz interesujący i zbadasz w czasie rzeczywistym, lub po prostu odejść i pozwolić, aby WIRSHark uciekł.

Po zakończeniu naciśnij przycisk „Stop” Czerwonego Kwadrat. Teraz możesz zapisać lub odrzucić swoje przechwytywanie. Aby zapisać, możesz kliknąć „Plik”, a następnie „Zapisz” lub „Zapisz jako."

Czytanie danych

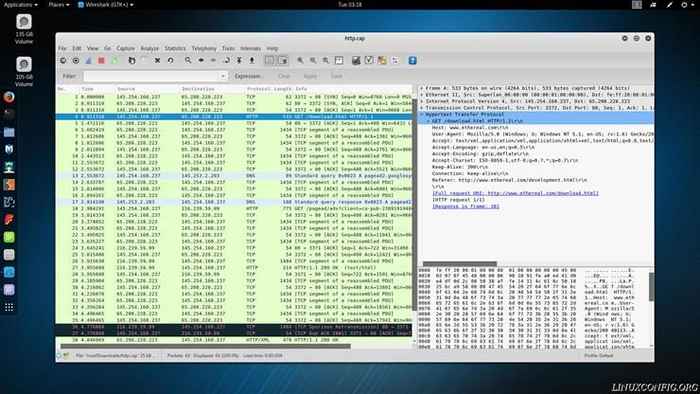

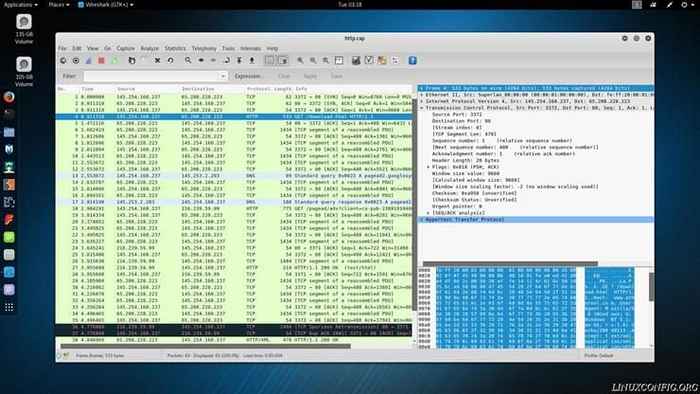

Wireshark ma na celu dostarczenie wszystkich potrzebnych danych. W ten sposób gromadzi dużą ilość danych związanych z pakietami sieciowymi, które monitoruje. Próbuje uczynić te dane mniej zniechęcające, rozkładając je w wymyślnych zakładkach. Każda karta odpowiada elementowi danych żądania powiązanych z pakietem.

Karty są ułożone w kolejce w kolejności od najniższego do najwyższego poziomu. Górna karta zawsze będzie zawierać dane na bajtach zawartych w pakiecie. Najniższa karta będzie się różnić. W przypadku żądania HTTP będzie on zawierał informacje HTTP. Większość napotkanych pakietów to dane TCP, a to będzie dolna karta.

Każda karta zawiera odpowiednie dane dla tej części pakietu. Pakiet HTTP będzie zawierał informacje dotyczące rodzaju żądania, używanej przeglądarki internetowej, adresu IP serwera, języka i kodowania danych. Pakiet TCP będzie zawierał informacje, o których porty są używane zarówno na kliencie, jak i serwerze, a także flagi używane do procesu uścisku dłoni TCP.

Pozostałe górne pola będą zawierać mniej informacji, które zainteresują większość użytkowników. Istnieje zakładka zawierająca informacje o tym, czy pakiet został przesłany przez IPv4 lub IPv6, a także adresy IP klienta i serwera. Kolejna karta zawiera informacje o adresie MAC zarówno dla komputera klienckiego, jak i routera lub bramy używanej do dostępu do Internetu.

Zamykanie myśli

Nawet przy tych podstawach możesz zobaczyć, jak potężny może być Wireshark. Monitorowanie ruchu sieciowego może pomóc w zatrzymaniu cyberataków lub po prostu poprawić prędkości połączenia. Może również pomóc Ci ścigać aplikacje problemowe. Kolejny przewodnik WIRLESHARK zbada dostępne opcje filtrowania pakietów za pomocą Wireshark.

Powiązane samouczki Linux:

- Jak podwójnie rozruch Kali Linux i Windows 10

- Lista najlepszych narzędzi Kali Linux do testowania penetracji i…

- Jak monitorować aktywność sieciową w systemie Linux

- Rzeczy do zainstalowania na Ubuntu 20.04

- Jak wydrukować drzewo katalogu za pomocą Linux

- Jak zainstalować Kali Linux w VMware

- Jak sprawdzić użycie dysku przez folder w Linux

- Wprowadzenie do automatyzacji, narzędzi i technik Linuksa

- Analizator logów Linux Apache

- Jak znaleźć największe katalogi w Linuksie