Jak skonfigurować klient VPN L2TP/IPSEC w Linux

- 3821

- 834

- Tomasz Szatkowski

L2TP (co oznacza Protokół tunelowania warstwy 2) to protokół tunelowania zaprojektowany do obsługi wirtualnych prywatnych sieci (połączenia VPN) przez Internet. Jest wdrażany w większości, jeśli nie wszystkie nowoczesne systemy operacyjne, w tym urządzenia Linux i VPN.

L2TP Nie zapewnia żadnych mechanizmów uwierzytelniania lub szyfrowania bezpośrednio do ruchu, który przez niego przechodzi, jest zwykle wdrażany z pakietem uwierzytelniania IPSEC (L2TP/IPsec) Aby zapewnić szyfrowanie w obrębie L2TP tunel.

W tym artykule pokażemy, jak skonfigurować L2TP/IPSEC VPN połączenie w Ubuntu i jego pochodne i Fedora Linux.

Ten przewodnik zakłada, że L2TP/IPSEC VPN Serwer został skonfigurowany i że otrzymałeś następujące szczegóły połączenia VPN od administratora organizacji lub firmy.

Adres IP Gateway lub nazwa użytkownika nazwy hosta i hasło wstępnie wyciszone klawisz (tajny)

Jak skonfigurować połączenie VPN L2TP w Linux

Aby dodać L2TP/IPsec opcja do NetworkManager, musisz zainstalować NetworkManager-L2TP VPN wtyczka, która obsługuje NetworkManager 1.8 i później. Zapewnia wsparcie dla L2TP I L2TP/IPsec.

Aby zainstalować L2TP Moduł w rozkładach Linux opartych na Ubuntu i Ubuntu, użyj następujących PPA.

$ sudo add-apt-repozytory PPA: nm-L2TP/Network-Manager-L2tp $ sudo apt-get aktualizacja $ sudo apt-get instaluj sieć-manager-l2tp Network-Manager-L2TP-genome

NA Rhel/Centos i Fedora Linux, użyj następującego polecenia DNF, aby zainstalować L2TP moduł.

# DNF Zainstaluj XL2TPD # DNF Instaluj NetworkManager-L2TP # DNF Instaluj NetworkManager-L2TP-gnome lub # Yum Instaluj xl2tpd # Yum Instaluj NetworkManager-L2tp # Yum Instal NetworkManager-L2TP-gnome

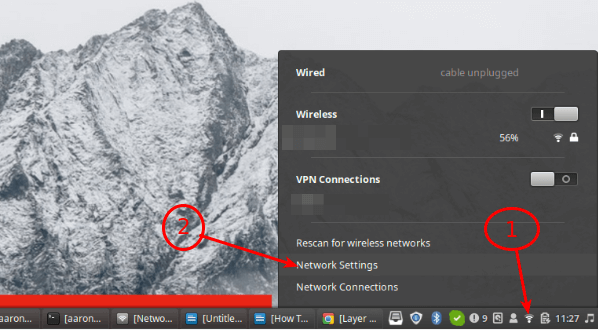

Po zakończeniu instalacji opakowania kliknij Menedżer sieci ikona, a następnie idź do Ustawienia sieci.

Ustawienia sieciowe dostępu

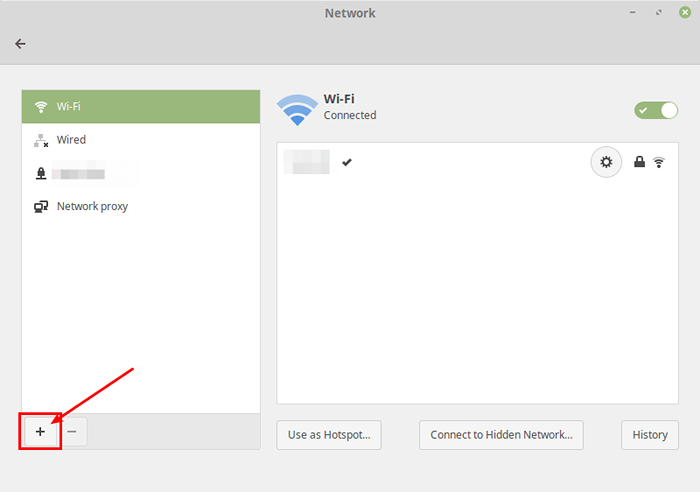

Ustawienia sieciowe dostępu Następnie dodaj nowe połączenie VPN, klikając (+) podpisać.

Dodaj nowe połączenie VPN

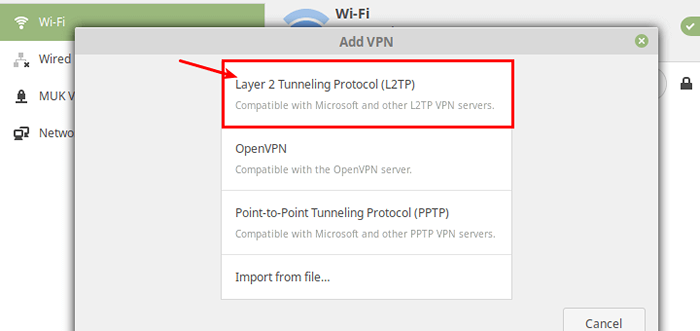

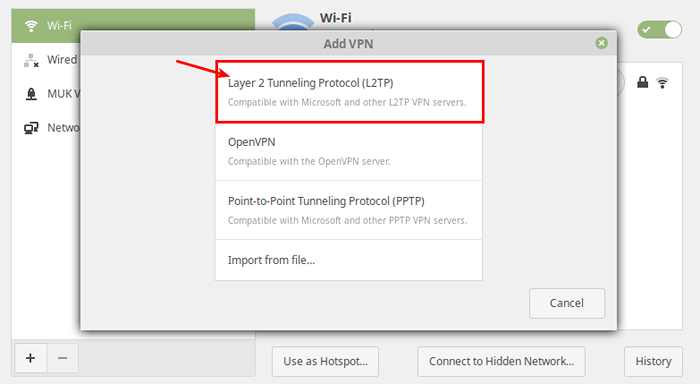

Dodaj nowe połączenie VPN Następnie wybierz Protokół tunelowania warstwy 2 (L2TP) Opcja z okna wyskakującego.

Wybierz protokół tunelowania warstwy 2

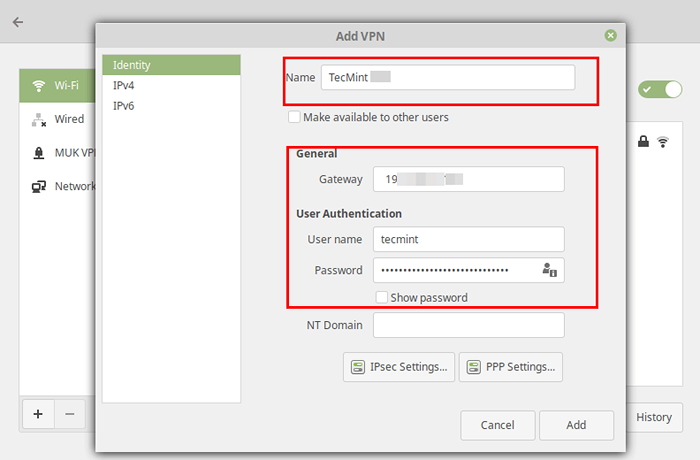

Wybierz protokół tunelowania warstwy 2 Następnie wprowadź szczegóły połączenia VPN (adres IP Gateway lub nazwa hosta, nazwa użytkownika i hasło) otrzymane od administratora systemu, w poniższym oknie.

Dodaj szczegóły VPN

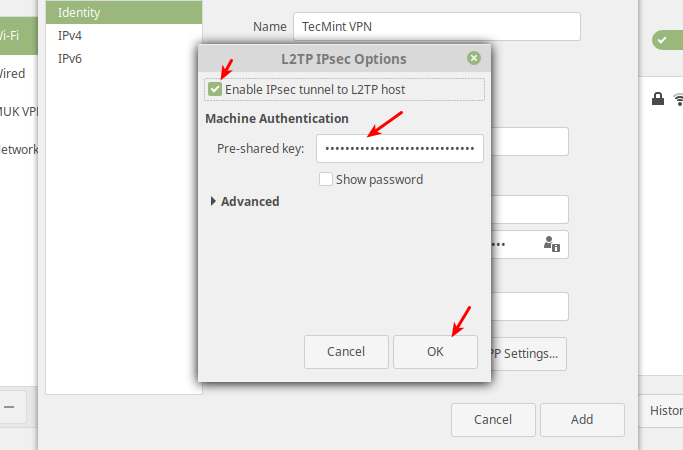

Dodaj szczegóły VPN Następnie kliknij Ustawienia ipsec Aby wprowadzić klawisz wstępny do połączenia. Następnie włącz Tunel IPSec Do Host L2TP, Wprowadź (lub skopiuj i wklej) klawisz wstępny i kliknij OK.

Dodaj klawisz wstępny

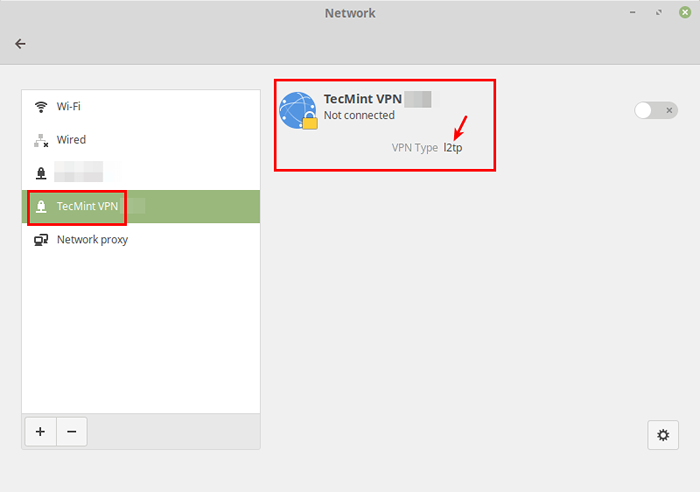

Dodaj klawisz wstępny Następnie kliknij Dodać. Teraz należy dodać nowe połączenie VPN.

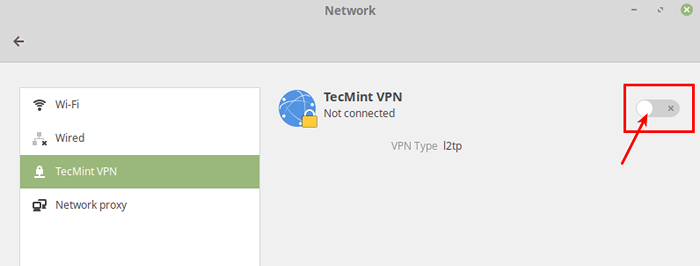

Utworzone połączenie VPN

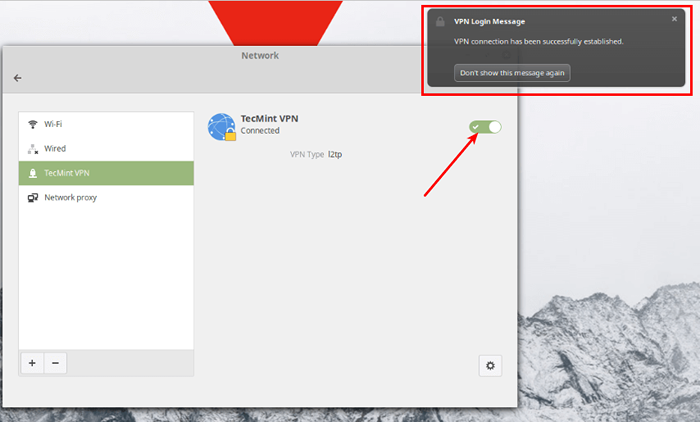

Utworzone połączenie VPN Następnie włącz połączenie VPN, aby zacząć go używać. Jeśli szczegóły połączenia są poprawne, połączenie należy pomyślnie ustalić.

Włącz połączenie VPN

Włącz połączenie VPN  Włączone połączenie VPN

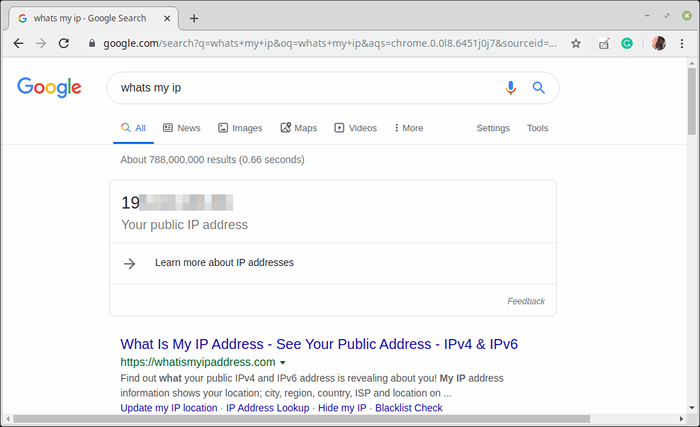

Włączone połączenie VPN Na koniec sprawdź, czy VPN działa dobrze. Możesz sprawdzić publiczny adres IP swojego komputera, aby potwierdzić to z przeglądarki internetowej: powinien teraz wskazać IP bramy.

Potwierdź połączenie VPN

Potwierdź połączenie VPN To koniec tego artykułu. Jeśli masz jakieś zapytania lub przemyślenia do podzielenia się, skontaktuj się z nami za pomocą poniższego formularza opinii.

- « Jak skonfigurować klaster Redis w Centos 8 - Część 3

- Jak skonfigurować VPN oparty na IPSec z StrongSwan na Centos/RHEL 8 »